محققان پروندهای با نام VMWare.exe کشف کردند که در طول نصب به پورتال اشتراکگذاری متن PasteBin متصل شده و به یک صفحه دسترسی یافته و مقدار واردشده در آن را بارگیری میکند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، نویسندگان بدافزار دائم در پی به کارگیری شیوه جدیدی برای توزیع بدافزار خود هستند. محققان امنیتی Malwarebytes با پویش بدافزاری جدیدی مواجه شدند که از شیوه جالب و غیرمعمولی استفاده میکند. این محققان پروندهای با نام VMWare.exe کشف کردند که در ظاهر نسخهای سرقتی یا شکستهشده از برنامه معروف مجازیسازی VMware است.

پیتر آرنز محقق امنیتی از Malwarebytes میگوید در طول نصب، این برنامه مشکوک به پورتال اشتراکگذاریِ متن PasteBin متصل شده و به یک صفحه دسترسی یافته و مقدار واردشده در آن را بارگیری میکند.

این محتوای موجود در صفحه PasteBin که بارگیری میشود یک اسکریپت ویژوال بیسیک است که نصبکننده باید آن را بر روی رایانه قربانی اجرا کند. این اسکریپت نیز به یک کارگزار برخط متصل شده و یک پرونده اجرایی با نام Tempwinlogon.exe را بارگیری و اجرا میکند.

به گفته این محقق این پرونده به احتمال زیاد تروجان دسترسی راه دور Bladabindi را که با نامهای دیگری همچون Derusbi و njRAT شناخته میشود، نصب میکند. این RAT در هنگام اجرای پروندهای با نام Tr.exe، کلیدهای فشردهشده توسط کاربر را با مؤلفه کیلاگر ثبت میکند.

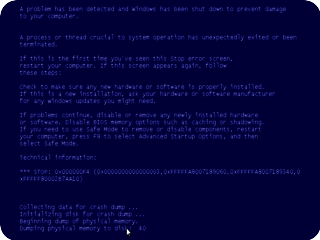

آرتز میگوید اگر کاربری متوجه آلودگی رایانه خود به این RAT شود و بخواهد از طریق بخش مدیریت وظایف به فرایند مربوط به این بدافزار خاتمه دهد، رایانه فوراً درهم شکسته شده و صفحه آبی مرگ (BSOD) به کاربر نمایش داده خواهدشد.

این رفتار مشابه رفتار بدافزار مبتنیبر جاوا اسکریپتی است که توسط بخش امنیتی Kahu کشف شد. زمانیکه کاربر تلاش میکند به فرایند مربوط به این بدافزار خاتمه دهد، این بدافزار رایانه را خاموش کرده و به لطف سازوکار ماندگاری بوت که در مرحله قبلی در این بدافزار تعبیه شدهاست خود را مجدد راهاندازی میکند.

آرتز به کاربران هشدار داد و گفت: «اگر به این RAT آلوده شدهاید، هرچه سریعتر گذرواژههای خود را تغییر دهید بهخاطر اینکه ممکن است گذرواژههایتان توسط این تهدید در معرض خطر قرار گرفتهباشند.»