محققان مؤسسه SANS در بررسیهای خود اعلام کردند باجافزار NemucodAES و تروجان Kovter با همراهی یکدیگر فعالیت خود را پیش میبرند.

۰

منبع : سایبربان

محققان مؤسسه SANS در بررسیهای خود اعلام کردند باجافزار NemucodAES و تروجان Kovter با همراهی یکدیگر فعالیت خود را پیش میبرند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، کارشناسان مؤسسه SANS، دو بدافزار مخرب NemucodAES و Kovter را کشف و شناسایی کردند که با استفاده از فایلهای زیپ آلوده وارد سیستم کاربر میشوند.

در هفتههای گذشته محققان امنیتی اعلام کردند که با افزایش چشمگیر اسپمهای مخرب که منشاء ارسال آنها از طریق فایلهای جاوا اسکریپت است و مهاجم با استفاده از این کدهای مخرب فعالیت مخرب خود را پیش میبرند.

باجافزار NemucodAES یک نوع از تروجان Nemucod downloader است و از بدافزارهای مخربی نظیر Locky و TeslaCrypt الگو گرفته است که در سال ۲۰۱۶ فعالیت داشتهاند. باجافزار مذکور بهآسانی قابل رمزگشایی است درعینحال تروجان Kovter بهعنوان یکی از بدافزارهایی به شمار میرود که در برابر شناسایی مقاومت میکند؛ این در حالی است که این تروجان اطلاعات شخصی کاربران را بارها به سرقت بردهاست.

باجافزار Kovter از گذشته تابهحال در کمپینهای مختلفی فعالیت داشتهاست و برای انتشار از فایلهای حاوی lnk بهره میگیرد که در بدافزارهای Locky و TeslaCrypt مورداستفاده قرار گرفتهاست.

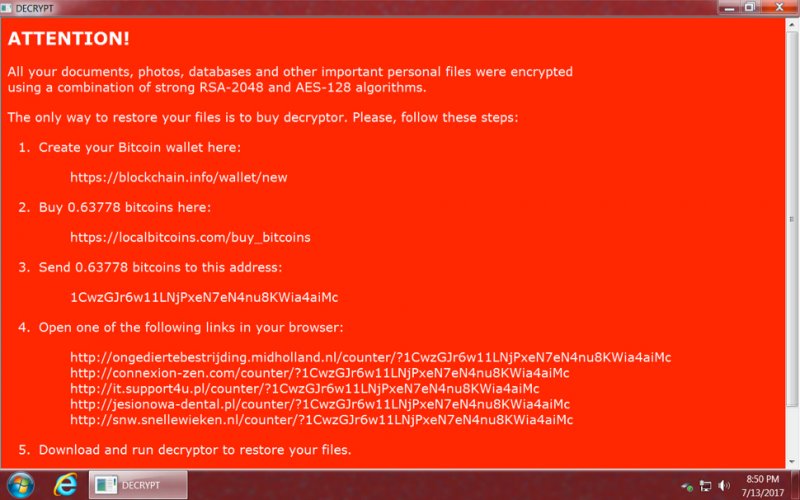

باجافزار NemucodAES فایلهای مخرب را رمزگذاری میکند سپس آنها را در پوشههای AppData \ Local \ Temp از طریق یک فایل.hta ارائه میکند تا فایلها را رمزگشایی کند.

بررسیهای انجامشده نشان میدهد که باجافزار نامبرده پس از رمزگذاری فایلهای کاربران از کاربر درخواست ۱۵۰۰ دلار بیتکوئین را برای رمزگشایی اطلاعات دریافت میکند.

کارشناسان امنیتی معتقدند تروجان Kovter تنها برای بررسی ترافیک و ایجاد ترافیک فرمان و کنترل استفاده میشود.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، کارشناسان مؤسسه SANS، دو بدافزار مخرب NemucodAES و Kovter را کشف و شناسایی کردند که با استفاده از فایلهای زیپ آلوده وارد سیستم کاربر میشوند.

در هفتههای گذشته محققان امنیتی اعلام کردند که با افزایش چشمگیر اسپمهای مخرب که منشاء ارسال آنها از طریق فایلهای جاوا اسکریپت است و مهاجم با استفاده از این کدهای مخرب فعالیت مخرب خود را پیش میبرند.

باجافزار NemucodAES یک نوع از تروجان Nemucod downloader است و از بدافزارهای مخربی نظیر Locky و TeslaCrypt الگو گرفته است که در سال ۲۰۱۶ فعالیت داشتهاند. باجافزار مذکور بهآسانی قابل رمزگشایی است درعینحال تروجان Kovter بهعنوان یکی از بدافزارهایی به شمار میرود که در برابر شناسایی مقاومت میکند؛ این در حالی است که این تروجان اطلاعات شخصی کاربران را بارها به سرقت بردهاست.

باجافزار Kovter از گذشته تابهحال در کمپینهای مختلفی فعالیت داشتهاست و برای انتشار از فایلهای حاوی lnk بهره میگیرد که در بدافزارهای Locky و TeslaCrypt مورداستفاده قرار گرفتهاست.

باجافزار NemucodAES فایلهای مخرب را رمزگذاری میکند سپس آنها را در پوشههای AppData \ Local \ Temp از طریق یک فایل.hta ارائه میکند تا فایلها را رمزگشایی کند.

بررسیهای انجامشده نشان میدهد که باجافزار نامبرده پس از رمزگذاری فایلهای کاربران از کاربر درخواست ۱۵۰۰ دلار بیتکوئین را برای رمزگشایی اطلاعات دریافت میکند.

کارشناسان امنیتی معتقدند تروجان Kovter تنها برای بررسی ترافیک و ایجاد ترافیک فرمان و کنترل استفاده میشود.

کد مطلب : 12933

https://aftana.ir/vdchxwnz.23nixdftt2.htmlaftana.ir/vdchxwnz.23nixdftt2.html