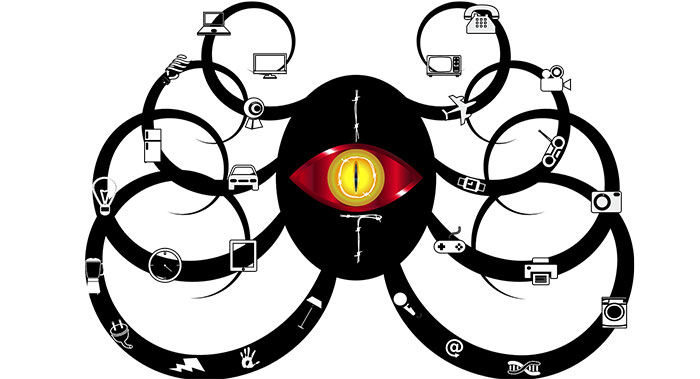

بنابر بررسی کسپرسکی، تروجان Octopus از طریق برنامه تلگرام جعلی در نهادهای دولتی آسیای مرکزی در حال گسترش است.

۰

منبع : مرکز مدیریت راهبردی افتا

بنابر بررسی کسپرسکی، تروجان Octopus از طریق برنامه تلگرام جعلی در نهادهای دولتی آسیای مرکزی در حال گسترش است.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به گفته آزمایشگاه کسپرسکی، تروجانی با نام Octopus را در موجی از حملات سایبری علیه نهادهای دیپلماتیک در سراسر آسیای مرکزی کشف کردند. در این عملیات از ممنوع بودن پیامرسان تلگرام در روسیه و تلاشهای انجام شده جهت منع فعالیت سرویس این پیامرسان در مناطقی از شوروی سابق مانند قزاقستان سوءاستفاده شدهاست تا قربانیان را فریب دهند که یک نسخه قابل دسترس و بدون فیلتر این پیامرسان را بارگیری کنند.

بدنه مخرب این بدافزار از لحاظ ظاهری مشابه نسخه اصلی پیامرسان تلگرام است، اما در واقع یک دسترسی از راه دور را برای مهاجمان فراهم میکند تا سیستم قربانیان را به سرقت ببرند. به نظر کسپرسکی این عملیات با گروه DustSquad که از سال ۲۰۱۴ در آسیای مرکزی فعال است، ارتباط دارد. این گروه در گذشته بدافزارهای اندرویدی و ویندوزی را برای هدف قرار دادن کاربران و سازمانهای دیپلماتیک مورد استفاده قرار دادهاست.

گروه DustSquad در تروجان Octopus از زبان دلفی و کتابخانههای ثالث مانند Indy Project برای ارتباطات مبتنی بر JSON با سرور کنترل و فرمان (C&C) و TurboPower Abbrevia برای قابلیتهای فشردهسازی استفاده کردهاست.

تروجان Octopus در آرشیوی با نام DVK بستهبندی شدهاست و در قالب یک نوع از پیامرسان تلگرام ساخته شدهاست. این بدافزار پس از اینکه فعال شود، فعالیتهایی ازجمله سرقت و حذف داده ، فعالسازی دسترسی به در پشتی و جاسوسی را انجام میدهد.

با این حال، هیچ تلاشی برای جلوگیری از شناسایی و فعالیتهای مخرب بدافزار نشدهاست. کسپرسکی دلیل آن را توسعه سریع و با عجله بدافزار میداند. پایداری بدافزار در سیستم از طریق رجیستری سیستم و بهسادگی انجام میشود، همچنین از یک میزبانی تحت وب با اسکریپتهای PHP و آدرسهای Hardcode شده برای این کار استفاده شدهاست.

پژوهشگران درباره شیوه انتشار بدافزار اطمینان ندارند، اما با توجه به اینکه روی اهداف خاص دیپلماتیک تمرکز دارد، احتمالا از روشهای مهندسی اجتماعی برای توزیع استفاده شدهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به گفته آزمایشگاه کسپرسکی، تروجانی با نام Octopus را در موجی از حملات سایبری علیه نهادهای دیپلماتیک در سراسر آسیای مرکزی کشف کردند. در این عملیات از ممنوع بودن پیامرسان تلگرام در روسیه و تلاشهای انجام شده جهت منع فعالیت سرویس این پیامرسان در مناطقی از شوروی سابق مانند قزاقستان سوءاستفاده شدهاست تا قربانیان را فریب دهند که یک نسخه قابل دسترس و بدون فیلتر این پیامرسان را بارگیری کنند.

بدنه مخرب این بدافزار از لحاظ ظاهری مشابه نسخه اصلی پیامرسان تلگرام است، اما در واقع یک دسترسی از راه دور را برای مهاجمان فراهم میکند تا سیستم قربانیان را به سرقت ببرند. به نظر کسپرسکی این عملیات با گروه DustSquad که از سال ۲۰۱۴ در آسیای مرکزی فعال است، ارتباط دارد. این گروه در گذشته بدافزارهای اندرویدی و ویندوزی را برای هدف قرار دادن کاربران و سازمانهای دیپلماتیک مورد استفاده قرار دادهاست.

گروه DustSquad در تروجان Octopus از زبان دلفی و کتابخانههای ثالث مانند Indy Project برای ارتباطات مبتنی بر JSON با سرور کنترل و فرمان (C&C) و TurboPower Abbrevia برای قابلیتهای فشردهسازی استفاده کردهاست.

تروجان Octopus در آرشیوی با نام DVK بستهبندی شدهاست و در قالب یک نوع از پیامرسان تلگرام ساخته شدهاست. این بدافزار پس از اینکه فعال شود، فعالیتهایی ازجمله سرقت و حذف داده ، فعالسازی دسترسی به در پشتی و جاسوسی را انجام میدهد.

با این حال، هیچ تلاشی برای جلوگیری از شناسایی و فعالیتهای مخرب بدافزار نشدهاست. کسپرسکی دلیل آن را توسعه سریع و با عجله بدافزار میداند. پایداری بدافزار در سیستم از طریق رجیستری سیستم و بهسادگی انجام میشود، همچنین از یک میزبانی تحت وب با اسکریپتهای PHP و آدرسهای Hardcode شده برای این کار استفاده شدهاست.

پژوهشگران درباره شیوه انتشار بدافزار اطمینان ندارند، اما با توجه به اینکه روی اهداف خاص دیپلماتیک تمرکز دارد، احتمالا از روشهای مهندسی اجتماعی برای توزیع استفاده شدهاست.

کد مطلب : 14613

https://aftana.ir/vdcexp8z.jh8ezi9bbj.htmlaftana.ir/vdcexp8z.jh8ezi9bbj.html