باجافزار Sodinokibi از آسیبپذیری در ویندوز برای افزایش سطح دسترسی خود بهرهبرداری میکند.

۰

منبع : مرکز مدیریت راهبردی افتا

باجافزار Sodinokibi از آسیبپذیری در ویندوز برای افزایش سطح دسترسی خود بهرهبرداری میکند.

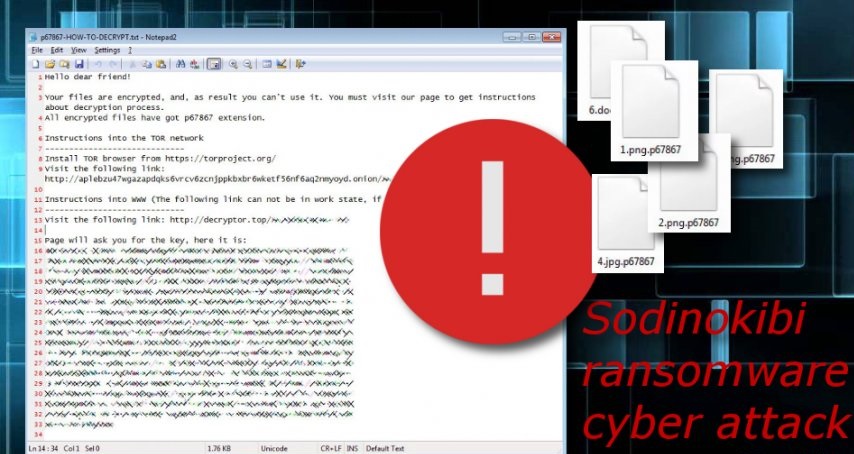

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، باجافزار Sodinokibi با بهرهبرداری از یک آسیبپذیری در مولفه Win32k در نسخههای مختلف ویندوز در حال افزایش سطح دسترسی خود است. این باجافزار نخستینبار در ماه آوریل، زمانی که سوءاستفاده از یک آسیبپذیری بحرانی در Oracle WebLogic را آغاز کرد، شناسایی شد.

باجافزار Sodinokibi که به نام REvil هم شناختهمیشود از آسیبپذیری CVE-۲۰۱۸-۸۴۵۳ بهرهبرداری میکند. این آسیبپذیری توسط مایکروسافت در ماه اکتبر سال ۲۰۱۸ رفع شد.

بر اساس تحلیل انجامشده توسط پژوهشگران در کد بدافزار یک بخش پیکربندی بهصورت رمز شده وجود دارد که حاوی اطلاعات و تنظیمات موردنیاز برای فعالیت بدافزار است. بهطور جزئیتر، کد پیکربندی حاوی فیلدهایی برای کلید عمومی، شناسههای حمله و توزیعکننده باجافزار، پسوندهایی که نباید رمزگذاری شوند، نام فرایندهای پردازشی که باید متوقف شوند، آدرس سرورهای فرمان و کنترل، قالب متن باجخواهی و گزینههای دیگری است که استفاده از یک اکسپلویت را برای افزایش سطح دسترسی٬ فعال میکند.

نمونه بدافزار تحلیلشده توسط پژوهشگران کسپرسکی از یک فرایند ترکیبی برای رمزگذاری دادهها استفادهمیکند. پژوهشگران متوجه شدند که باجافزار کلید عمومی و کلید خصوصی را در رجیستری ذخیره میکند. پس از رمزگذاری فایلها، باجافزار بهازای هر سیستم قربانی یک پسوند تصادفی قرار میدهد. قربانی باید کلید و پسوند فایلهای رمز شده را در سایت مهاجم وارد کند تا میزان مبلغ باج را مشاهده کند.

این باجافزار سیستمهای مختلفی را در سراسر جهان آلوده کردهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، باجافزار Sodinokibi با بهرهبرداری از یک آسیبپذیری در مولفه Win32k در نسخههای مختلف ویندوز در حال افزایش سطح دسترسی خود است. این باجافزار نخستینبار در ماه آوریل، زمانی که سوءاستفاده از یک آسیبپذیری بحرانی در Oracle WebLogic را آغاز کرد، شناسایی شد.

باجافزار Sodinokibi که به نام REvil هم شناختهمیشود از آسیبپذیری CVE-۲۰۱۸-۸۴۵۳ بهرهبرداری میکند. این آسیبپذیری توسط مایکروسافت در ماه اکتبر سال ۲۰۱۸ رفع شد.

بر اساس تحلیل انجامشده توسط پژوهشگران در کد بدافزار یک بخش پیکربندی بهصورت رمز شده وجود دارد که حاوی اطلاعات و تنظیمات موردنیاز برای فعالیت بدافزار است. بهطور جزئیتر، کد پیکربندی حاوی فیلدهایی برای کلید عمومی، شناسههای حمله و توزیعکننده باجافزار، پسوندهایی که نباید رمزگذاری شوند، نام فرایندهای پردازشی که باید متوقف شوند، آدرس سرورهای فرمان و کنترل، قالب متن باجخواهی و گزینههای دیگری است که استفاده از یک اکسپلویت را برای افزایش سطح دسترسی٬ فعال میکند.

نمونه بدافزار تحلیلشده توسط پژوهشگران کسپرسکی از یک فرایند ترکیبی برای رمزگذاری دادهها استفادهمیکند. پژوهشگران متوجه شدند که باجافزار کلید عمومی و کلید خصوصی را در رجیستری ذخیره میکند. پس از رمزگذاری فایلها، باجافزار بهازای هر سیستم قربانی یک پسوند تصادفی قرار میدهد. قربانی باید کلید و پسوند فایلهای رمز شده را در سایت مهاجم وارد کند تا میزان مبلغ باج را مشاهده کند.

این باجافزار سیستمهای مختلفی را در سراسر جهان آلوده کردهاست.

کد مطلب : 15531

https://aftana.ir/vdcezn8z.jh8nxi9bbj.htmlaftana.ir/vdcezn8z.jh8nxi9bbj.html