آسیبپذیری وصلهنشده STRANDHOGG در اندروید مورد بهرهبرداری قرار گرفت.

۰

منبع : مرکز ماهر

آسیبپذیری وصلهنشده STRANDHOGG در اندروید مورد بهرهبرداری قرار گرفت.

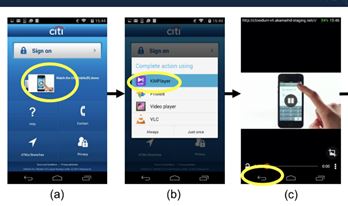

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، این آسیبپذیری که در اپهای مخرب اندرویدی تعبیهمیشود برای سرقت اطلاعات بانکی و دیگر اطلاعات شخصی کاربران مورد استفاده قرار گرفتهاست. آسیبپذیری Strandhogg در قابلیت چندکاره (multitasking) اندروید قرار دارد که میتواند توسط اپ مخربی که در گوشی موبایل نصب است به شکل هر اپ معتبر دیگری، حتی اپهای سیستمی درآید. به عبارتی زمانی که کاربر آیکن برنامک معتبر را لمس میکند، بدافزاری که آسیبپذیری Strandhogg را اکسپلویت میکند میتواند این task را شنود و بهاصطلاح hijack کند و یک رابط کاربری تقلبی به جای برنامک معتبر بارگذاری کند؛ کاربران هم با تصور اینکه اپ همان اپ معتبر است اطلاعات حساس و شخصی (مانند نام کاربری و رمز عبور در صفحات ورود) خود را در اپ مخرب وارد میکنند.

این رابط کاربری تقلبی در نتیجه سوءاستفاده از شروط انتقال حالت task مانند taskAffinity و allowTaskReparenting رخ میدهد.

در بهرهبرداریهای پیشرفتهتر میتوان با دستکاری در Eventهایی مثل Callbackها کاربر حاضر در یک اپ بانکی که توسط خود آن اپ به اپ دیگری هدایت شدهبود در هنگام بازگشت و هنگام زدن دکمه Back به جای بازگشت به اپ بانکی به یک اپ مخرب که مشابه اپ بانکی است هدایت کند (UI Phishing).

اگرچه هیچ راه موثر و قابل اعتمادی برای کشف و مسدودسازی حملات task hijacking وجود ندارد با این حال کاربران میتوانند با توجه به ناهمخوانیهایی از قبیل موارد زیر حمله را تشخیص دهند:

- اپی که نام کاربری و رمز عبور را در آن وارد کردید مجدداً درخواست ورود نام کاربری و رمزعبور میکند.

- درخواست مجوزی روی صفحه ظاهر میشود بدون اینکه مشخص کند درخواست از سمت کدام اپ است.

- با ضربه زدن روی دکمهها و رابط کاربری درون اپ هیچ اتفاقی رخ نمیدهد.

- دکمه بازگشت طوری که انتظار میرود عمل نمیکند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، این آسیبپذیری که در اپهای مخرب اندرویدی تعبیهمیشود برای سرقت اطلاعات بانکی و دیگر اطلاعات شخصی کاربران مورد استفاده قرار گرفتهاست. آسیبپذیری Strandhogg در قابلیت چندکاره (multitasking) اندروید قرار دارد که میتواند توسط اپ مخربی که در گوشی موبایل نصب است به شکل هر اپ معتبر دیگری، حتی اپهای سیستمی درآید. به عبارتی زمانی که کاربر آیکن برنامک معتبر را لمس میکند، بدافزاری که آسیبپذیری Strandhogg را اکسپلویت میکند میتواند این task را شنود و بهاصطلاح hijack کند و یک رابط کاربری تقلبی به جای برنامک معتبر بارگذاری کند؛ کاربران هم با تصور اینکه اپ همان اپ معتبر است اطلاعات حساس و شخصی (مانند نام کاربری و رمز عبور در صفحات ورود) خود را در اپ مخرب وارد میکنند.

این رابط کاربری تقلبی در نتیجه سوءاستفاده از شروط انتقال حالت task مانند taskAffinity و allowTaskReparenting رخ میدهد.

در بهرهبرداریهای پیشرفتهتر میتوان با دستکاری در Eventهایی مثل Callbackها کاربر حاضر در یک اپ بانکی که توسط خود آن اپ به اپ دیگری هدایت شدهبود در هنگام بازگشت و هنگام زدن دکمه Back به جای بازگشت به اپ بانکی به یک اپ مخرب که مشابه اپ بانکی است هدایت کند (UI Phishing).

اگرچه هیچ راه موثر و قابل اعتمادی برای کشف و مسدودسازی حملات task hijacking وجود ندارد با این حال کاربران میتوانند با توجه به ناهمخوانیهایی از قبیل موارد زیر حمله را تشخیص دهند:

- اپی که نام کاربری و رمز عبور را در آن وارد کردید مجدداً درخواست ورود نام کاربری و رمزعبور میکند.

- درخواست مجوزی روی صفحه ظاهر میشود بدون اینکه مشخص کند درخواست از سمت کدام اپ است.

- با ضربه زدن روی دکمهها و رابط کاربری درون اپ هیچ اتفاقی رخ نمیدهد.

- دکمه بازگشت طوری که انتظار میرود عمل نمیکند.

کد مطلب : 16090

https://aftana.ir/vdcfxxdy.w6dv1agiiw.htmlaftana.ir/vdcfxxdy.w6dv1agiiw.html