مرکز ماهر ضمن ارائه گزارش آماری وجود آسیبپذیریهای مسیریابهای میکروتیک (CVE-۲۰۱۹-۳۹۷۸ و CVE-۲۰۱۹-۳۹۷۹) در سطح کشور درباره بیتوجهی به بهروزرسانیهای آن هشدار داد.

۰

گزارش آماری مرکز ماهر از آلودگی در سطح کشور

آسیبپذیریهای میکروتیک را جدی بگیرید

منبع : مرکز ماهر

مرکز ماهر ضمن ارائه گزارش آماری وجود آسیبپذیریهای مسیریابهای میکروتیک (CVE-۲۰۱۹-۳۹۷۸ و CVE-۲۰۱۹-۳۹۷۹) در سطح کشور درباره بیتوجهی به بهروزرسانیهای آن هشدار داد.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، با توجه به فراوانی استفاده از مسیریابهای میکروتیک در کشور و در پی بروز آسیبپذیریهای شماره CVE-۲۰۱۹-۳۹۷۸ و CVE-۲۰۱۹-۳۹۷۹ در ماههای اخیر و لزوم توجه به امنسازی و مقاومسازی شبکهها و زیرساختهای ارتباطی، رصد و پایش شبکهها و زیرساختهای کشور نشاندهنده عدم رفع نواقص و بهروزرسانیهاست.

لذا ضمن ارائه گزارش آماری از آسیبپذیریها، راهنماییهای لازم به همراه توضیحات فنی در ادامه بیان میشود.

آسیبپذیری در سیستم عامل RouterOS مسیریابهای Mikrotik با شماره CVE-۲۰۱۹-۳۹۷۹

آسیبپذیری منتشر شده از نوعunrelated data attack و با شماره ضعف CWE-۲۰ است. مسیریابهای میکروتیک تمامی دادههای پاسخ DNS از نوع رکورد A را در حافظه نهان DNS خود ذخیرهسازی میکنند. این اتفاق حتی در زمانی که پاسخ دریافتی DNS برای دامنه درخواست شده نباشد هم رخ میدهد. بنابراین مهاجم از راه دور میتواند حافظه نهان سرور DNS را از طریق پاسخهای مخرب را که سوابق اضافی و غیرمرتبط با دامنه درخواست داده شده دارد، مسموم کند.

نسخههای آسیبپذیر:

o نسخههای پایینتر از ۶.۴۵.۶ نسخه stable

o نسخههای پایینتر از ۶.۴۴.۵ نسخه Long-term

راهکار پیشنهادی:

بهترین روش جلوگیری از وقوع حمله، بهروزرسانی نسخه stable به ۶.۴۵.۷ و نسخه Long-term به ۶.۴۴.۶ یا نسخه جدیدتر سیستمعامل مسیریابهای میکروتیک است.

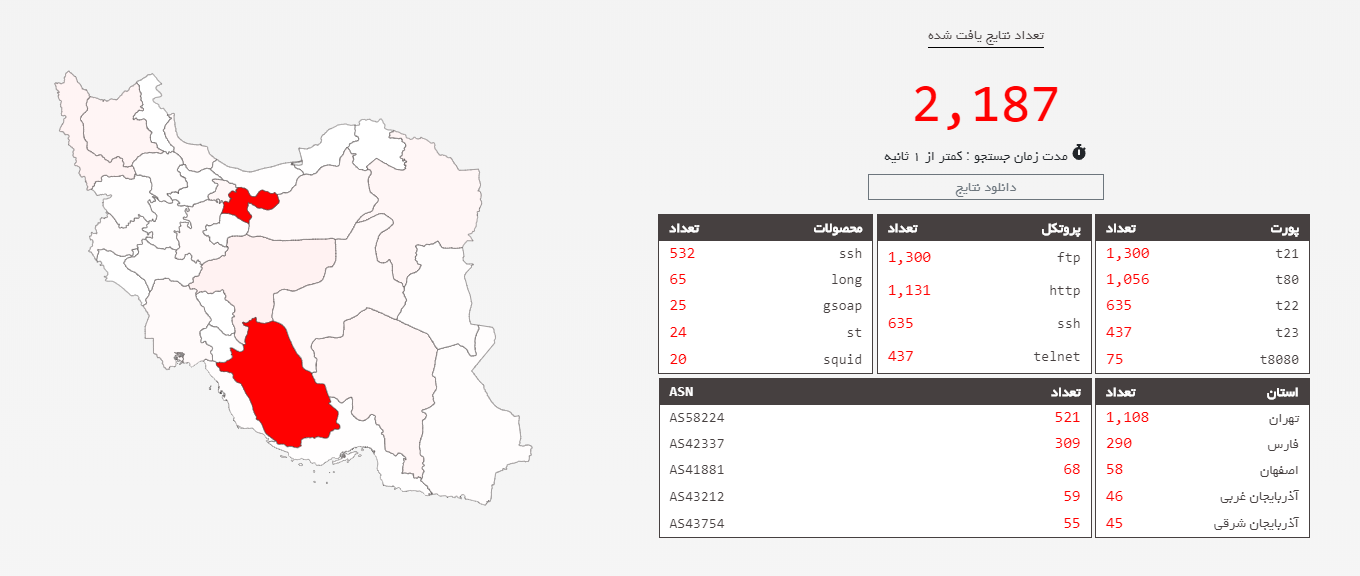

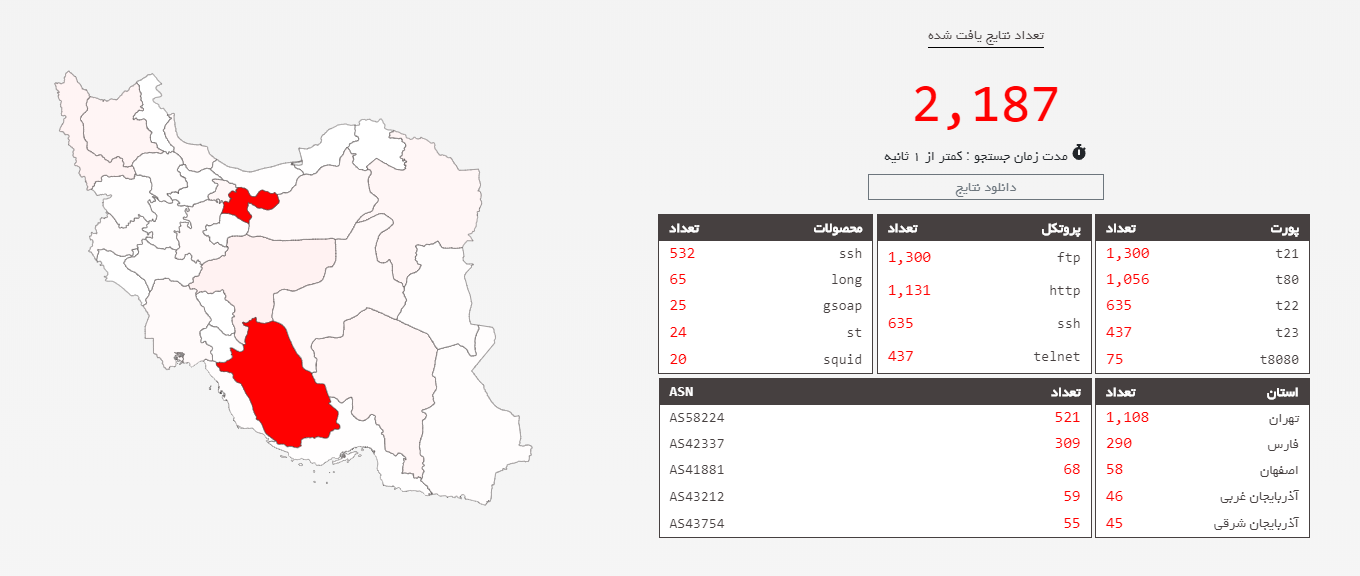

نتایج پایش و جستوجو درخصوص گستردگی آسیبپذیرها در سطح کشور مطابق تصویر زیر است.

آسیبپذیری در سیستمعامل مسیریابهای MikroTik با شماره CVE-۲۰۱۹-۳۹۷۸

نسخههای ۶.۴۵.۶ (stable) و ۶.۴۴.۵ (long-term) مسیریابهای میکروتیک و همچنین نسخههای قبلتر از آنها به مهاجمان از راه دور این امکان را میدهند تا پرسمان DNS را از طریق درگاه ۸۲۹۱ انجام دهند. این پرسمانها از مسیریاب به سمت سرویسدهنده موردنظر مهاجم ارسال میشود و پاسخهای DNS توسط مسیریاب ذخیره و منجر به مسمومیت حافظه نهان میشود.

به عبارت دیگر یکی از سناریوهای حمله بهکارگیری پروتکل WinBox بر روی پورت ۸۲۹۱ و درصورت باز بودن آن در یک شبکه غیرقابل اعتماد است. این ضعف از نوع Missing Authentication for Critical Function با شماره CWE-۳۰۶ است. همچنین میزان CVSS این آسیبپذیری برابر ۷.۵ گزارش شدهاست.

در این آسیبپذیری حتی اگر سرویس DNS غیرفعال باشد، مسیریاب تحت تاثیر قرار میگیرد. این آسیبپذیری که با شناسه CVE-۲۰۱۹-۳۹۷۸ ردیابی میشود و در کنار سه آسیبپذیری دیگر (CVE-۲۰۱۹-۳۹۷۶ , CVE-۲۰۱۹-۳۹۷۷ , CVE-۲۰۱۹-۳۹۷۹ ) این امکان را فراهم میسازد تا مهاجم از راه دور با دسترسی به پورت ۸۲۹۱ مسیریاب منجر به از کار انداختن سیستم عامل یا تغییر رمز عبور سیستم و یا دسترسی به Shell به سیستمعامل شود.

راهکار پیشنهادی:

با وصله این آسیبپذیریها در نسخه جدید میتوان با بهروزرسانی نسخه stable به ۶.۴۵.۷ و یا نسخه long-term به ۶.۴۴.۶ (یا هر نسخه جدیدتر) امنیت مسیریاب ارتقا دادهشود. همچنین میتوان سرویس WinBox را در صورت عدم نیاز، غیرفعال کرده و در صورت استفاده، دسترسی آن را به آدرس IPهای خاص محدود کرد.

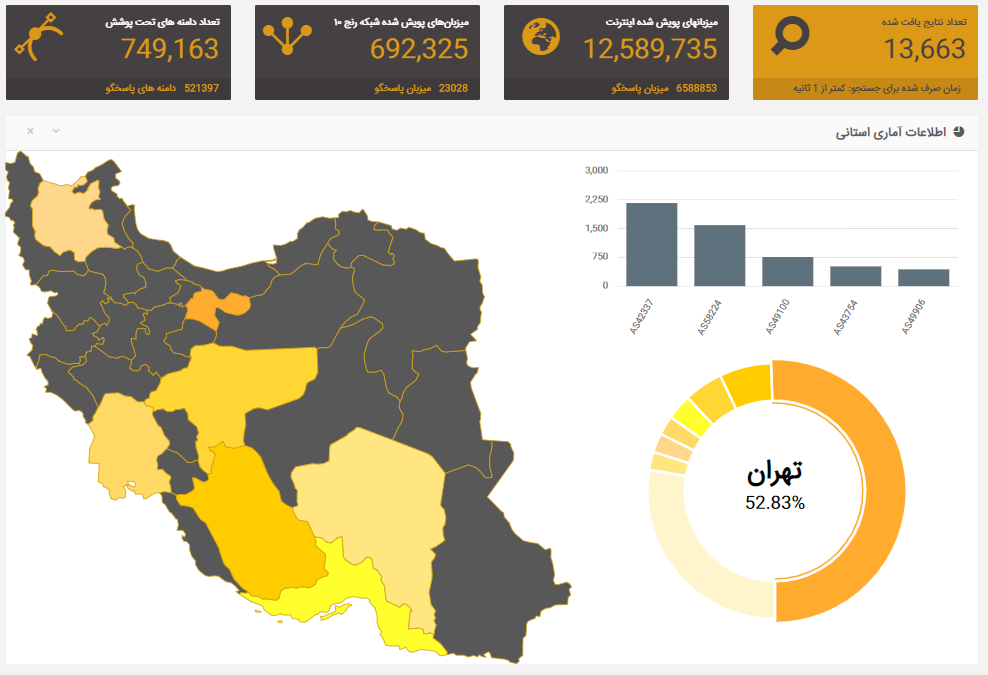

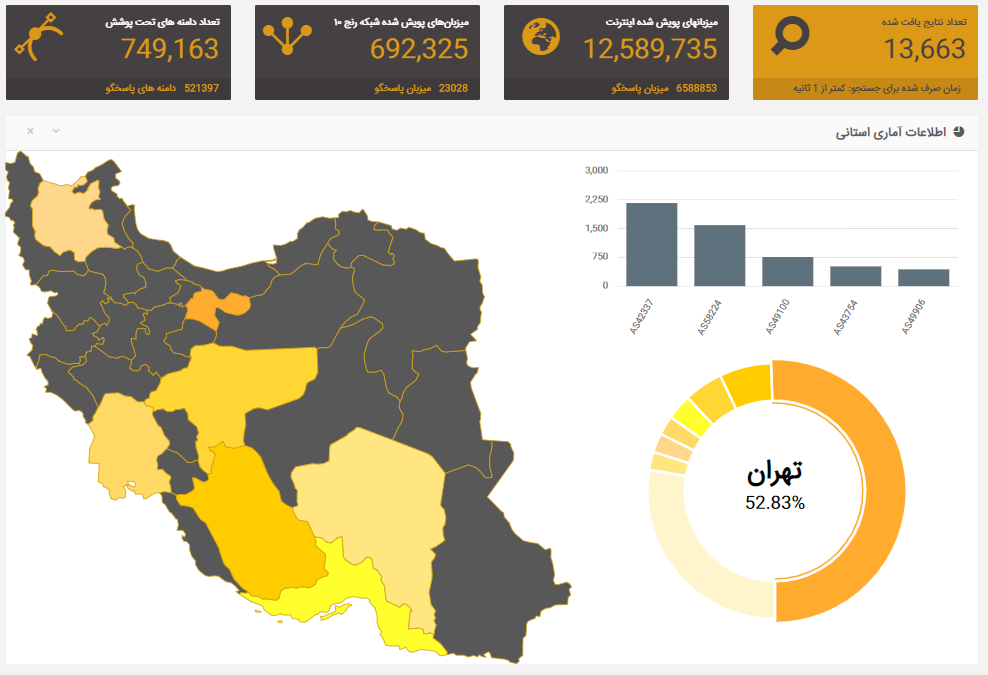

نتایج موتور ملی پایش و جستوجوی فضای سایبری کشور درخصوص گستردگی آسیبپذیری در سطح کشور مطابق تصویر زیر است:

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، با توجه به فراوانی استفاده از مسیریابهای میکروتیک در کشور و در پی بروز آسیبپذیریهای شماره CVE-۲۰۱۹-۳۹۷۸ و CVE-۲۰۱۹-۳۹۷۹ در ماههای اخیر و لزوم توجه به امنسازی و مقاومسازی شبکهها و زیرساختهای ارتباطی، رصد و پایش شبکهها و زیرساختهای کشور نشاندهنده عدم رفع نواقص و بهروزرسانیهاست.

لذا ضمن ارائه گزارش آماری از آسیبپذیریها، راهنماییهای لازم به همراه توضیحات فنی در ادامه بیان میشود.

آسیبپذیری در سیستم عامل RouterOS مسیریابهای Mikrotik با شماره CVE-۲۰۱۹-۳۹۷۹

آسیبپذیری منتشر شده از نوعunrelated data attack و با شماره ضعف CWE-۲۰ است. مسیریابهای میکروتیک تمامی دادههای پاسخ DNS از نوع رکورد A را در حافظه نهان DNS خود ذخیرهسازی میکنند. این اتفاق حتی در زمانی که پاسخ دریافتی DNS برای دامنه درخواست شده نباشد هم رخ میدهد. بنابراین مهاجم از راه دور میتواند حافظه نهان سرور DNS را از طریق پاسخهای مخرب را که سوابق اضافی و غیرمرتبط با دامنه درخواست داده شده دارد، مسموم کند.

نسخههای آسیبپذیر:

o نسخههای پایینتر از ۶.۴۵.۶ نسخه stable

o نسخههای پایینتر از ۶.۴۴.۵ نسخه Long-term

راهکار پیشنهادی:

بهترین روش جلوگیری از وقوع حمله، بهروزرسانی نسخه stable به ۶.۴۵.۷ و نسخه Long-term به ۶.۴۴.۶ یا نسخه جدیدتر سیستمعامل مسیریابهای میکروتیک است.

نتایج پایش و جستوجو درخصوص گستردگی آسیبپذیرها در سطح کشور مطابق تصویر زیر است.

آسیبپذیری در سیستمعامل مسیریابهای MikroTik با شماره CVE-۲۰۱۹-۳۹۷۸

نسخههای ۶.۴۵.۶ (stable) و ۶.۴۴.۵ (long-term) مسیریابهای میکروتیک و همچنین نسخههای قبلتر از آنها به مهاجمان از راه دور این امکان را میدهند تا پرسمان DNS را از طریق درگاه ۸۲۹۱ انجام دهند. این پرسمانها از مسیریاب به سمت سرویسدهنده موردنظر مهاجم ارسال میشود و پاسخهای DNS توسط مسیریاب ذخیره و منجر به مسمومیت حافظه نهان میشود.

به عبارت دیگر یکی از سناریوهای حمله بهکارگیری پروتکل WinBox بر روی پورت ۸۲۹۱ و درصورت باز بودن آن در یک شبکه غیرقابل اعتماد است. این ضعف از نوع Missing Authentication for Critical Function با شماره CWE-۳۰۶ است. همچنین میزان CVSS این آسیبپذیری برابر ۷.۵ گزارش شدهاست.

در این آسیبپذیری حتی اگر سرویس DNS غیرفعال باشد، مسیریاب تحت تاثیر قرار میگیرد. این آسیبپذیری که با شناسه CVE-۲۰۱۹-۳۹۷۸ ردیابی میشود و در کنار سه آسیبپذیری دیگر (CVE-۲۰۱۹-۳۹۷۶ , CVE-۲۰۱۹-۳۹۷۷ , CVE-۲۰۱۹-۳۹۷۹ ) این امکان را فراهم میسازد تا مهاجم از راه دور با دسترسی به پورت ۸۲۹۱ مسیریاب منجر به از کار انداختن سیستم عامل یا تغییر رمز عبور سیستم و یا دسترسی به Shell به سیستمعامل شود.

راهکار پیشنهادی:

با وصله این آسیبپذیریها در نسخه جدید میتوان با بهروزرسانی نسخه stable به ۶.۴۵.۷ و یا نسخه long-term به ۶.۴۴.۶ (یا هر نسخه جدیدتر) امنیت مسیریاب ارتقا دادهشود. همچنین میتوان سرویس WinBox را در صورت عدم نیاز، غیرفعال کرده و در صورت استفاده، دسترسی آن را به آدرس IPهای خاص محدود کرد.

نتایج موتور ملی پایش و جستوجوی فضای سایبری کشور درخصوص گستردگی آسیبپذیری در سطح کشور مطابق تصویر زیر است:

کد مطلب : 16111

https://aftana.ir/vdcjvvev.uqemvzsffu.htmlaftana.ir/vdcjvvev.uqemvzsffu.html