آسیبپذیری از نوع Authentication Bypass در سیستم عامل OPENBSD شناسایی شدهاست.

۰

منبع : مرکز ماهر

آسیبپذیری از نوع Authentication Bypass در سیستم عامل OPENBSD شناسایی شدهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، آسیبپذیری در سیستم عامل OPENBSD با شماره CVE-۲۰۱۹-۱۹۵۲۱ روز ۵ دسامبر ۲۰۱۹ منتشر شدهاست و از نوع Authentication Bypass است. این آسیبپذیری به گونهای است که framework تایید اعتبار نام کاربری تهیه شده توسط کاربر را که هنگام ورود به سیستم از طریق سرویسهای LDAP , SMTPd , su , radius , SSHd بررسی میکند دور زده و از این مکانیزم امنیتی عبور میکند.

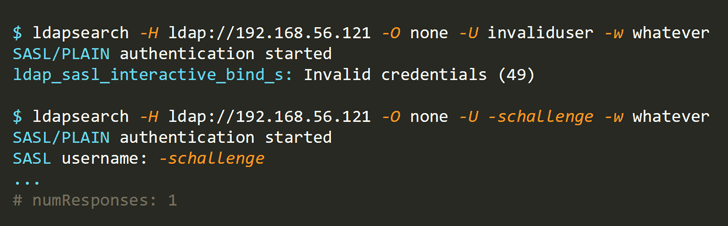

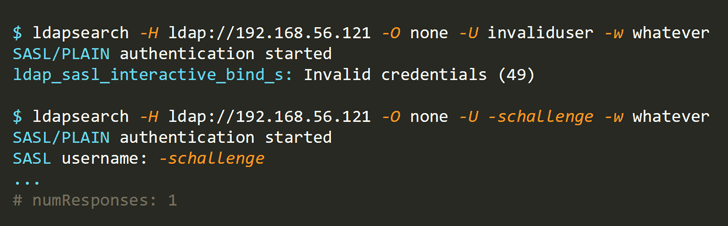

با استفاده از این آسیبپذیری، مهاجم از راه دور میتواند با گذاشتن یک (-) (hyphen) قبل از نام کاربری مانند "-schallenge" یا "-schallenge:passwd" به سرویسهای آسیبپذیر دسترسی پیدا کند. (این ترفند زمانی رخ میدهد که مفسر OpenBSD مقدار (-) را به منزله یک گزینه خط فرمان میگیرد نه یک کلمه عبور.)

در تصویر بالا فریمورک احراز هویت OpenBSD "-schallenge" را "-s challenge" تعبیر میکند، که سیستم را مجبور میکند پروتکل "challenge" را نادیده گرفته و بهصورت خودکار از فرایند احراز هویت عبور کند.

به گفته محققان این آسیبپذیری در سرویسهای LDAP , SMTPd , RADIUS قابل استفاده است اما در مورد SSHd , su به این دلیل که حتی بعد از احراز هویت موفق از مکانیزمهای عمیق دفاعی استفاده میکنند به صورت قطعی صدق نمیکند.

نسخههای آسیبپذیر:

نسخه OpenBSD ۶.۵ و نسخه OpenBSD ۶.۶

راهکار پیشنهادی:

توصیه میشود با استفاده از سازوکارهای syspatch وصله امنیتی نصب شود.

لینک وصله منتشر شده:

https://www.openbsd.org/errata۶۶.html

https://www.openbsd.org/errata۶۵.html

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، آسیبپذیری در سیستم عامل OPENBSD با شماره CVE-۲۰۱۹-۱۹۵۲۱ روز ۵ دسامبر ۲۰۱۹ منتشر شدهاست و از نوع Authentication Bypass است. این آسیبپذیری به گونهای است که framework تایید اعتبار نام کاربری تهیه شده توسط کاربر را که هنگام ورود به سیستم از طریق سرویسهای LDAP , SMTPd , su , radius , SSHd بررسی میکند دور زده و از این مکانیزم امنیتی عبور میکند.

با استفاده از این آسیبپذیری، مهاجم از راه دور میتواند با گذاشتن یک (-) (hyphen) قبل از نام کاربری مانند "-schallenge" یا "-schallenge:passwd" به سرویسهای آسیبپذیر دسترسی پیدا کند. (این ترفند زمانی رخ میدهد که مفسر OpenBSD مقدار (-) را به منزله یک گزینه خط فرمان میگیرد نه یک کلمه عبور.)

در تصویر بالا فریمورک احراز هویت OpenBSD "-schallenge" را "-s challenge" تعبیر میکند، که سیستم را مجبور میکند پروتکل "challenge" را نادیده گرفته و بهصورت خودکار از فرایند احراز هویت عبور کند.

به گفته محققان این آسیبپذیری در سرویسهای LDAP , SMTPd , RADIUS قابل استفاده است اما در مورد SSHd , su به این دلیل که حتی بعد از احراز هویت موفق از مکانیزمهای عمیق دفاعی استفاده میکنند به صورت قطعی صدق نمیکند.

نسخههای آسیبپذیر:

نسخه OpenBSD ۶.۵ و نسخه OpenBSD ۶.۶

راهکار پیشنهادی:

توصیه میشود با استفاده از سازوکارهای syspatch وصله امنیتی نصب شود.

لینک وصله منتشر شده:

https://www.openbsd.org/errata۶۶.html

https://www.openbsd.org/errata۶۵.html

کد مطلب : 16114

https://aftana.ir/vdcc0sqs.2bqes8laa2.htmlaftana.ir/vdcc0sqs.2bqes8laa2.html