در حال حاضر TrickBot بر اساس آمار استخراج شده از بخش Advanced Threat Protection محصول Microsoft Office ۳۶۵، بیشترین سهم از بدافزارهای انتشار یافته از طریق ایمیلها و پیوستهای مخرب با موضوع جعلی کرونا را به خود اختصاص دادهاست.

۰

بدافزاری که بیشترین بهره را از کرونا میبرد

توزیع Trickbotبا پیوستهای مخرب جعلی کرونایی

منبع : مرکز مدیریت راهبردی افتا

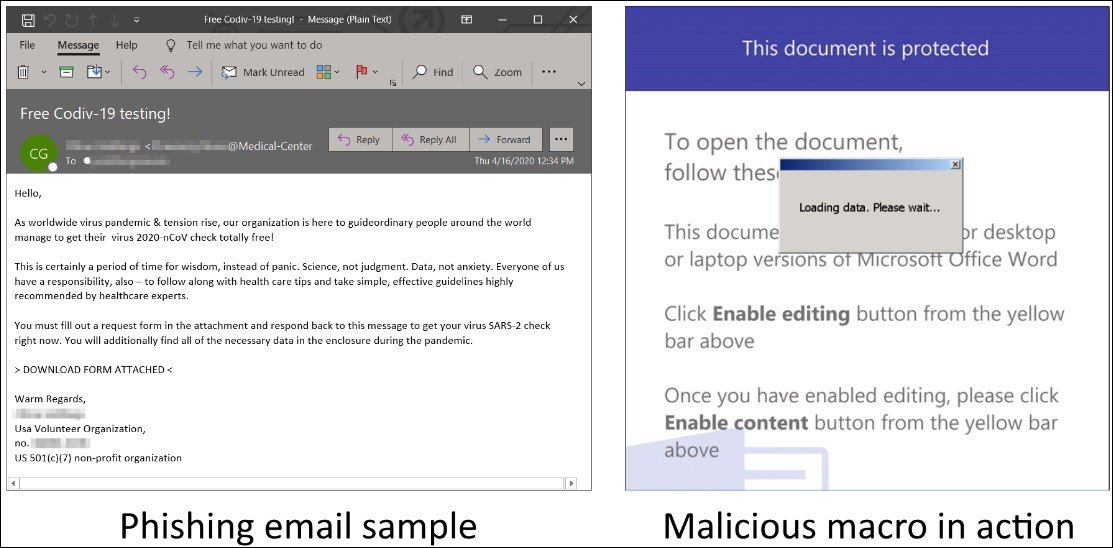

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، مایکروسافت اعلام کرد این شرکت تنها ظرف کمتر از یک هفته، چندصد پیوست منحصربهفرد حاوی ماکروی ناقل TrickBot را شناسایی کرده که در آنها وانمود میشود که سند از سوی یک سازمان غیرانتفاعی برای تست رایگان کرونا ارسال شدهاست.

مدتهاست که ماکروهای ناقل TrickBot تعمداً با تأخیر کد مخرب را دریافت میکنند تا از این طریق بسترهای سندباکس تحلیلگر و شبیهساز را که معمولاً توسط محصولات امنیتی و مهندسان ویروس بهکار گرفته میشوند را ناکام بگذارند.

از بین میلیونها پیام هدفمند، حدود ۶۰ هزار پیام حاوی پیوست یا نشانی مخرب با موضوعاتی در ظاهر مرتبط با کرونا بودهاست. تنها در یک روز قابلیت ضدفیشینگ Microsoft معروف به SmartScreen بیش از ۱۸ هزار نشانی URL و IP با الگوی کرونایی را شناسایی کرده است.

در اکتبر ۲۰۱۶، تروجان TrickBot بهعنوان یک بدافزار بانکی مبتنی بر ماژول پا به عرصه تهدیدات سایبری گذاشت. این بدافزار همواره توسط نویسندگان آن در حال ارتقا بوده و بهطور مستمر ماژولها و قابلیتهای جدیدی به آن اضافه شدهاست.

برای مثال، در اواخر ماه مارس، فعالیت گردانندگان TrickBot به دلیل استفاده آنها از یک برنامه مخرب Android برای عبور از سد سیستمهای حفاظتی مبتنی بر اصالتسنجی دومرحلهای چندین بانک در حالی که پیش از آن اطلاعات موسوم به Transaction Authentication Number را سرقت کرده بودند خبرساز شد.

همچنین از ابتدای ژانویه، TrickBot مجهز به سازوکاری جدید برای بیاثر ساختن بخش User Account Control – به اختصار UAC – شد که این بدافزار را قادر به اجرای فایل مخرب خود با سطح دسترسی ارتقا یافته بدون نمایش هشدار UAC میکرد.

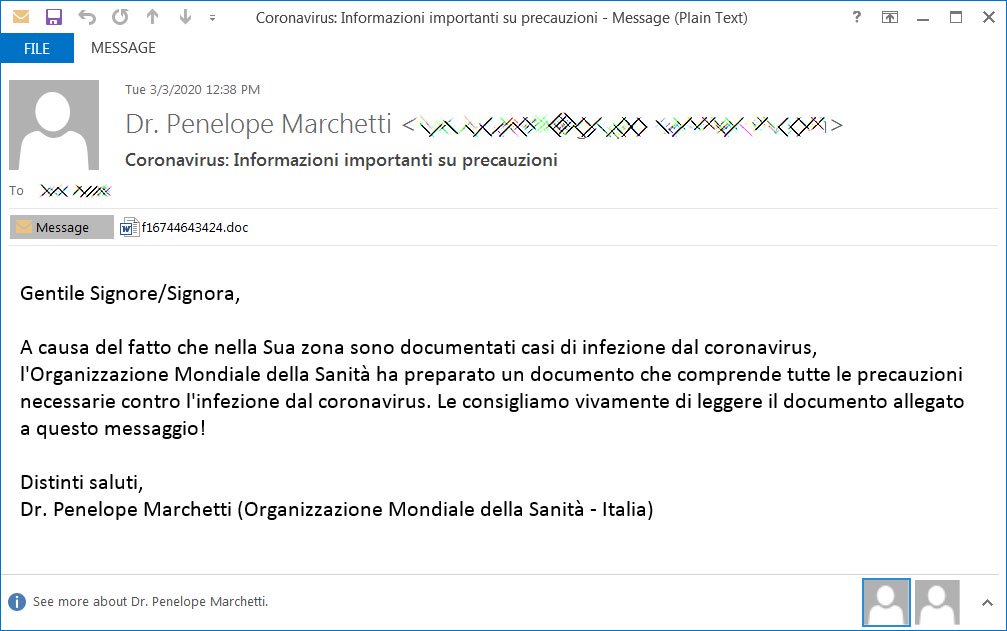

یا در نمونهای دیگر گردانندگان TrickBot برای بهرهگیری از ترس عمومی ناشی از شیوع ویروس کرونا در یک کارزار هرزنامهای اقدام به ارسال ایمیلهایی با پیوست مخرب به کاربران ایتالیایی کردند. در این ایمیلها تظاهر میشد که ارسالکننده یکی از پزشکان سازمان بهداشت جهانی در ایتالیا بوده و پیوست نیز حاوی اطلاعاتی در خصوص راهکارهای پیشگیرانه برای مقابله با کروناست.

چند روز پیش نیز Google اعلام کرد پویشگرهای بهکار گرفته شده در Gmail تنها طی یک هفته هجدهمیلیون ایمیل فیشینگ و ناقل بدافزار مبتنی بر الگوی کرونا را مسدود کردهاست.

TrickBot اگر چه در ابتدا تنها برای استخراج و سرقت دادههای حساس از روی سیستم قربانی مورد استفاده مهاجمان قرار میگرفت اما اکنون به یک ابزار پرآوازه برای آلوده کردن دستگاه به بدافزارهای گاهی به مراتب خطرناکتر تکامل یافتهاست.

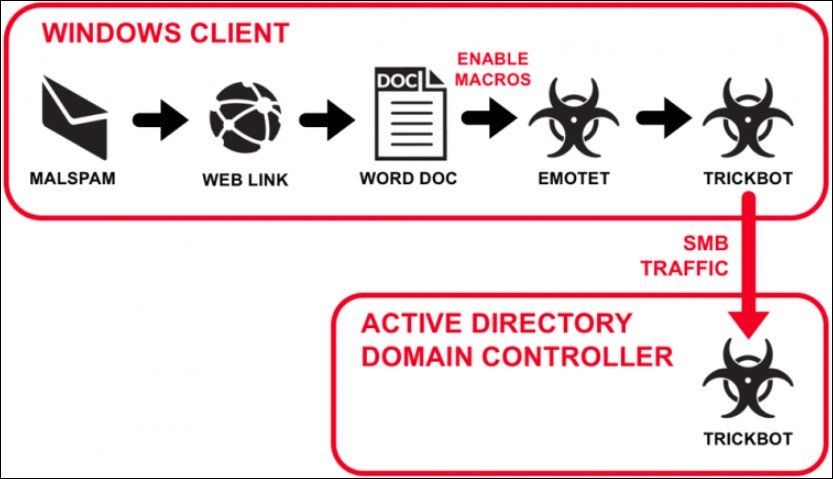

TrickBot، خود معمولاً به واسطه Emotet بر روی دستگاه قربانیان نصب شده و عمدتاً در جریان حملات چندمرحلهای برای دانلود و اجرای بدافزارهای مخربی که یکی از معروفترین آنها باجافزار Ryuk است مورد استفاده میگیرد.

در اکثر مواقع، این تفویض اختیار به بدافزار دوم پس از آن اتفاق میافتد که تمامی دادههای بالقوه مفید همچون اطلاعات سیستم، اطلاعات اصالتسنجی، فایلهای مورد نظر مهاجمان توسط TrickBot سرقت شدهاست.

TrickBot به دلیل توانایی آن در انتشار گسترده خود در بستر شبکهها بهخصوص در صورت موفقیت آن در دسترسی یافتن به سرورهای Domain Controller و سرقت اطلاعات اصالتسنجی Active Directory تهدیدی جدی بر ضد سازمانها تلقی میشود.

کد مطلب : 16553

https://aftana.ir/vdcjtiev.uqemizsffu.htmlaftana.ir/vdcjtiev.uqemizsffu.html