یک تروجان بانکی جدید با عنوان EventBot کاربران در ایالات متحده و چندین کشور اروپایی شامل انگلیس، آلمان، ایتالیا، اسپانیا، سوئیس و فرانسه را هدف قرار دادهاست.

۰

منبع : مرکز مدیریت راهبردی افتا

یک تروجان بانکی جدید با عنوان EventBot کاربران در ایالات متحده و چندین کشور اروپایی شامل انگلیس، آلمان، ایتالیا، اسپانیا، سوئیس و فرانسه را هدف قرار دادهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، این تروجان بانکی با نام EventBot قادر به سرقت اطلاعات مالی کاربر از روی دستگاههای با سیستم عامل Android است که در ماه مارس سال میلادی جاری شناسایی شدهاست.

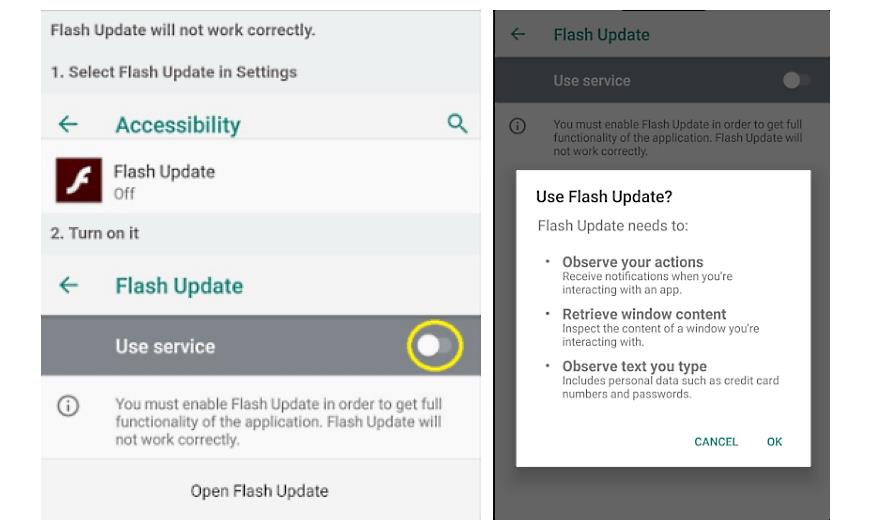

EventBot یک تروجان موبایلی است که با سوءاستفاده از قابلیتهای Accessibility در سیستم عامل Android دادههای حساس مالی را سرقت میکند.

EventBot کاربران بیش از ۲۰۰ برنامه مالی، شامل برنامههای بانکی، سرویسهای انتقال پول و کیفهای ارز رمز را هدف قرار میدهد. ازجمله این برنامهها میتوان به Paypal Business، Revolut، Barclays، UniCredit، CapitalOne UK، HSBC UK، Santander UK، TransferWise، Coinbase، paysafecard و بسیاری دیگر اشاره کرد.

در حال حاضر، نویسندگان EventBot نه از طریق Google Play Store که احتمالاً در بستر سایتها و انبارههای بهاشتراکگذاری فایلهای APK اقدام به توزیع و انتشار آن میکنند.

بهمحض آنکه EventBot بر روی دستگاه دریافت شده و پروسه نصب آغاز میشود تروجان مجموعه گستردهای از مجوزها شامل امکان اجرا در پسزمینه، صرفنظر کردن از کنترلهای بهینهسازی مصرف باتری، جلوگیری از قرار گرفتن پردازشگر در وضعیت موسوم به Sleeping یا کم نور شدن صفحه نمایش را از کاربر درخواست میکند.

دسترسی به سرویسهای Accessibility از دیگر مجوزهای مورد درخواست EventBot است که در صورت فراهم شدن آن تروجان قادر به ضبط کلیدهای فشرده شده توسط کاربر و بازیابی اعلان برنامههای نصب شده و محتوای پنجرههای باز میشود.

تروجان بهعنوان راهی ساده برای ماندگار کردن خود بر روی دستگاههای آلوده مجوزی را اخذ میکند که به موجب آن پس از هر بار راهاندازی شدن سیستم، بهصورت خودکار خود را در قالب یک سرویس در پسزمینه اجرا میکند.

علاوه بر آن، EventBot درخواست اخذ مجوز خواندن و دریافت پیامک میکند تا از این طریق بتواند تا با خواندن پیامکها، کدهای یکبار مصرف را که در جریان اصالت سنجیهای دو عاملی (۲FA) به کاربر ارسال میشوند را سرقت کند. EventBot از تزریقهای وب نیز برای عبور از سد اصالتسنجیهای دو عاملی بهره میگیرد.

EventBot فهرستی از برنامههای نصب شده بر روی دستگاه Android را به همراه اطلاعاتی نظیر سیستم عامل و مدل دستگاه به سرور فرماندهی (C۲) ارسال میکند تا بعداً در جریان حمله از آنها استفاده کند.

اگر چه EventBot در مراحل اولیه توسعه آن است اما توانایی آن در هدف قرار دادن صدها برنامه مالی و افزوده شدن مستمر قابلیتهای جدید در هر نسخه آن نظیر رمزگذاری، فراخوانی کتابخانه پویا و تطابق خودکار با مدل دستگاه و موقعیت آن میتواند آن را به تهدیدی جدی تبدیل کند.

از آنجا که گردانندگان این بدافزار هر چند روز یکبار آن را بهروز میکنند، انتظار میرود که EventBot در آیندهای نزدیک هم رده تروجانهای خطرناک Android همچون Cerberus، Anubis و xHelper قرار بگیرد.

برای مثال، توسعهدهندگان EventBot در آخرین نسخه این تروجان اقدام به مبهمسازی (Obfuscation) کدهای آن کردهاند که آن را یک قدم به عملیاتی شدن نزدیکتر میکند.

با دسترسی یافتن به این دادههای سرقت شده Eventbot میتواند بهصورت بالقوه به اطلاعات کلیدی سازمان نظیر دادههای مالی دست بیابید و عملاً و ریسک بزرگی برای سازمانها و کاربران تلقی میشود.

اجتناب از استفاده از انبارههای ثالث و در صورت امکان نصب برنامهها صرفاً تنها از طریق Google Play به دلیل کنترلها و سیاستهای امنیتی آن از جمله اقدامات مؤثر در پیشگیری از آلودگی به EventBot است.

شایان ذکر است که از یک ماه قبل نیز گردانندگان TrickBot شروع به استفاده از یک بدافزار موبایلی تحت Android با عنوان TrickMo کردند که آنها را قادر به سرقت کدهای موسوم به TAN – شامل رمزهای یکبار مصرف، mTAN و pushTAN – برای عبور از سد سیستمهای حفاظتی اصالتسنجی دو عاملی مورد استفاده در چندین بانک میکند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، این تروجان بانکی با نام EventBot قادر به سرقت اطلاعات مالی کاربر از روی دستگاههای با سیستم عامل Android است که در ماه مارس سال میلادی جاری شناسایی شدهاست.

EventBot یک تروجان موبایلی است که با سوءاستفاده از قابلیتهای Accessibility در سیستم عامل Android دادههای حساس مالی را سرقت میکند.

EventBot کاربران بیش از ۲۰۰ برنامه مالی، شامل برنامههای بانکی، سرویسهای انتقال پول و کیفهای ارز رمز را هدف قرار میدهد. ازجمله این برنامهها میتوان به Paypal Business، Revolut، Barclays، UniCredit، CapitalOne UK، HSBC UK، Santander UK، TransferWise، Coinbase، paysafecard و بسیاری دیگر اشاره کرد.

در حال حاضر، نویسندگان EventBot نه از طریق Google Play Store که احتمالاً در بستر سایتها و انبارههای بهاشتراکگذاری فایلهای APK اقدام به توزیع و انتشار آن میکنند.

بهمحض آنکه EventBot بر روی دستگاه دریافت شده و پروسه نصب آغاز میشود تروجان مجموعه گستردهای از مجوزها شامل امکان اجرا در پسزمینه، صرفنظر کردن از کنترلهای بهینهسازی مصرف باتری، جلوگیری از قرار گرفتن پردازشگر در وضعیت موسوم به Sleeping یا کم نور شدن صفحه نمایش را از کاربر درخواست میکند.

دسترسی به سرویسهای Accessibility از دیگر مجوزهای مورد درخواست EventBot است که در صورت فراهم شدن آن تروجان قادر به ضبط کلیدهای فشرده شده توسط کاربر و بازیابی اعلان برنامههای نصب شده و محتوای پنجرههای باز میشود.

تروجان بهعنوان راهی ساده برای ماندگار کردن خود بر روی دستگاههای آلوده مجوزی را اخذ میکند که به موجب آن پس از هر بار راهاندازی شدن سیستم، بهصورت خودکار خود را در قالب یک سرویس در پسزمینه اجرا میکند.

علاوه بر آن، EventBot درخواست اخذ مجوز خواندن و دریافت پیامک میکند تا از این طریق بتواند تا با خواندن پیامکها، کدهای یکبار مصرف را که در جریان اصالت سنجیهای دو عاملی (۲FA) به کاربر ارسال میشوند را سرقت کند. EventBot از تزریقهای وب نیز برای عبور از سد اصالتسنجیهای دو عاملی بهره میگیرد.

EventBot فهرستی از برنامههای نصب شده بر روی دستگاه Android را به همراه اطلاعاتی نظیر سیستم عامل و مدل دستگاه به سرور فرماندهی (C۲) ارسال میکند تا بعداً در جریان حمله از آنها استفاده کند.

اگر چه EventBot در مراحل اولیه توسعه آن است اما توانایی آن در هدف قرار دادن صدها برنامه مالی و افزوده شدن مستمر قابلیتهای جدید در هر نسخه آن نظیر رمزگذاری، فراخوانی کتابخانه پویا و تطابق خودکار با مدل دستگاه و موقعیت آن میتواند آن را به تهدیدی جدی تبدیل کند.

از آنجا که گردانندگان این بدافزار هر چند روز یکبار آن را بهروز میکنند، انتظار میرود که EventBot در آیندهای نزدیک هم رده تروجانهای خطرناک Android همچون Cerberus، Anubis و xHelper قرار بگیرد.

برای مثال، توسعهدهندگان EventBot در آخرین نسخه این تروجان اقدام به مبهمسازی (Obfuscation) کدهای آن کردهاند که آن را یک قدم به عملیاتی شدن نزدیکتر میکند.

با دسترسی یافتن به این دادههای سرقت شده Eventbot میتواند بهصورت بالقوه به اطلاعات کلیدی سازمان نظیر دادههای مالی دست بیابید و عملاً و ریسک بزرگی برای سازمانها و کاربران تلقی میشود.

اجتناب از استفاده از انبارههای ثالث و در صورت امکان نصب برنامهها صرفاً تنها از طریق Google Play به دلیل کنترلها و سیاستهای امنیتی آن از جمله اقدامات مؤثر در پیشگیری از آلودگی به EventBot است.

شایان ذکر است که از یک ماه قبل نیز گردانندگان TrickBot شروع به استفاده از یک بدافزار موبایلی تحت Android با عنوان TrickMo کردند که آنها را قادر به سرقت کدهای موسوم به TAN – شامل رمزهای یکبار مصرف، mTAN و pushTAN – برای عبور از سد سیستمهای حفاظتی اصالتسنجی دو عاملی مورد استفاده در چندین بانک میکند.

کد مطلب : 16614

https://aftana.ir/vdchk-nz.23n-zdftt2.htmlaftana.ir/vdchk-nz.23n-zdftt2.html