طبق نظر کارشناسان حاضر در میزگرد چالشهای امنسازی شبکههای صنعتی در کشور، فرهنگسازی و آموزش، حفظ سرمایههای ارزشمند انسانی و نگاه جدی و فنی به مقوله امنیت صنعتی را میتوان بهعنوان چالشهای امنسازی شبکههای صنعتی در کشور برشمرد.

۰

در کلابهاوس بررسی شد

امنسازی شبکههای صنعتی در سایه همافزایی و فرهنگسازی

اختصاصی افتانا-سودابه محمدپور

طبق نظر کارشناسان حاضر در میزگرد چالشهای امنسازی شبکههای صنعتی در کشور، فرهنگسازی و آموزش، حفظ سرمایههای ارزشمند انسانی و نگاه جدی و فنی به مقوله امنیت صنعتی را میتوان بهعنوان چالشهای امنسازی شبکههای صنعتی در کشور برشمرد.

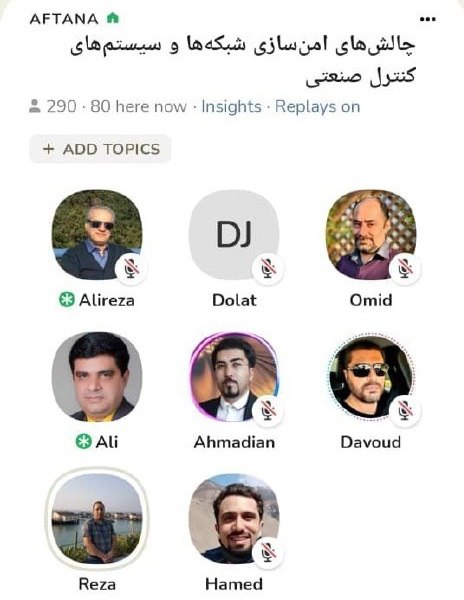

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، افتانا با همکاری کانال تلگرامی پینگ، میزگرد بررسی «چالشهای امنسازی شبکهها و سیستمهای کنترل صنعتی در کشور» را ساعت ۲۱ شامگاه چهارشنبه ششم بهمنماه ۱۴۰۰ در کلابهاوس برگزار کرد. در این نشست تخصصی مهندس داود ابهت، معاون امنیت فضای مجازی دفتر فناوری اطلاعات وزارت نیرو، مهندس علی کیاییفر، مدیر امنیت سیستمهای کنترل صنعتی شرکت مدبران، مهندس دولت جمشیدی، سرپرست مرکز توسعه فناوری امنیت اطلاعات، ارتباطات و تجهیزات صنعت برق پژوهشگاه نیرو، دکتر محمدمهدی احمدیان، مدیرعامل شرکت پیشگامان امن آرمان (امان) و مجری و مشاور امنیت سیستمهای کنترل و اتوماسیون صنعتی و مهندس امید توکلی، مدیر برنامه امنسازی زیرساختهای حساس و حیاتی انرژی در کانون هماهنگی افتا به بررسی چالشهای امنسازی شبکهها و سیستمهای کنترل صنعتی در کشور پرداختند و دکتر علیرضا صالحی، نایبرئیس کانون هماهنگی افتا میزبانی جلسه را برعهده داشت. آنچه را که در این نشست تخصصی مطرح شد در ادامه بخوانید.

دکتر صالحی، بحث را با اشاره به مستندات شرکت Dragos، فعال در زمینه امنیت شبکههای صنعتی و مدیریت ریسک این فضا، آغاز کرد و درباره این باور که کنار هم قرار گرفتن شبکه OT و شبکه IT و دیجیتالی کردن OT از طریق IT ممکن است ریسکپذیر باشد، گفت: این ریسکپذیری در شبکههای صنعتی میتواند احتمال نابودی یا آسیب به جان افراد، تخریب داراییها و بروز لطمات مالی و سایر مشکلات ناشی از بد کار کردن و یا از کار افتادن سیستمها .... را شامل شود و اینکه مالکیت ریسک در بخش شبکههای صنعتی با چه کسی است جای بحث و گفتوگو دارد.

تلاشهایی که صورت گرفت...

با توجه به این صحبتها، مهندس ابهت با توجه به تعاریفی که در دنیا از امنیت شبکههای صنعتی وجود دارد وضعیت ایران را اینگونه تشریح کرد: بحث امنیت سایبری در دنیا بهروز و جدید است و در ایران هم مخصوصا با حملههای اخیری که اتفاق افتاده مورد توجه مراجع مرتبط با این حوزهها ازجمله افتای ریاست جمهوری، مرکز ملی فضای مجازی و خصوصا اخیرا پدافند غیرعامل قرار گرفته است. در وزارت نیرو هم بهخاطر وجود زیرساختهای حیاتی و مهمترین نیاز مردم یعنی تامین آب و برق، موضوع امنیت سایبری از اهمیت دوچندانی برخوردار است. از آنجایی که این بخش در حوزه امنیت سایبری مورد توجه فراوان کشورهای متخاصم است در زمینه دفاع و افزایش ضریب امنیت مورد توجه سازمانها و مراجع بالادستی نیز قرار دارد. اخیرا آماج حملات سایبری گسترده از کشورهای بیرونی بودیم که تحلیلهای انجامشده روی برخی از آنها و گزارشهای آن در اختیار عموم قرار گرفت و بخشی هم همچنان بهصورت محرمانه است و بهصورت عمومی منتشر نشده است. اما آنچه که مسلم است اینکه وزارت نیرو هم از گذشته در خصوص شبکههای صنعتی خود مخصوصا در حوزه برق، اقدامات محدودی در حوزه شناسایی آسیبپذیریها شروع کردهاست، ولی اخیرا با توجه به اهمیتی که به این موضوع داده شده کارهای تقریبا تا حدی متمرکز در شناسایی آسیبپذیریها در صنعت برق در دست انجام دارد.

مهندس جمشیدی درباره نقشه راهی که در پژوهشگاه نیرو برای توسعه امنیت در صنعت ترسیم شده و در مورد اقدامات دیگری که در این زمینه در این پژوهشگاه صورت گرفتهاست، گفت: در سال ۹۵ نقشه راهی در پژوهشگاه نیرو با عنوان «سند راهبردی و نقشه راه توسعه فناوری امنیت سایبری در صنعت برق» تدوین شد. در کمیته راهبری تدوین این سند سعی شد از حضور و عضویت ذینفعان مختلف، اساتید دانشگاه و فعالان این حوزه در توانیر، وزارت نیرو و وزارت صنعت و نیز سایر فعالان این حوزه استفاده شود.

محدوده کاری این سند، بحث کنترل سیستمهای صنعتی بود و ما اصلا به آیتی ورود نکرده بودیم. چون سیاست ما این بود که شرکتهای مختلفی در زمینه امنیت آیتی فعالیت میکنند و کارهای خوبی انجام دادهاند و وظیفه پژوهشگاه نیرو به عنوان مرکز تحقیقات وزارت نیرو، این است که بهطور خاص در حوزه صنعتی کار کند. آن زمان مستنداتی که در سازمانهای جهانی و بینالمللی تهیه شده بودند بررسی شدند و بر اساس این مطالعات و سیاستها، نقشه راهی تدوین شد. چالشهای موجود در آن مقطع که هنوز هم وجود دارند، استخراج شدند.

یکی از مسائل این بود که در خریدهای شرکتها، فقط به بحثهای عملکردی پرداخته میشد و الزامی به عنوان امنیت سایبری وجود نداشت که در مناقضات یا خریدها به آن پرداخته شود. بنابراین یکی از طرحهایی که ذیل این نقشه راه مطرح شد، استخراج الزامات امنیت ادوات صنعتی، ازجمله RTU و نرمافزار اسکادا و DCS و سایر عناصری بود که در حوزه کنترل صنعتی در صنعت برق استفاده میکنیم و البته به خاطر تشابهی که در سامانههای صنعتی وجود دارد معمولا در سایر صنایع هم از همین تجهیزات استفاده میشود و این الزامات برای آنها نیز قابل استفاده است. وقتی الزام امنیتی میگذاریم باید آزمایشگاهی داشته باشیم که آن الزامات را در آنها ارزیابی کنند. از آنجایی که پژوهشگاه، مسئولیت آزمایشگاههای ارزیابی عملکرد صنعت برق را داشت بحثهای امنیتی هم به تدریج به آن اضافه شدند. طبیعتا ایجاد آزمایشگاه، نیاز به حمایتهای مالی دارد و این کار بهتدریج در حال تکمیل است.

طرح دیگری که ذیل این سند، دنبال شد استخراج معماری امنیت سایبری در زیرسیستمهای مختلف صنعت برق است. از آنجایی که حوزه نیروگاهی و پستهای انتقال، مراکز دیسپچینگ، توزیع، اتوماسیون توزیع، طرح فهام و ... به عنوان زیرسیستمهای صنعتی شناخته میشود لازم بود که برای اینها معماری امنیتی استخراج شود. برای این کار از پروژههای مدیریت مخاطرات شروع کردیم و در هر کدام از این زیرسیستمها سه پایلوت برای مدیریت مخاطرات مشخص شد و از کمک شرکتها و افراد این حوزه برای تدوین سند مدیریت مخاطرات و بعد، ارائه معماری امنیتی استفاده شد که برخی از آنها خاتمه پیدا کرده و برخی در حال اجراست.

بحث دیگر توسعه فناوریهایی است که باید به شبکه ما برای امنسازی اضافه شود تا از پروتکلهای صنعتی پشتیبانی کنند. یکسری فراخوانهایی داده شد و شرکتهای فعال شناسایی شدند و از آنجایی که بررسی عملکرد سیستم این فعالان برای دادن پاسخ به نگرانی بهرهبردارها با توجه به حساسیت صنعت آب و برق مهم بود پایلوتهای آزمایشگاهی را ایجاد کردیم تا مشابه شبکه واقعی را در یک مدل کوچکتر در آزمایشگاه ایجاد کنیم و بعد، امنسازی همانجا اتفاق بیفتد و هر عنصری اعم از IDS، رمزنگار و فایروال که قرار است اضافه شود همانجا اضافه کنیم تا ببینیم این عناصر میتوانند چه تاثیری روی عملکرد واقعی سیستم داشته باشند و از این جهت، بهرهبرداران نگرانی بابت تغییرات ایجاد شده در شبکه صنعتی نداشته باشند.

بحث مهم دیگر هم بحث آموزش و فرهنگسازی است که البته بیشتر به آموزش پرداخته شده است و فرهنگسازی شاید زمان بیشتری میطلبد و همچنین حمایت شرکتهای مادر تخصصی در این مجموعه باید با آن باشد و صبر بیشتری لازم است تا در شرکتها جابیفتد و ما سعی کردیم که آن را در مجموعه وزارت نیرو پیش ببریم.

استاکسنت، تلنگری بر امنیت صنعتی

مهندس توکلی با اشاره به سابقه ظهور سلاحهای سایبری صنعتی که به مدتها قبل از سال ۲۰۱۰ برمیگردد، گفت: در یک نگاه کلاننگر اگر بخواهیم تصویر بزرگی از این موضوع ببینیم و سال ۲۰۱۰ و مواجهه کشورمان با استاکسنت را مبداء بروز حملات سایبری علیه صنعت در نظر بگیریم تاکنون به نظرم چالش مهمی که شاید بتوان به آن اشاره کرد این است که هیچ حرکت ساختاریافتهای در کشور مشاهده نکردیم و همه تلاشهای انجام شده به شکل جزیزهای بود و بر اساس توانمندیهایی که بعضا وجود داشت و یا فردی علاقهمند پیدا شد و خواست گوشهای از کار را انجام دهد؛ اما هیچ رگولاتوری و هیچ نظام ساختاریافته و متمرکزی که بخواهد منشاء اثر باشد وجود ندارد. این اکوسیستم نیازمند این است که ساختار نظاممندی را در آن طراحی کنیم. در این ۱۲ سال حداکثر باید یکسری نمونههایی در کشور دیده شود. حتی اگر بخواهیم مقطعی و جزیرهای هم نگاه کنیم حداقل باید یک محصول بالغ امنیتی توسعه داده شدهباشد یا حداقل در این مدت ۱۲ سال باید رگولاتوری تعیین تکلیف میشد.

برای این چالشها میتوان یکسری مولفه در نظر گرفت. من یکی از مهمترین این مولفهها را ارتباط بین بازیگران این اکوسیستم با یکدیگر میبینم. در واقع ارتباطات نظاممند از جنس آگاهیرسانی که در آن فهم مسئله به درستی در لایههای مختلف اتفاق افتاده باشد شاهد نیستیم و بدنه نخبگانی حوزه امنیت صنعتی هنوز شکل نگرفته است و تلاشها مبتنی بر این است که همان روشهایی که در شبکههای آیتی پیاده میکنیم در شبکههای کنترل صنعتی هم به کار بگیریم. در حالی که استانداردها و رویکردهای متفاوتی وجود دارد و اولویتها متفاوت است. این ضعف آگاهی و دانشی، یک واگرایی را در این بدنه نخبگانی ایجاد کرده و میطلبد سازمانهایی در این زمینه قدم بردارند و تلاش کنیم این دانش به بلوغی برسد و شکلی بگیرد که ما بتوانیم همه نقاط ضعف و کمبود ایجاد شده را پوشش بدهیم. آیا باید فقط محصولات را پیدا کنیم، توسعه بدهیم و ارزیابی کنیم یا باید یکسری مطالعاتی روی همه اجزا انجام شود؟!

این همان چیزی است که با ارتباط کافی میان اجزای این صنعت ممکن میشود که مستلزم یک همافزایی است و ما اکنون در کمیته امنسازی زیرساختهای حساس و حیاتی انرژی کانون هماهنگی افتا به دنبال آن هستیم.

موضوع مهم دیگر که در همه دنیا به عنوان یک افسانه از آن یاد میکنند و اینجا یک افسانه متداول شده که باعث میشود ما آدرس غلط در حوزه امنیت صنعتی بدهیم این است که امنیت OT باید از IT جدا باشد. یعنی هر نسخهای که میپیچیم مبتنی بر این است که شبکه OT را از شبکه IT جدا کنیم، چراکه بردارهای حمله به سمت شبکه IT است و چون شبکه OT بسیار آسیبپذیر است ممکن است این حملات به آنها هم برسد. در دنیا سالهاست که این موضوع تبدیل به افسانه شده و کمتر از آن یاد میشود، اما ما با همین آدرس غلط به دنبال راهکارهایی میرویم که ما را به نتیجه نمیرساند و این ضعف دانش همچنان عمیقتر میشود که موضوع مدیریت امنیت و ریسک را هم تحت تاثیر خود قرار دادهاست.

آزمایشگاههای مجهز، ناباوری به توان تولید محصول بومی و بیاعتمادی بهرهبرداران و نگاهی که به خارج وجود دارد هم مشکلات و چالشهایی هستند که با آنها مواجهایم.

من تمام اینها را زیر چتر عدم ایجاد نظام صحیح مدیریت امنیت و مدیریت در شبکههای کنترل صنعتی میبینم. چیزی که دستکم من در تمامی نقشه راههایی که در این حوزه داریم، نمیبینم این است که یک رویکرد منسجم داشته باشیم.

دکتر صالحی هم در ادامه این مبحث گفت: آژانس امنیت زیرساخت و امنیت سایبری (Cyber Security & Infrastructure Security Agency) برنامهای با عنوان Cyber Information Sharing & Collaboration Program(CISCP) دارد که برنامه همکاری و بهاشتراکگذاری اطلاعات سایبری و مربوط به سازمان امنیت داخلی و شامل اطلاعات غیر طبقهبندی است. همچنین این آژانس برای اطلاعات طبقهبندی برنامه بهاشتراکگذاری اطلاعات ریسک امنیت اطلاعات را تحت عنوان Cyber Security Risk Information Sharing program (CRISP) دارد. البته ما انتظار نداریم که با سرعت به چنین بلوغی برسیم که بتوانیم از این برنامهها استفاده کنیم اما انتظار آن را داریم که عزمی برای رسیدن به این بلوغ و بهرهبرداری از این قبیل برنامهها را داشته باشیم و بتوانیم از آنها بهرهمند شویم.

ایران، هدفی جذاب برای هکرها

مهندس کیاییفر به چالشهای مشترک حوزه امنیت صنعتی در ایران و جهان اشاره کرد: برخی چالشهای حوزه امنیت صنعتی به صورت عمومی هم در دنیا وجود دارد و هم در ایران. مثلا در صنعت به وفور میبینید که از هنوز از سیستمهای عامل قدیمی استفاده میشود. از ویندوزهای ایکسپی استفاده میشود که حتی آنتیویروس هم برای آنها وجود ندارد و محصولاتی که پشتیبانی از آنها توسط شرکت تولیدکننده آن رسما به پایان رسیدهاست. میبینیم که یک زیرساخت صنعتی دارد با سیستم عاملی هدایت و مدیریت میشود که خودش منشاء آسیبپذیری و نفوذ است. بحث بهروزرسانیها چالش دیگری است که خیلی کند انجام میشود. مشکلات مربوط به مدیریت پچها و وصلههای امنیتی هم وجود دارد. پچی که در شبکه اداری به راحتی میتوانیم نصب کنیم در شبکه صنعتی مشکلساز است. برای آپدیت یک فریمور در شبکه صنعتی چالشهای زیادی داریم. بحث این که بهروز کردن آن، ممکن است باعث از دور خارج شدن و یا خاموشی در یک صنعت شود. این خاموشی در بخشی مثلا مانند پتروشیمی که یک صنعت ۲۴ در ۷ است خسارتهای نجومی به بار میآورد و نمیتوانیم برای آپدیت یک فریمور چنین ریسکی را بپذیریم و ناچار باید بگذاریم در موقع اورهال کارخانه اتفاق بیفتد و یا پچی باشد که دستورالعملهای خیلی پیچیدهای برای آن نباشد. گاهی استفاده از فایروالهایی که در صنعت به کار میروند معمولا به صورت اینلاین است و خیلی جاها استفاده نمیکنند؛ چراکه ممکن است درست عمل نکند و همان فایروال که قرار بود در شبکه امنیت ایجاد کند منجر به ایجاد اختلال شود.

از طرف دیگر میبینیم که در زمینه امنیت شبکههای IT وOT یک فاصله زیادی افتاده است. ما در زمینه امنیت آیتی، پیشرفت زیادی کردهایم و وقتی شما وارد یک مجموعه صنعتی میشوید میبینید که در بخش شبکه اداری، همه استانداردهای موجود را گرفتهاند و پیادهسازی SOC و دیتاسنترها را به درستی انجام دادهاند. اما وارد بخش صنعتی همان شرکت که میشوید میبینید که استانداردهای لازم رعایت نمیشود. یعنی میبینیم که همان شرکت اگر نمره امنیتش در بخش آیتی بیست باشد در بخش صنعتی نمره قبولی نمیگیرد. به خصوص در حوزه آموزش نیروی متخصص در این حوزه ضعفهای زیادی داریم.

به هرحال ایران همیشه هدف حمله سایبری دنیا بوده و این موضوع مربوط به الان هم نیست و استاکسنت در سال ۲۰۱۰ اتفاق افتاد که هنوز هم در دنیا در مورد آن بحث و مقاله ارائه میشود. زیرساختهای ما وضعیت مناسبی ندارند و ما باید نگران حملات آتی به زیرساختهایمان باشیم. سمینارها و میزگردهایی از سوی سازمانها و بخشهای مختلف در سراسر کشور درباره این موضوع برگزارمیشود. اما انتقادی که من دارم این است که ما مسائل را مطرح میکنیم، اما به راهکار که میرسیم هیچ راهکاری نداریم و از کنار آن میگذریم. در سازمانها، افراد کمیته امنیت اکثرا درگیر زونکنی پر از بخشنامه و دستورالعمل نهادهای بالاسری هستند. یکی از گلایههای کارشناسان برق و ابزار دقیق و مدیران فناوری تاسیسات صنعتی این است که دائم یکسری دستورالعمل و بخشنامههای هشداردهنده از سازمانهای موازی میگیرند، ولی نه بودجهای داده میشود و نه معرفی میکنند که چه شرکتی این کار را میتواند برای آنها انجام دهد و نه مشاوری به صورت متخصص در این حوزه وجود دارد. عملا بلاتکلیف هستند. بخشنامهها هم بایگانی میشوند.

سوال پیش میآید که آیا ما واقعا متخصصی نداریم که بتواند این مشکلات را حل کند؟! واقعیت این است که ما در کشورمان خوشبختانه متخصصان زیادی داریم اما چیزی که کم داریم، اراده مدیریت برای پیادهسازی امنیت است.

برای آموزش هزینه کنیم

دکتر احمدیان هم مقوله چالشهای امنیت شبکههای صنعتی کشور را به ۶ حوزه اصلی بخشبندی کرد و به تشریح آنها پرداخت: بخش اول و حوزه اصلی خودِ صنایع و سازمانهای بالادستی و ستادهای صنایع هستند. بخش دوم، شرکتهای پیمانکار واسط هستند که خودشان تولیدکننده محصولات امنیتی نیستند. بخش سوم، شرکتهای امنیتی داخل کشورند. بخش چهارم، شرکتهای خارجی هستند. بخش پنجم نهادهای امنیتی و سازمانهای حاکمیتی هستند و بخش ششم، ارتباط بازیگران و رگولاتوری است که دوستان بهطور کامل درباره آن صحبت کردند و من اینجا به آن نمیپردازم.

در ستادهایی که شرکتها به شکل هلدینگ یا مادر تخصصی بالا از آنها راهبری میگیرند یکی از مسائل عدم درک مخاطرات امنیتی است که یک موضوع مهم در امنیت سایبری است. این درک به آن شکلی که لازم است وجود ندارد. هرچند بسیاری از صنایع با توجه به اتفاقاتی که افتاده در ده دوازده سال اخیر، آگاه شدند اما هنوز به حد مطلوب نرسیدهاند. ما این چالش را داریم که خیلی جاها سیستمها قدیمی است و تصور بر این است که امن هستند. سیستمهای جدیدی هم وجود دارند که این تصور وجود دارد که چون تا حالا به آنها حمله نشده پس هیچوقت هم حمله نمیشود. در سیستمهای ایزوله نه فقط در اینجا بلکه در دنیا هم دو چالش داریم و آن این است که ایزوله نیستیم. یعنی تصور میکنیم که IT از OT جداست. در مواردی هم که ایزوله کردن به شکل فیزیکی به خوبی انجام شده میدانیم که در واقع این کار یک افسانه است و نفوذ به شبکه صنعتی صرفا لازمهاش نفوذ به شبکه آیتی نیست.

چالش دیگر عدم درک هزینهای است که باید در امنیت سیستمهای کنترل صنعتی شود. یعنی بودجهها خوب تعریف نمیشود. اگر مدرسی برای آموزش باکیفیت امنیت صنعتی به جایی برود و هزینهای قابل توجه مطرح کند صنایع آن را با یک دوره ICDL قیاس میکنند و حاضر به پرداخت هزینه بابت آن نیستند. در بخش آزمایشگاهی، دنیا به سمت تجهیز آزمایشگاههای صنعتی و امنیت آنها میرود. در کشور ما هم خوشبختانه تلاشهایی شده است و افتخار همکاری با مرکز صنعت برق پژوهشگاه را داشتیم و همان طور که مطرح شد آزمایشگاههایی تاسیس شده و در شرکت ملی نفت و بقیه سازمانها هم تلاشهایی شدهاست اما هنوز به آن سطحی که انتظارش را داریم نرسیدهایم. در کنار همه اینها همانطور که دوستان اشاره کردند مشکل عدم باور محصولات داخلی را نیز داریم.

در زمینه نیروی متخصص کمبود داریم و هرچند عزیزانی هستند اما کافی نیست و لازم است که شرکتهای مختلف و سازمانهای مختلف در حوزه تربیت نیروی انسانی کار کنند. بخش دیگر عدم سرمایهگذاری امنیت سایبری در همین شرکتهاست. امنیت آیتی حوزه بانکداری و مخابرات به سطحی رسیده که خیلی در تحلیل هزینه و بازگشت سرمایه جواب میدهد و نقطه سربه سرشان سریع به دست میآید. اما در بخش صنعتی به این شکل نیست و زمان میبرد تا خروجی داشته باشیم. در مورد محصولات اگرچه محصولات خوب و باکیفیت وجود دارند اما متاسفانه خیلی از محصولات و خدمات حوزه صنعت، کیفیت لازم را ندارند. وقتی هم شرکتهای خارجی سیستمی را پیاده سازی میکنند باز هم میبینیم که در امنیت آنها ضعف وجود دارد. حالا اینکه عامدانه است یا سهوی، بحث دیگری است. در هر حال اگر هم یک شرکت خارجی بیاید و پیاده کند باید به این سوال بپردازیم که با توجه به تجارب ما حتی اگر تاییدیههای بینالمللی را هم داشتهباشد آیا میتواند نیازمندیها و دغدغههای حفاظتی کشور ما را رفع کند؟!

مقوله بعدی بحث نهادهای امنیتی حاکمیتی است. ضمن احترامی که برای زحمات این دوستان قائلام، دچار مشکل نبود وحدت رویه هستیم. در ضمن تعداد نفرات متخصص در نهادهای امنیتی باید بیشتر شود تا این چابکی را داشته باشند که در پروژههای ملی که نیازمند راهبری و کمک نهادهای امنیتی است به سرعت پاسخگو باشند و بتوانند پروژه را پیش ببرند.

مهندس ابهت درباره اینکه عدم باور به مقوله امنیت شبکههای صنعتی چقدر در وزارتخانه نیرو و سازمانهای مرتبط وجود دارد و چقدر میتواند لطمه به پیادهسازی امنیت وارد کند، اینگونه گفت: در وزارت نیرو که یکی از مهمترین وزارتخانه در بحث زیرساختهای حیاتی است ما چند مشکل عمده داریم. یکی موازیکاری مراجع بالادستی و ابلاغیههایی است که با همدیگر همخوانی ندارند. دیگر اینکه ما یک ساختار منسجم در حوزه امنیت نداریم. در وزارت نیرو موضوع امنیت سایبری به کمیته امنیت سایبری واگذار شده اما واقعیت این است که این کمیته نفوذ لازم را در سطح شرکتهای زیرمجموعه و سازمان ندارد؛ چراکه حوزههای کنترل سایبری در بخش صنعتی هستند اما تعریف امنیت و کمیته اصلی در حوزه فاوا مدیریت میشود. بحث دیگر، مسئولیتپذیری است که در این حوزه نداریم و همه اجزای درگیر در این حوزه از این موضوع فاصله میگیرند. کار در دست آنهاست اما امنیت در ساختار آنها تعریف نشده و ما تا امروز بارها مکاتبه با مراجع بالادستی و سازمان امور استخدامی و حوزههای دیگر داشتیم، اما متاسفانه هنوز به ساختاری برای امنیت سایبری که نفوذ و اثرگذاری لازم را برای اجرای دستورالعملها، ابلاغیهها و بخشنامههای مصوب در کارگروهها داشته باشد، نرسیدیم.

در ادامه مهندس جمشیدی درباره کارهای جدیدی که در زمینه آموزش و فرهنگسازی امنیتی در پژوهشگاه اتفاق افتاد، گفت: محدودیتهای منابع و کمبود نیروی انسانی وجود دارد. البته در حوزه آیتی خوشبختانه شرکتهای خوبی داریم که در حال کار هستند، اما در زمینه شبکههای صنعتی محدودیت داریم و پروژههای پایلوت را که صحبت کردیم کوشیدیم یا با شرکتهایی که در حوزه امنیت آیتی کار کردهاند و میخواهند به بخش صنعتی ورود کنند و یا با شرکتهای حوزه صنعتی که میخواهند امنیت را به کارشان اضافه کنند پیش ببریم. ما به برنامهریزی برای تربیت نیروی انسانی نیاز داریم. فراتر از آن به مدرسانی که تخصص لازم را داشته باشند نیازمندیم. با کمک و حمایت وزارت نیرو دورههای آموزشی طراحی کردیم. پنج دوره آموزشی در حوزه کنترل صنعتی در وزارت نیرو داریم که با زیرمجموعه نامهنگاریهایی داشتند که آنها را موظف به شرکت در آنها کرده است.

یکی از چالشهای موجود، عدم آشنایی مدیران و تصمیمگیران در این حوزه است. نیاز است که افراد تصمیمگیر که عضو کمیتهها و کارگروهها هستند، اطلاعاتشان در حوزههای امنیت سایبری ارتقا پیدا کند تا بتوانند تصمیمات درستی بگیرند.

ما با ابلاغیههای مبهم بالادستی مواجهایم که پر از ابهام و کلیگویی هستند. در وزارت نیرو سعی شده اینها تبدیل به دستورالعملها و روشهای اجرایی شود تا شرکتهای زیرمجموعه از ابهام دربیایند. لازم است پس از تدوین هر روش اجرایی و دستورالعملی، سمینار و وبینار آموزشی برگزار شود تا شرکتها بدانند آن را به چه شکلی پیاده کنند.

اگر بتوانیم امنیت را در کار عادی حوزه کنترل صنعتی وارد بکنیم و نگرانی نفرات نخبه برای حوزه امنیت سایبری را از بین ببریم و بانک اطلاعاتی متخصصان را داشته باشیم، میتوانیم از همه پتانسیلها برای ارتقای این موضوع استفاده کنیم.

فرهنگسازی، ارزش هزینه کردن را دارد

دکتر صالحی به گزارش آماری سال ۲۰۲۰ شرکت KnowBe۴ تحت عنوان Security Culture Report پرداخت و گفت: به نظر میرسد که موضوع فرهنگسازی امنیت شبکههای صنعتی دامنگیر جهان است و صرفا کشور ما نیست از آن رنج نمیبرد. این شرکت، فرهنگ سازمانی امنیت را مجموعه تفکرات و رفتارهایی که باعث نفوذ و تعمیق سطح امنیت در سازمان میشود، تعریف میکند. ابعاد فرهنگ امنیت شامل نگرش به مثابه احساس و اعتقاد کارکنان و رفتار آنها اعم از اعمال و فعالیتهای افراد میشود. همچنین درک آگاهی و شناخت، کیفیت کانال ارتباطی برای بیان موضوعات امنیتی، شناخت و پذیرش سیاستهای تدوینشده و اجرای آنها، هنجارها و عرفهای حاکم بر مجموعه و مسئولیتپذیری عوامل و ابعادی هستند که در مجموع، فرهنگ امنیت یک سازمان را نشان میدهند.

در بررسی که KnowBe۴ در میان۳۲۰هزار نفر از کارکنان ۱۸۷۲ سازمان طی سال ۲۰۲۰ در سرتاسر جهان انجام داد به نکات قابل تاملی رسید که بیانگر طرز تلقی اشتباه کارکنان از امنیت فناوری اطلاعات است. مثلا ۲۰ درصد افراد حاضر در این بررسی معتقد بودند که به اندازه کافی در زمینه امنیت اطلاعات آموزش دیدهاند یا ۵۷ درصد این افراد معتقد بودند که اگر رایانهشان هکشود، متوجه میشوند!

۲۴ درصد آنها معتقد بودند که هکرها در هر صورت راه نفوذشان را پیدا میکنند و لزومی ندارد به خودشان برای پیچیدهکردن رمز عبور زحمتی بدهند و حتی ۱۲ درصد از این افراد اصلا توجیه نیستند که چرا باید رمزهای عبور را تغییر بدهند. درنتیجه میبینیم که هنوز فرهنگ امنیت سایبری در اغلب سازمانهای دنیا نیز بهخوبی وجود ندارد.

در پایان این نشست، سایر شرکتکنندگان حاضر در اتاق به موضوعاتی مانند سیاستگذاریهای صحیح در کنار آموزش، همراهی با نخبگان برای پیشگیری از تمایل به مهاجرت نیروی انسانی خبره، وجود متولی نظارت بر امنیت سایبری و پرهیز از موازیکاری، ضرورت الزام پیمانکاران به رعایت امنیت از سوی کارفرمایان بهعنوان مواردی برای برونرفت از چالشهای این حوزه اشاره کردند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، افتانا با همکاری کانال تلگرامی پینگ، میزگرد بررسی «چالشهای امنسازی شبکهها و سیستمهای کنترل صنعتی در کشور» را ساعت ۲۱ شامگاه چهارشنبه ششم بهمنماه ۱۴۰۰ در کلابهاوس برگزار کرد. در این نشست تخصصی مهندس داود ابهت، معاون امنیت فضای مجازی دفتر فناوری اطلاعات وزارت نیرو، مهندس علی کیاییفر، مدیر امنیت سیستمهای کنترل صنعتی شرکت مدبران، مهندس دولت جمشیدی، سرپرست مرکز توسعه فناوری امنیت اطلاعات، ارتباطات و تجهیزات صنعت برق پژوهشگاه نیرو، دکتر محمدمهدی احمدیان، مدیرعامل شرکت پیشگامان امن آرمان (امان) و مجری و مشاور امنیت سیستمهای کنترل و اتوماسیون صنعتی و مهندس امید توکلی، مدیر برنامه امنسازی زیرساختهای حساس و حیاتی انرژی در کانون هماهنگی افتا به بررسی چالشهای امنسازی شبکهها و سیستمهای کنترل صنعتی در کشور پرداختند و دکتر علیرضا صالحی، نایبرئیس کانون هماهنگی افتا میزبانی جلسه را برعهده داشت. آنچه را که در این نشست تخصصی مطرح شد در ادامه بخوانید.

دکتر صالحی، بحث را با اشاره به مستندات شرکت Dragos، فعال در زمینه امنیت شبکههای صنعتی و مدیریت ریسک این فضا، آغاز کرد و درباره این باور که کنار هم قرار گرفتن شبکه OT و شبکه IT و دیجیتالی کردن OT از طریق IT ممکن است ریسکپذیر باشد، گفت: این ریسکپذیری در شبکههای صنعتی میتواند احتمال نابودی یا آسیب به جان افراد، تخریب داراییها و بروز لطمات مالی و سایر مشکلات ناشی از بد کار کردن و یا از کار افتادن سیستمها .... را شامل شود و اینکه مالکیت ریسک در بخش شبکههای صنعتی با چه کسی است جای بحث و گفتوگو دارد.

تلاشهایی که صورت گرفت...

با توجه به این صحبتها، مهندس ابهت با توجه به تعاریفی که در دنیا از امنیت شبکههای صنعتی وجود دارد وضعیت ایران را اینگونه تشریح کرد: بحث امنیت سایبری در دنیا بهروز و جدید است و در ایران هم مخصوصا با حملههای اخیری که اتفاق افتاده مورد توجه مراجع مرتبط با این حوزهها ازجمله افتای ریاست جمهوری، مرکز ملی فضای مجازی و خصوصا اخیرا پدافند غیرعامل قرار گرفته است. در وزارت نیرو هم بهخاطر وجود زیرساختهای حیاتی و مهمترین نیاز مردم یعنی تامین آب و برق، موضوع امنیت سایبری از اهمیت دوچندانی برخوردار است. از آنجایی که این بخش در حوزه امنیت سایبری مورد توجه فراوان کشورهای متخاصم است در زمینه دفاع و افزایش ضریب امنیت مورد توجه سازمانها و مراجع بالادستی نیز قرار دارد. اخیرا آماج حملات سایبری گسترده از کشورهای بیرونی بودیم که تحلیلهای انجامشده روی برخی از آنها و گزارشهای آن در اختیار عموم قرار گرفت و بخشی هم همچنان بهصورت محرمانه است و بهصورت عمومی منتشر نشده است. اما آنچه که مسلم است اینکه وزارت نیرو هم از گذشته در خصوص شبکههای صنعتی خود مخصوصا در حوزه برق، اقدامات محدودی در حوزه شناسایی آسیبپذیریها شروع کردهاست، ولی اخیرا با توجه به اهمیتی که به این موضوع داده شده کارهای تقریبا تا حدی متمرکز در شناسایی آسیبپذیریها در صنعت برق در دست انجام دارد.

مهندس جمشیدی درباره نقشه راهی که در پژوهشگاه نیرو برای توسعه امنیت در صنعت ترسیم شده و در مورد اقدامات دیگری که در این زمینه در این پژوهشگاه صورت گرفتهاست، گفت: در سال ۹۵ نقشه راهی در پژوهشگاه نیرو با عنوان «سند راهبردی و نقشه راه توسعه فناوری امنیت سایبری در صنعت برق» تدوین شد. در کمیته راهبری تدوین این سند سعی شد از حضور و عضویت ذینفعان مختلف، اساتید دانشگاه و فعالان این حوزه در توانیر، وزارت نیرو و وزارت صنعت و نیز سایر فعالان این حوزه استفاده شود.

محدوده کاری این سند، بحث کنترل سیستمهای صنعتی بود و ما اصلا به آیتی ورود نکرده بودیم. چون سیاست ما این بود که شرکتهای مختلفی در زمینه امنیت آیتی فعالیت میکنند و کارهای خوبی انجام دادهاند و وظیفه پژوهشگاه نیرو به عنوان مرکز تحقیقات وزارت نیرو، این است که بهطور خاص در حوزه صنعتی کار کند. آن زمان مستنداتی که در سازمانهای جهانی و بینالمللی تهیه شده بودند بررسی شدند و بر اساس این مطالعات و سیاستها، نقشه راهی تدوین شد. چالشهای موجود در آن مقطع که هنوز هم وجود دارند، استخراج شدند.

یکی از مسائل این بود که در خریدهای شرکتها، فقط به بحثهای عملکردی پرداخته میشد و الزامی به عنوان امنیت سایبری وجود نداشت که در مناقضات یا خریدها به آن پرداخته شود. بنابراین یکی از طرحهایی که ذیل این نقشه راه مطرح شد، استخراج الزامات امنیت ادوات صنعتی، ازجمله RTU و نرمافزار اسکادا و DCS و سایر عناصری بود که در حوزه کنترل صنعتی در صنعت برق استفاده میکنیم و البته به خاطر تشابهی که در سامانههای صنعتی وجود دارد معمولا در سایر صنایع هم از همین تجهیزات استفاده میشود و این الزامات برای آنها نیز قابل استفاده است. وقتی الزام امنیتی میگذاریم باید آزمایشگاهی داشته باشیم که آن الزامات را در آنها ارزیابی کنند. از آنجایی که پژوهشگاه، مسئولیت آزمایشگاههای ارزیابی عملکرد صنعت برق را داشت بحثهای امنیتی هم به تدریج به آن اضافه شدند. طبیعتا ایجاد آزمایشگاه، نیاز به حمایتهای مالی دارد و این کار بهتدریج در حال تکمیل است.

طرح دیگری که ذیل این سند، دنبال شد استخراج معماری امنیت سایبری در زیرسیستمهای مختلف صنعت برق است. از آنجایی که حوزه نیروگاهی و پستهای انتقال، مراکز دیسپچینگ، توزیع، اتوماسیون توزیع، طرح فهام و ... به عنوان زیرسیستمهای صنعتی شناخته میشود لازم بود که برای اینها معماری امنیتی استخراج شود. برای این کار از پروژههای مدیریت مخاطرات شروع کردیم و در هر کدام از این زیرسیستمها سه پایلوت برای مدیریت مخاطرات مشخص شد و از کمک شرکتها و افراد این حوزه برای تدوین سند مدیریت مخاطرات و بعد، ارائه معماری امنیتی استفاده شد که برخی از آنها خاتمه پیدا کرده و برخی در حال اجراست.

بحث دیگر توسعه فناوریهایی است که باید به شبکه ما برای امنسازی اضافه شود تا از پروتکلهای صنعتی پشتیبانی کنند. یکسری فراخوانهایی داده شد و شرکتهای فعال شناسایی شدند و از آنجایی که بررسی عملکرد سیستم این فعالان برای دادن پاسخ به نگرانی بهرهبردارها با توجه به حساسیت صنعت آب و برق مهم بود پایلوتهای آزمایشگاهی را ایجاد کردیم تا مشابه شبکه واقعی را در یک مدل کوچکتر در آزمایشگاه ایجاد کنیم و بعد، امنسازی همانجا اتفاق بیفتد و هر عنصری اعم از IDS، رمزنگار و فایروال که قرار است اضافه شود همانجا اضافه کنیم تا ببینیم این عناصر میتوانند چه تاثیری روی عملکرد واقعی سیستم داشته باشند و از این جهت، بهرهبرداران نگرانی بابت تغییرات ایجاد شده در شبکه صنعتی نداشته باشند.

بحث مهم دیگر هم بحث آموزش و فرهنگسازی است که البته بیشتر به آموزش پرداخته شده است و فرهنگسازی شاید زمان بیشتری میطلبد و همچنین حمایت شرکتهای مادر تخصصی در این مجموعه باید با آن باشد و صبر بیشتری لازم است تا در شرکتها جابیفتد و ما سعی کردیم که آن را در مجموعه وزارت نیرو پیش ببریم.

استاکسنت، تلنگری بر امنیت صنعتی

مهندس توکلی با اشاره به سابقه ظهور سلاحهای سایبری صنعتی که به مدتها قبل از سال ۲۰۱۰ برمیگردد، گفت: در یک نگاه کلاننگر اگر بخواهیم تصویر بزرگی از این موضوع ببینیم و سال ۲۰۱۰ و مواجهه کشورمان با استاکسنت را مبداء بروز حملات سایبری علیه صنعت در نظر بگیریم تاکنون به نظرم چالش مهمی که شاید بتوان به آن اشاره کرد این است که هیچ حرکت ساختاریافتهای در کشور مشاهده نکردیم و همه تلاشهای انجام شده به شکل جزیزهای بود و بر اساس توانمندیهایی که بعضا وجود داشت و یا فردی علاقهمند پیدا شد و خواست گوشهای از کار را انجام دهد؛ اما هیچ رگولاتوری و هیچ نظام ساختاریافته و متمرکزی که بخواهد منشاء اثر باشد وجود ندارد. این اکوسیستم نیازمند این است که ساختار نظاممندی را در آن طراحی کنیم. در این ۱۲ سال حداکثر باید یکسری نمونههایی در کشور دیده شود. حتی اگر بخواهیم مقطعی و جزیرهای هم نگاه کنیم حداقل باید یک محصول بالغ امنیتی توسعه داده شدهباشد یا حداقل در این مدت ۱۲ سال باید رگولاتوری تعیین تکلیف میشد.

برای این چالشها میتوان یکسری مولفه در نظر گرفت. من یکی از مهمترین این مولفهها را ارتباط بین بازیگران این اکوسیستم با یکدیگر میبینم. در واقع ارتباطات نظاممند از جنس آگاهیرسانی که در آن فهم مسئله به درستی در لایههای مختلف اتفاق افتاده باشد شاهد نیستیم و بدنه نخبگانی حوزه امنیت صنعتی هنوز شکل نگرفته است و تلاشها مبتنی بر این است که همان روشهایی که در شبکههای آیتی پیاده میکنیم در شبکههای کنترل صنعتی هم به کار بگیریم. در حالی که استانداردها و رویکردهای متفاوتی وجود دارد و اولویتها متفاوت است. این ضعف آگاهی و دانشی، یک واگرایی را در این بدنه نخبگانی ایجاد کرده و میطلبد سازمانهایی در این زمینه قدم بردارند و تلاش کنیم این دانش به بلوغی برسد و شکلی بگیرد که ما بتوانیم همه نقاط ضعف و کمبود ایجاد شده را پوشش بدهیم. آیا باید فقط محصولات را پیدا کنیم، توسعه بدهیم و ارزیابی کنیم یا باید یکسری مطالعاتی روی همه اجزا انجام شود؟!

این همان چیزی است که با ارتباط کافی میان اجزای این صنعت ممکن میشود که مستلزم یک همافزایی است و ما اکنون در کمیته امنسازی زیرساختهای حساس و حیاتی انرژی کانون هماهنگی افتا به دنبال آن هستیم.

موضوع مهم دیگر که در همه دنیا به عنوان یک افسانه از آن یاد میکنند و اینجا یک افسانه متداول شده که باعث میشود ما آدرس غلط در حوزه امنیت صنعتی بدهیم این است که امنیت OT باید از IT جدا باشد. یعنی هر نسخهای که میپیچیم مبتنی بر این است که شبکه OT را از شبکه IT جدا کنیم، چراکه بردارهای حمله به سمت شبکه IT است و چون شبکه OT بسیار آسیبپذیر است ممکن است این حملات به آنها هم برسد. در دنیا سالهاست که این موضوع تبدیل به افسانه شده و کمتر از آن یاد میشود، اما ما با همین آدرس غلط به دنبال راهکارهایی میرویم که ما را به نتیجه نمیرساند و این ضعف دانش همچنان عمیقتر میشود که موضوع مدیریت امنیت و ریسک را هم تحت تاثیر خود قرار دادهاست.

آزمایشگاههای مجهز، ناباوری به توان تولید محصول بومی و بیاعتمادی بهرهبرداران و نگاهی که به خارج وجود دارد هم مشکلات و چالشهایی هستند که با آنها مواجهایم.

من تمام اینها را زیر چتر عدم ایجاد نظام صحیح مدیریت امنیت و مدیریت در شبکههای کنترل صنعتی میبینم. چیزی که دستکم من در تمامی نقشه راههایی که در این حوزه داریم، نمیبینم این است که یک رویکرد منسجم داشته باشیم.

دکتر صالحی هم در ادامه این مبحث گفت: آژانس امنیت زیرساخت و امنیت سایبری (Cyber Security & Infrastructure Security Agency) برنامهای با عنوان Cyber Information Sharing & Collaboration Program(CISCP) دارد که برنامه همکاری و بهاشتراکگذاری اطلاعات سایبری و مربوط به سازمان امنیت داخلی و شامل اطلاعات غیر طبقهبندی است. همچنین این آژانس برای اطلاعات طبقهبندی برنامه بهاشتراکگذاری اطلاعات ریسک امنیت اطلاعات را تحت عنوان Cyber Security Risk Information Sharing program (CRISP) دارد. البته ما انتظار نداریم که با سرعت به چنین بلوغی برسیم که بتوانیم از این برنامهها استفاده کنیم اما انتظار آن را داریم که عزمی برای رسیدن به این بلوغ و بهرهبرداری از این قبیل برنامهها را داشته باشیم و بتوانیم از آنها بهرهمند شویم.

ایران، هدفی جذاب برای هکرها

مهندس کیاییفر به چالشهای مشترک حوزه امنیت صنعتی در ایران و جهان اشاره کرد: برخی چالشهای حوزه امنیت صنعتی به صورت عمومی هم در دنیا وجود دارد و هم در ایران. مثلا در صنعت به وفور میبینید که از هنوز از سیستمهای عامل قدیمی استفاده میشود. از ویندوزهای ایکسپی استفاده میشود که حتی آنتیویروس هم برای آنها وجود ندارد و محصولاتی که پشتیبانی از آنها توسط شرکت تولیدکننده آن رسما به پایان رسیدهاست. میبینیم که یک زیرساخت صنعتی دارد با سیستم عاملی هدایت و مدیریت میشود که خودش منشاء آسیبپذیری و نفوذ است. بحث بهروزرسانیها چالش دیگری است که خیلی کند انجام میشود. مشکلات مربوط به مدیریت پچها و وصلههای امنیتی هم وجود دارد. پچی که در شبکه اداری به راحتی میتوانیم نصب کنیم در شبکه صنعتی مشکلساز است. برای آپدیت یک فریمور در شبکه صنعتی چالشهای زیادی داریم. بحث این که بهروز کردن آن، ممکن است باعث از دور خارج شدن و یا خاموشی در یک صنعت شود. این خاموشی در بخشی مثلا مانند پتروشیمی که یک صنعت ۲۴ در ۷ است خسارتهای نجومی به بار میآورد و نمیتوانیم برای آپدیت یک فریمور چنین ریسکی را بپذیریم و ناچار باید بگذاریم در موقع اورهال کارخانه اتفاق بیفتد و یا پچی باشد که دستورالعملهای خیلی پیچیدهای برای آن نباشد. گاهی استفاده از فایروالهایی که در صنعت به کار میروند معمولا به صورت اینلاین است و خیلی جاها استفاده نمیکنند؛ چراکه ممکن است درست عمل نکند و همان فایروال که قرار بود در شبکه امنیت ایجاد کند منجر به ایجاد اختلال شود.

از طرف دیگر میبینیم که در زمینه امنیت شبکههای IT وOT یک فاصله زیادی افتاده است. ما در زمینه امنیت آیتی، پیشرفت زیادی کردهایم و وقتی شما وارد یک مجموعه صنعتی میشوید میبینید که در بخش شبکه اداری، همه استانداردهای موجود را گرفتهاند و پیادهسازی SOC و دیتاسنترها را به درستی انجام دادهاند. اما وارد بخش صنعتی همان شرکت که میشوید میبینید که استانداردهای لازم رعایت نمیشود. یعنی میبینیم که همان شرکت اگر نمره امنیتش در بخش آیتی بیست باشد در بخش صنعتی نمره قبولی نمیگیرد. به خصوص در حوزه آموزش نیروی متخصص در این حوزه ضعفهای زیادی داریم.

به هرحال ایران همیشه هدف حمله سایبری دنیا بوده و این موضوع مربوط به الان هم نیست و استاکسنت در سال ۲۰۱۰ اتفاق افتاد که هنوز هم در دنیا در مورد آن بحث و مقاله ارائه میشود. زیرساختهای ما وضعیت مناسبی ندارند و ما باید نگران حملات آتی به زیرساختهایمان باشیم. سمینارها و میزگردهایی از سوی سازمانها و بخشهای مختلف در سراسر کشور درباره این موضوع برگزارمیشود. اما انتقادی که من دارم این است که ما مسائل را مطرح میکنیم، اما به راهکار که میرسیم هیچ راهکاری نداریم و از کنار آن میگذریم. در سازمانها، افراد کمیته امنیت اکثرا درگیر زونکنی پر از بخشنامه و دستورالعمل نهادهای بالاسری هستند. یکی از گلایههای کارشناسان برق و ابزار دقیق و مدیران فناوری تاسیسات صنعتی این است که دائم یکسری دستورالعمل و بخشنامههای هشداردهنده از سازمانهای موازی میگیرند، ولی نه بودجهای داده میشود و نه معرفی میکنند که چه شرکتی این کار را میتواند برای آنها انجام دهد و نه مشاوری به صورت متخصص در این حوزه وجود دارد. عملا بلاتکلیف هستند. بخشنامهها هم بایگانی میشوند.

سوال پیش میآید که آیا ما واقعا متخصصی نداریم که بتواند این مشکلات را حل کند؟! واقعیت این است که ما در کشورمان خوشبختانه متخصصان زیادی داریم اما چیزی که کم داریم، اراده مدیریت برای پیادهسازی امنیت است.

برای آموزش هزینه کنیم

دکتر احمدیان هم مقوله چالشهای امنیت شبکههای صنعتی کشور را به ۶ حوزه اصلی بخشبندی کرد و به تشریح آنها پرداخت: بخش اول و حوزه اصلی خودِ صنایع و سازمانهای بالادستی و ستادهای صنایع هستند. بخش دوم، شرکتهای پیمانکار واسط هستند که خودشان تولیدکننده محصولات امنیتی نیستند. بخش سوم، شرکتهای امنیتی داخل کشورند. بخش چهارم، شرکتهای خارجی هستند. بخش پنجم نهادهای امنیتی و سازمانهای حاکمیتی هستند و بخش ششم، ارتباط بازیگران و رگولاتوری است که دوستان بهطور کامل درباره آن صحبت کردند و من اینجا به آن نمیپردازم.

در ستادهایی که شرکتها به شکل هلدینگ یا مادر تخصصی بالا از آنها راهبری میگیرند یکی از مسائل عدم درک مخاطرات امنیتی است که یک موضوع مهم در امنیت سایبری است. این درک به آن شکلی که لازم است وجود ندارد. هرچند بسیاری از صنایع با توجه به اتفاقاتی که افتاده در ده دوازده سال اخیر، آگاه شدند اما هنوز به حد مطلوب نرسیدهاند. ما این چالش را داریم که خیلی جاها سیستمها قدیمی است و تصور بر این است که امن هستند. سیستمهای جدیدی هم وجود دارند که این تصور وجود دارد که چون تا حالا به آنها حمله نشده پس هیچوقت هم حمله نمیشود. در سیستمهای ایزوله نه فقط در اینجا بلکه در دنیا هم دو چالش داریم و آن این است که ایزوله نیستیم. یعنی تصور میکنیم که IT از OT جداست. در مواردی هم که ایزوله کردن به شکل فیزیکی به خوبی انجام شده میدانیم که در واقع این کار یک افسانه است و نفوذ به شبکه صنعتی صرفا لازمهاش نفوذ به شبکه آیتی نیست.

چالش دیگر عدم درک هزینهای است که باید در امنیت سیستمهای کنترل صنعتی شود. یعنی بودجهها خوب تعریف نمیشود. اگر مدرسی برای آموزش باکیفیت امنیت صنعتی به جایی برود و هزینهای قابل توجه مطرح کند صنایع آن را با یک دوره ICDL قیاس میکنند و حاضر به پرداخت هزینه بابت آن نیستند. در بخش آزمایشگاهی، دنیا به سمت تجهیز آزمایشگاههای صنعتی و امنیت آنها میرود. در کشور ما هم خوشبختانه تلاشهایی شده است و افتخار همکاری با مرکز صنعت برق پژوهشگاه را داشتیم و همان طور که مطرح شد آزمایشگاههایی تاسیس شده و در شرکت ملی نفت و بقیه سازمانها هم تلاشهایی شدهاست اما هنوز به آن سطحی که انتظارش را داریم نرسیدهایم. در کنار همه اینها همانطور که دوستان اشاره کردند مشکل عدم باور محصولات داخلی را نیز داریم.

در زمینه نیروی متخصص کمبود داریم و هرچند عزیزانی هستند اما کافی نیست و لازم است که شرکتهای مختلف و سازمانهای مختلف در حوزه تربیت نیروی انسانی کار کنند. بخش دیگر عدم سرمایهگذاری امنیت سایبری در همین شرکتهاست. امنیت آیتی حوزه بانکداری و مخابرات به سطحی رسیده که خیلی در تحلیل هزینه و بازگشت سرمایه جواب میدهد و نقطه سربه سرشان سریع به دست میآید. اما در بخش صنعتی به این شکل نیست و زمان میبرد تا خروجی داشته باشیم. در مورد محصولات اگرچه محصولات خوب و باکیفیت وجود دارند اما متاسفانه خیلی از محصولات و خدمات حوزه صنعت، کیفیت لازم را ندارند. وقتی هم شرکتهای خارجی سیستمی را پیاده سازی میکنند باز هم میبینیم که در امنیت آنها ضعف وجود دارد. حالا اینکه عامدانه است یا سهوی، بحث دیگری است. در هر حال اگر هم یک شرکت خارجی بیاید و پیاده کند باید به این سوال بپردازیم که با توجه به تجارب ما حتی اگر تاییدیههای بینالمللی را هم داشتهباشد آیا میتواند نیازمندیها و دغدغههای حفاظتی کشور ما را رفع کند؟!

مقوله بعدی بحث نهادهای امنیتی حاکمیتی است. ضمن احترامی که برای زحمات این دوستان قائلام، دچار مشکل نبود وحدت رویه هستیم. در ضمن تعداد نفرات متخصص در نهادهای امنیتی باید بیشتر شود تا این چابکی را داشته باشند که در پروژههای ملی که نیازمند راهبری و کمک نهادهای امنیتی است به سرعت پاسخگو باشند و بتوانند پروژه را پیش ببرند.

مهندس ابهت درباره اینکه عدم باور به مقوله امنیت شبکههای صنعتی چقدر در وزارتخانه نیرو و سازمانهای مرتبط وجود دارد و چقدر میتواند لطمه به پیادهسازی امنیت وارد کند، اینگونه گفت: در وزارت نیرو که یکی از مهمترین وزارتخانه در بحث زیرساختهای حیاتی است ما چند مشکل عمده داریم. یکی موازیکاری مراجع بالادستی و ابلاغیههایی است که با همدیگر همخوانی ندارند. دیگر اینکه ما یک ساختار منسجم در حوزه امنیت نداریم. در وزارت نیرو موضوع امنیت سایبری به کمیته امنیت سایبری واگذار شده اما واقعیت این است که این کمیته نفوذ لازم را در سطح شرکتهای زیرمجموعه و سازمان ندارد؛ چراکه حوزههای کنترل سایبری در بخش صنعتی هستند اما تعریف امنیت و کمیته اصلی در حوزه فاوا مدیریت میشود. بحث دیگر، مسئولیتپذیری است که در این حوزه نداریم و همه اجزای درگیر در این حوزه از این موضوع فاصله میگیرند. کار در دست آنهاست اما امنیت در ساختار آنها تعریف نشده و ما تا امروز بارها مکاتبه با مراجع بالادستی و سازمان امور استخدامی و حوزههای دیگر داشتیم، اما متاسفانه هنوز به ساختاری برای امنیت سایبری که نفوذ و اثرگذاری لازم را برای اجرای دستورالعملها، ابلاغیهها و بخشنامههای مصوب در کارگروهها داشته باشد، نرسیدیم.

در ادامه مهندس جمشیدی درباره کارهای جدیدی که در زمینه آموزش و فرهنگسازی امنیتی در پژوهشگاه اتفاق افتاد، گفت: محدودیتهای منابع و کمبود نیروی انسانی وجود دارد. البته در حوزه آیتی خوشبختانه شرکتهای خوبی داریم که در حال کار هستند، اما در زمینه شبکههای صنعتی محدودیت داریم و پروژههای پایلوت را که صحبت کردیم کوشیدیم یا با شرکتهایی که در حوزه امنیت آیتی کار کردهاند و میخواهند به بخش صنعتی ورود کنند و یا با شرکتهای حوزه صنعتی که میخواهند امنیت را به کارشان اضافه کنند پیش ببریم. ما به برنامهریزی برای تربیت نیروی انسانی نیاز داریم. فراتر از آن به مدرسانی که تخصص لازم را داشته باشند نیازمندیم. با کمک و حمایت وزارت نیرو دورههای آموزشی طراحی کردیم. پنج دوره آموزشی در حوزه کنترل صنعتی در وزارت نیرو داریم که با زیرمجموعه نامهنگاریهایی داشتند که آنها را موظف به شرکت در آنها کرده است.

یکی از چالشهای موجود، عدم آشنایی مدیران و تصمیمگیران در این حوزه است. نیاز است که افراد تصمیمگیر که عضو کمیتهها و کارگروهها هستند، اطلاعاتشان در حوزههای امنیت سایبری ارتقا پیدا کند تا بتوانند تصمیمات درستی بگیرند.

ما با ابلاغیههای مبهم بالادستی مواجهایم که پر از ابهام و کلیگویی هستند. در وزارت نیرو سعی شده اینها تبدیل به دستورالعملها و روشهای اجرایی شود تا شرکتهای زیرمجموعه از ابهام دربیایند. لازم است پس از تدوین هر روش اجرایی و دستورالعملی، سمینار و وبینار آموزشی برگزار شود تا شرکتها بدانند آن را به چه شکلی پیاده کنند.

اگر بتوانیم امنیت را در کار عادی حوزه کنترل صنعتی وارد بکنیم و نگرانی نفرات نخبه برای حوزه امنیت سایبری را از بین ببریم و بانک اطلاعاتی متخصصان را داشته باشیم، میتوانیم از همه پتانسیلها برای ارتقای این موضوع استفاده کنیم.

فرهنگسازی، ارزش هزینه کردن را دارد

دکتر صالحی به گزارش آماری سال ۲۰۲۰ شرکت KnowBe۴ تحت عنوان Security Culture Report پرداخت و گفت: به نظر میرسد که موضوع فرهنگسازی امنیت شبکههای صنعتی دامنگیر جهان است و صرفا کشور ما نیست از آن رنج نمیبرد. این شرکت، فرهنگ سازمانی امنیت را مجموعه تفکرات و رفتارهایی که باعث نفوذ و تعمیق سطح امنیت در سازمان میشود، تعریف میکند. ابعاد فرهنگ امنیت شامل نگرش به مثابه احساس و اعتقاد کارکنان و رفتار آنها اعم از اعمال و فعالیتهای افراد میشود. همچنین درک آگاهی و شناخت، کیفیت کانال ارتباطی برای بیان موضوعات امنیتی، شناخت و پذیرش سیاستهای تدوینشده و اجرای آنها، هنجارها و عرفهای حاکم بر مجموعه و مسئولیتپذیری عوامل و ابعادی هستند که در مجموع، فرهنگ امنیت یک سازمان را نشان میدهند.

در بررسی که KnowBe۴ در میان۳۲۰هزار نفر از کارکنان ۱۸۷۲ سازمان طی سال ۲۰۲۰ در سرتاسر جهان انجام داد به نکات قابل تاملی رسید که بیانگر طرز تلقی اشتباه کارکنان از امنیت فناوری اطلاعات است. مثلا ۲۰ درصد افراد حاضر در این بررسی معتقد بودند که به اندازه کافی در زمینه امنیت اطلاعات آموزش دیدهاند یا ۵۷ درصد این افراد معتقد بودند که اگر رایانهشان هکشود، متوجه میشوند!

۲۴ درصد آنها معتقد بودند که هکرها در هر صورت راه نفوذشان را پیدا میکنند و لزومی ندارد به خودشان برای پیچیدهکردن رمز عبور زحمتی بدهند و حتی ۱۲ درصد از این افراد اصلا توجیه نیستند که چرا باید رمزهای عبور را تغییر بدهند. درنتیجه میبینیم که هنوز فرهنگ امنیت سایبری در اغلب سازمانهای دنیا نیز بهخوبی وجود ندارد.

در پایان این نشست، سایر شرکتکنندگان حاضر در اتاق به موضوعاتی مانند سیاستگذاریهای صحیح در کنار آموزش، همراهی با نخبگان برای پیشگیری از تمایل به مهاجرت نیروی انسانی خبره، وجود متولی نظارت بر امنیت سایبری و پرهیز از موازیکاری، ضرورت الزام پیمانکاران به رعایت امنیت از سوی کارفرمایان بهعنوان مواردی برای برونرفت از چالشهای این حوزه اشاره کردند.

کد مطلب : 18792

https://aftana.ir/vdcgxu9q.ak97y4prra.htmlaftana.ir/vdcgxu9q.ak97y4prra.html