محصولات VMWARE نیز گرفتار آسیبپذیری LOG۴SHELL هستند که لازم است به نسخههای بالاتر ارتقا پیدا کنند.

۰

منبع : مرکز ماهر

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، طبق اعلام شرکت VMware تعداد قابل توجهی از محصولات این شرکت نسبت به آسیبپذیریهای بحرانی اخیر در کتابخانه log۴j (Log۴Shell) آسیبپذیر هستند.

برخی از این محصولات آسیبپذیر عبارتاند از:

VMware Horizon

VMware Horizon Agents Installer

VMware Horizon DaaS

VMware Horizon Cloud Connector

VMware vCenter Server

VMware vCenter Cloud Gateway

VMware Site Recovery Manager, vSphere Replication

VMware HCX

VMware NSX-T Data Center

VMware vRealize Operations

VMware vRealize Operations Cloud Proxy

VMware vRealize Automation

VMware vRealize Lifecycle Manager

VMware vRealize Orchestrator

VMware NSX Data Center for vSphere

VMware AppDefense Appliance

VMware vRealize Log Insight

VMware Smart Assurance SAM [Service Assurance Manager]

VMware Integrated OpenStack

VMware vRealize Business for Cloud

VMware vRealize Network Insight

VMware SD-WAN VCO

VMware NSX-T Intelligence Appliance

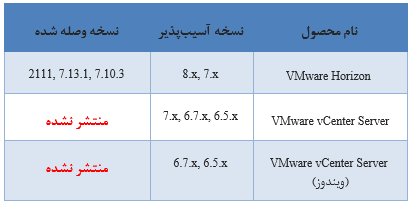

بهرهبرداری از آسیبپذیریهای موجود در کتابخانه Log۴j (CVE-۲۰۲۱-۴۴۲۲۸ و CVE-۲۰۲۱-۴۵۰۴۶) منجر به RCE میشود. با توجه به گستردگی نسبی استفاده از محصولات VMware در سطح کشور و مشاهدهی بهرهبرداریهای فعال مهاجمان از این آسیبپذیری، علاوه بر بهروزرسانی محصولات به آخرین نسخه توصیه میشود اقداماتی که در ادامه آمده است جهت امنسازی و کاهش مخاطرات آسیبپذیریهای مذکور در دو محصول VMware Horizon و vCenter Server انجام شود.

لیست کامل محصولات آسیبپذیر و دستورالعمل امنسازی آنها در پیوند زیر قابل مشاهده است:

https://www.vmware.com/security/advisories/VMSA-۲۰۲۱-۰۰۲۸.html

امنسازی محصولاتی را که به طور مستقیم از طریق اینترنت در دسترس هستند در اولویت قرار دهید.

با توجه به اینکه در حال حاضر نسخه وصله شدهای برای vCenter Server منتشر نشده است اکیداً توصیه میشود به عنوان راهکار موقت از اسکریپت پایتونی عرضه شده توسط VMware (vc_log۴j_mitigator.py) موجود در آدرس زیر استفاده کنید:

https://kb.vmware.com/sfc/servlet.shepherd/version/download/۰۶۸۵G۰۰۰۰۰d۷pBBQAY

این اسکریپت بهتنهایی قادر است مخاطرات ناشی از آسیبپذیریهای CVE-۲۰۲۱-۴۴۲۲۸ و CVE-۲۰۲۱-۴۵۰۴۶ را درvCenter Server ویندوزی کاهش دهد. برای اجرای اسکریپت در vCenter ویندوزی:

محیط cmd (administrator) را باز کرده و دستور زیر را اجرا کنید. این دستور همه سرویسهای vCenter را متوقف کرده، فایلهای مورد نظر را بهروز کرده، فایلهای JndiLookup.class را حذف کرده و درنهایت سرویسها را مجدداً راهاندازی میکند.

%VMWARE_PYTHON_BIN% vc_log۴j_mitigator.py

برای اطمینان از اینکه بعد از اجرای اسکریپت هیچ فایل آسیبپذیر دیگری باقی نمانده است مجدداً اسکریپت را اینبار با سوییچ –r (dry run) به صورت زیر اجرا کنید:

%VMWARE_PYTHON_BIN% vc_log۴j_mitigator.py -r

درصورتیکه هیچ فایل آسیبپذیری یافت نشد مخاطرات ناشی از Log۴Shell به طور کامل در vCenter کاهش یافته است.

جهت اطلاعات دقیقتر و درصورتی که تمایل دارید فرایند کاهش مخاطرات را به صورت دستی انجام دهید به پیوند زیر مراجعه کنید:

https://kb.vmware.com/s/article/۸۷۰۹۶

اسکریپت مربوط به vCenter غیرویندوزی (Virtual Appliance) که عملکردی مشابه اسکریپت قبلی دارد نیز در لینک زیر در دسترس است:

https://kb.vmware.com/sfc/servlet.shepherd/version/download/۰۶۸۵G۰۰۰۰۰d۷ovWQAQ

- پس از دانلود اسکریپت با استفاده از دستور زیر آن را اجرا کنید:

python vc_log۴j_mitigator.py

- برای اطمینان از اینکه بعد از اجرای اسکریپت هیچ فایل آسیبپذیر دیگری باقی نمانده است مجدداً اسکریپت را اینبار با سوییچ –r (dry run) به صورت زیر اجرا کنید:

python vc_log۴j_mitigator.py -r

جهت اطلاعات دقیقتر و درصورتی که تمایل دارید فرایند را به صورت دستی انجام دهید به پیوند زیر مراجعه کنید:

https://kb.vmware.com/s/article/۸۷۰۸۱

۲. VMware Horizon

اکیداً پیشنهاد میشود در صورتیکه امکان بهروزرسانیVMware Horizon را دارید از راهکارهای موقت بهعنوان راهکار دائم استفاده نکرده و نسخه وصله شده را نصب کنید:

راهکار موقت دستی برای Horizon Connection Server:

https://kb.vmware.com/s/article/۸۷۰۷۳#Manual_Mitigation_for_Horizon_Connection_Server

راهکار موقت با استفاده از اسکریپت برای Horizon Connection Server Agent for Windows, HTML Access portal:

https://kb.vmware.com/s/article/۸۷۰۷۳#Scripted_Mitigation_for_Horizon_Connection_Server_Agent_for_Windows_HTML_Access_portal

راهکار موقت مربوط به Horizon Agent برای لینوکس بااستفاده از اسکریپت:

https://kb.vmware.com/s/article/۸۷۰۷۳#Scripted_Mitigation_for_Horizon_Agent_for_Linux

راهکار موقت دستی مربوط به Horizon Agent برای لینوکس:

https://kb.vmware.com/s/article/۸۷۰۷۳#Mitigation_for_Horizon_Agent_for_Linux

کد مطلب : 18670

https://aftana.ir/vdcbg0b8.rhbwzpiuur.htmlaftana.ir/vdcbg0b8.rhbwzpiuur.html