شرکت کراوداسترایک درباره یک کارزار فیشینگ که در آن مهاجمان اقدام به جعل هویت شرکتهای برجسته در حوزه امنیت سایبری میکنند، هشدار داد.

۰

منبع : مرکز مدیریت راهبردی افتا

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، بهتازگی شرکت کراوداسترایک (CrowdStrike Holdings, Inc.) نسبت به اجرای یک کارزار فیشینگ که در آن مهاجمان اقدام به جعل هویت شرکتهای برجسته در حوزه امنیت سایبری میکنند، هشداری صادر کرده است.

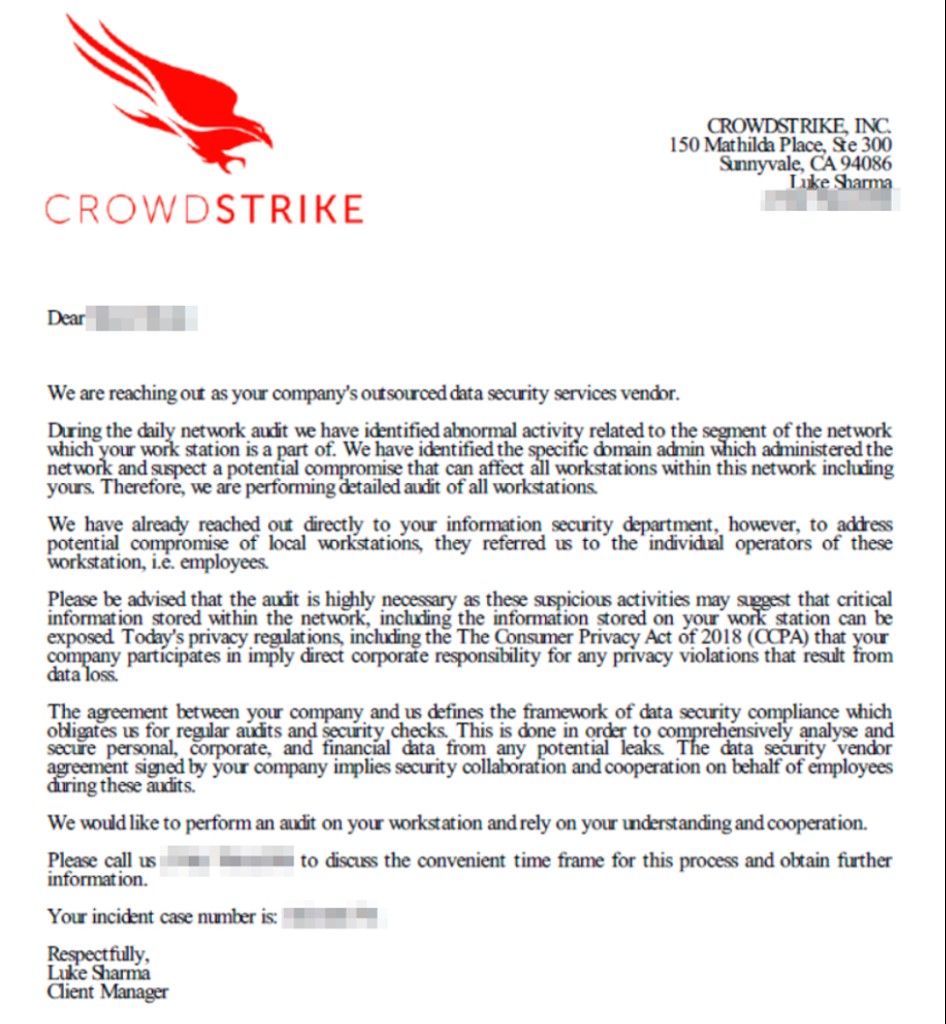

در ایمیلهای فیشینگ این کارزار طوری وانمود میشود که شرکت دریافتکننده ایمیل هک شده و قربانی میبایست با شمارهتلفن درج شده در ایمیل تماس بگیرد.

این کارزار از تاکتیکهای مهندسی اجتماعی مشابه که در کارزارهای اخیر همچون BazarCall ۲۰۲۱ بکار گرفته شده، استفاده میکند.

احتمال میرود در جریان این کارزار مهاجمان از ابزارهای معمول همکاری از راه دور (Remote Collaboration Tool – بهاختصار RAT) برای دسترسی و نفوذ اولیه، ابزارهای متداول تست نفوذ برای گسترش آلودگی به دستگاههای مجاور در شبکه و در نهایت اجرای کدهای مخرب بهمنظور آلودهسازی دستگاهها به باجافزار یا سرقت اطلاعات استفاده میکنند.

در این کارزارها که به «برگردان تماس» (Callback) معروف هستند، مهاجمان ایمیلهایی در ظاهر از جانب شرکتهای امنیتی برجسته ارسال میکنند. آنها در متن ایمیل ادعا میکنند که این شرکت امنیتی خطری احتمالی را در شبکه آنها شناسایی کرده و همانند سایر کارزارهای «برگردان تماس»، یک شمارهتلفن برای دریافتکننده ایمیل ارسال میکنند.

نمونهای از ایمیل فیشینگ که ظاهراً از سوی شرکت کراوداسترایک ارسال شده در زیر آمدهاست:

بهعنوانمثال، محققان شرکت کراوداسترایک کارزار «برگردان تماس» مشابهی را در اسفند ۱۴۰۰ شناسایی کردند که در آن مهاجمان، AteraRMM و سپس Cobalt Strike را جهت گسترش آلودگی به دستگاههای مجاور در شبکه و اجرای بدافزار نصب کردند.

این در حالی است که در حال حاضر این محققان نمیدانند دقیقاً از چه نوع بدافزاری در این کارزار استفاده شده اما احتمالاً هدف مهاجمان انتشار باجافزار بهمنظور کسب درآمد است.

کارزارهایی نظیر BazarCall ۲۰۲۱ درنهایت منجر به آلودگی به باجافزار Conti شده است، اگرچه اخیراً این باجافزار بهعنوان یک سرویس اجارهای (Ransomware-as-a-Service – بهاختصار RaaS) فعالیت خود را متوقف کرده است. کارزار BazarCall ۲۰۲۱ اولین موردی بود که هویت نهادهای امنیت سایبری را جعل کرده بود و باتوجهبه ماهیت اضطراری آن، احتمال موفقیت بالقوه بیشتری داشت.

کد مطلب : 19233

https://aftana.ir/vdchxinz.23nwxdftt2.htmlaftana.ir/vdchxinz.23nwxdftt2.html