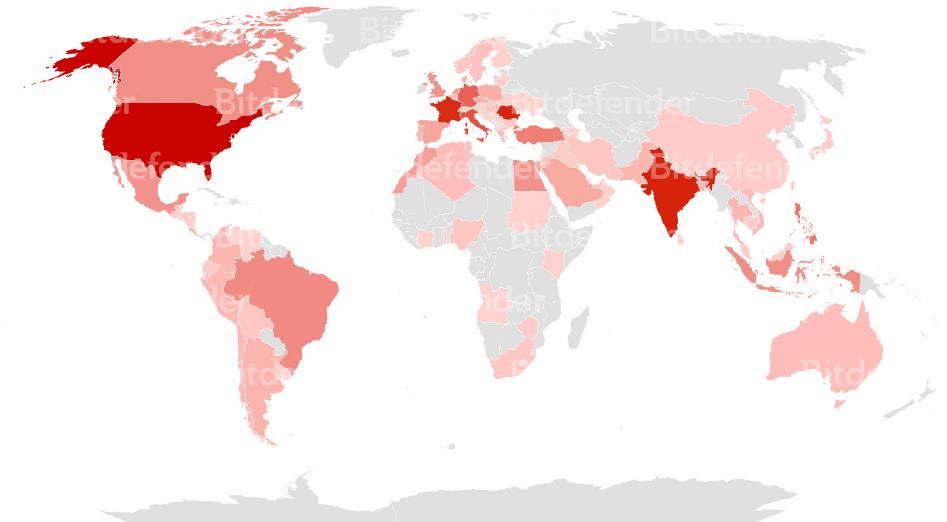

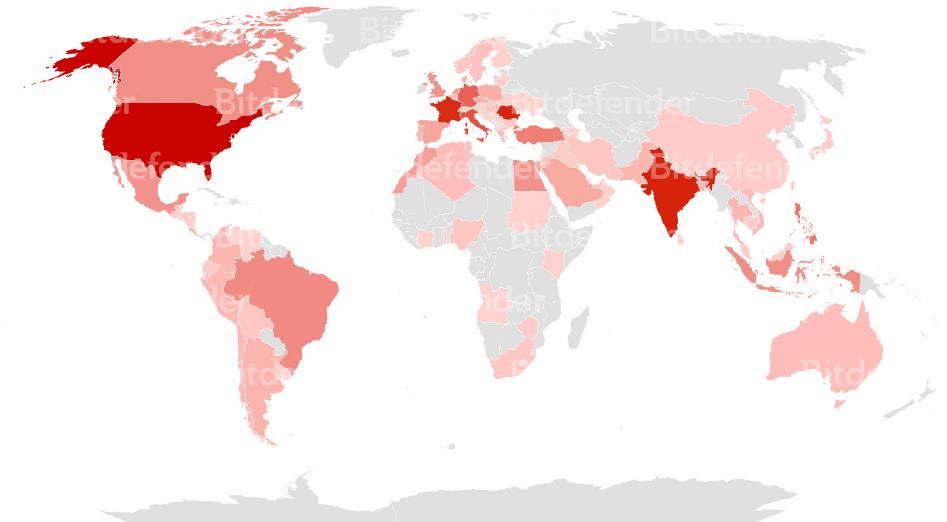

شرکت بیتدیفندر جزئیاتی در مورد کارزار جدید کریپتوجکینگ منتشر کرد که نشان میدهد ایران در میان کشورهای در معرض خطر قرار دارد.

۰

منبع : مرکز مدیریت راهبردی افتا

شرکت بیتدیفندر جزئیاتی در مورد کارزار جدید کریپتوجکینگ منتشر کرد که نشان میدهد ایران در میان کشورهای در معرض خطر قرار دارد.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، شرکت بیت دیفندر (Bitdefender)، با انتشار جزئیات کارزاری ، اعلام کرده است که مهاجمان با سوءاستفاده از آسیبپذیریDLL Sideloading در Microsoft OneDrive اقدام به نصب بدافزار استخراجکننده رمزارز بر روی دستگاه قربانی میکنند.

به گزارش مرکز مدیریت راهبردی افتا، بر اساس گزارش بیت دیفندر، ایران نیز در فهرست اهداف این کارزار قرار دارد.

امروزه تهدیدات موسوم به رمزربایی یا همان Cryptojacking به ابزاری سودآور و جذاب برای تبهکاران سایبری تبدیل شده است. در این حملات، مهاجمان بدافزاری را بر روی دستگاه هکشده اجرا میکنند که امکان استخراج رمزارز (Cryptocurrency Mining) را با استفاده از منابع دستگاه بدون اطلاع قربانی برای آنها فراهم میکند. درواقع، استخراجکننده بدخواه با آلوده کردن دستگاه دیگران به بدافزارهای ویژه استخراج، از توان پردازشی آنها به نفع خود بهرهجویی میکند.

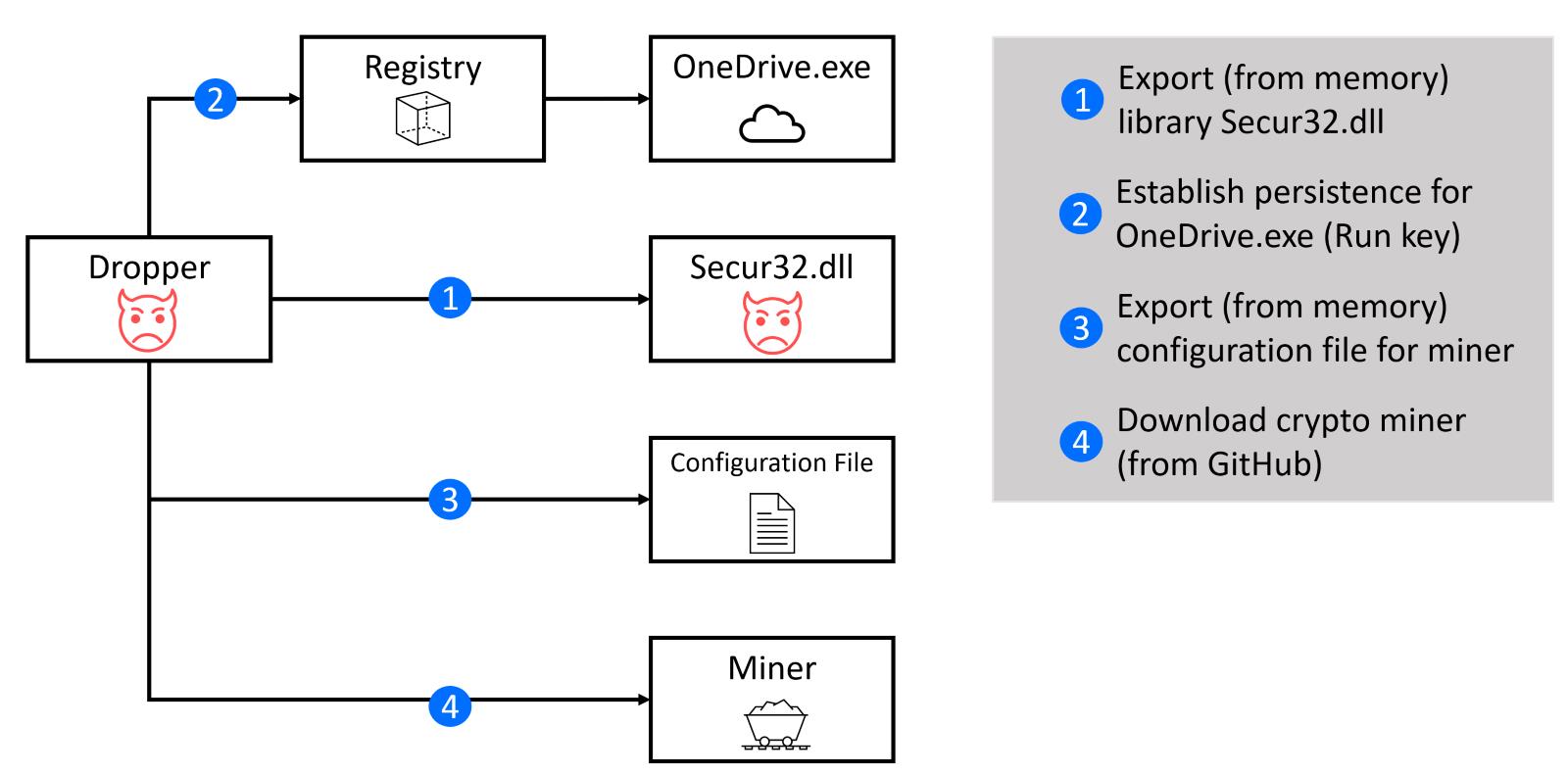

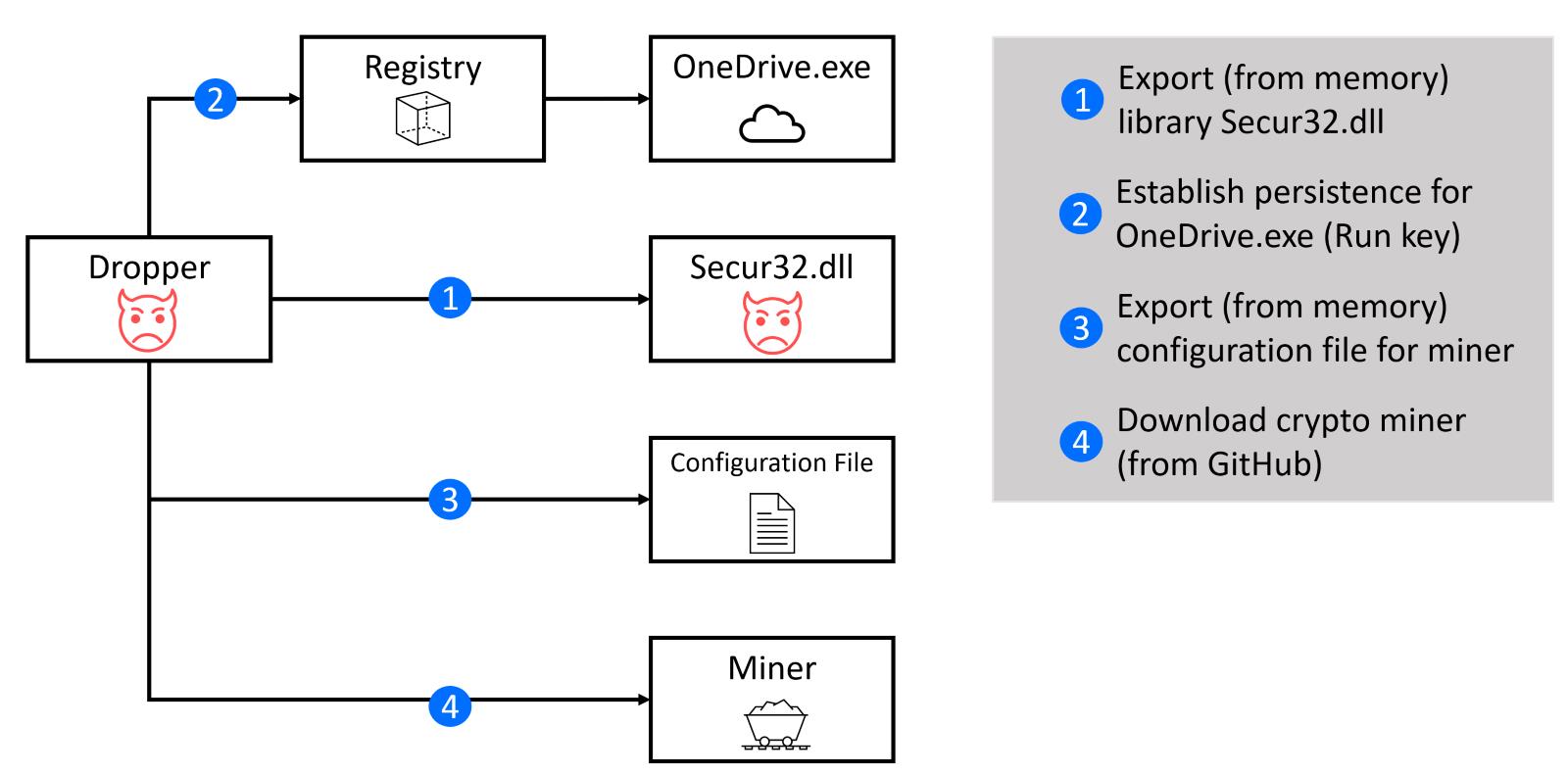

در کارزار اخیر، فایل مخرب اولیه در ظاهر یک برنامه معتبر در دسترس کاربر قرار میگیرد. نامگذاری فایل مذکور به نحوی است که تداعیکننده یک برنامه معروف و شناختهشده باشد. در گزارش بیت دیفندر به نامهای همچون Adobe Photoshop Setup.exe اشاره شده است. این فایل در نقش یک Dropper (نصبکننده بدافزار) عمل میکند.

در اولین گام، Dropper منابع سختافزاری دستگاه نظیر تعداد هستههای CPU را بررسی میکند تا درصورتیکه دستگاه فاقد حداقل منابع لازم بود، از ادامه کار صرفنظر کند.

بهطورکلی یک فایل Dropper میتواند خود حاوی کد اصلی بدافزار باشد یا این که در نقش یک دانلود کننده پس از استقرار بر روی دستگاه اقدام به دریافت بدافزار اصلی کند. اما در این کارزار، عملکرد Dropper ترکیبی از این دو روش است. فایل مخرب secur۳۲.dll از حافظه Dropper استخراج شده و در مسیر زیر ذخیره میشود:

فایل پیکربندی استخراج نیز در کد Dropper ذخیره شده است. درعینحال، Dropper دو ابزار استخراجکننده (Miner) موردنیاز خود را از GitHub دریافت میکند. ابزارهای یادشده ، معتبر بوده و پروژههای کدبازی (Open-source) هستند که مهاجمان این کارزار از آنها برای استخراجهای غیرمجاز خود به استخدام گرفتهاند.

در ادامه، دو کلید زیر در Registry ایجاد میگردد تا اطمینان حاصل شود که با هر بار راهاندازی دستگاه OneDrive.exe اجرا خواهد شد.

REG ADD HKCUSoftwareMicrosoftWindowsCurrentVersionExplorerStartupApprovedRun /v OneDrive /t REG_BINARY /f /d ۰۲۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۱۲۲ - copy ۱.jpg

اما چرا فایل OneDrive.exe؟ این، در حقیقت استراتژی مهاجمان برای عبور از سد سازوکار دفاعی دستگاه قربانی است.

secur۳۲.dll فایل مخرب اصلی این کارزار است که در جریان این کارزار با تکنیک DLL Sideloading فراخوانی میشود. بهعبارتدیگر، مهاجمان با اکسپلویت یک آسیبپذیری شناختهشده در Microsoft OneDrive، فایل مذکور را بهعنوان یکی از کتابخانههای این نرمافزار اجرا میکنند.

این بدان معنا نیست که درصورتیکه Microsoft OneDrive بر روی نصب نباشد، بدافزار این کارزار قابلاجرا نخواهد بود. کلید دوم ایجادشده در Registry که در بخش قبلی به آن اشاره شد عهدهدار اجرای فایل مخرب در شرایطی است که دستگاه فاقد نرمافزار Microsoft OneDrive است.

بر خلاف باجافزارها که قربانی بهسرعت از آلودهشدن دستگاه خود به آنها آگاه میشود تهدیدات Cryptojacking میتوانند برای مدتهای طولانی و بدون جلبتوجه کاربر بر روی دستگاه فعال باقی بمانند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، شرکت بیت دیفندر (Bitdefender)، با انتشار جزئیات کارزاری ، اعلام کرده است که مهاجمان با سوءاستفاده از آسیبپذیریDLL Sideloading در Microsoft OneDrive اقدام به نصب بدافزار استخراجکننده رمزارز بر روی دستگاه قربانی میکنند.

به گزارش مرکز مدیریت راهبردی افتا، بر اساس گزارش بیت دیفندر، ایران نیز در فهرست اهداف این کارزار قرار دارد.

امروزه تهدیدات موسوم به رمزربایی یا همان Cryptojacking به ابزاری سودآور و جذاب برای تبهکاران سایبری تبدیل شده است. در این حملات، مهاجمان بدافزاری را بر روی دستگاه هکشده اجرا میکنند که امکان استخراج رمزارز (Cryptocurrency Mining) را با استفاده از منابع دستگاه بدون اطلاع قربانی برای آنها فراهم میکند. درواقع، استخراجکننده بدخواه با آلوده کردن دستگاه دیگران به بدافزارهای ویژه استخراج، از توان پردازشی آنها به نفع خود بهرهجویی میکند.

در کارزار اخیر، فایل مخرب اولیه در ظاهر یک برنامه معتبر در دسترس کاربر قرار میگیرد. نامگذاری فایل مذکور به نحوی است که تداعیکننده یک برنامه معروف و شناختهشده باشد. در گزارش بیت دیفندر به نامهای همچون Adobe Photoshop Setup.exe اشاره شده است. این فایل در نقش یک Dropper (نصبکننده بدافزار) عمل میکند.

در اولین گام، Dropper منابع سختافزاری دستگاه نظیر تعداد هستههای CPU را بررسی میکند تا درصورتیکه دستگاه فاقد حداقل منابع لازم بود، از ادامه کار صرفنظر کند.

بهطورکلی یک فایل Dropper میتواند خود حاوی کد اصلی بدافزار باشد یا این که در نقش یک دانلود کننده پس از استقرار بر روی دستگاه اقدام به دریافت بدافزار اصلی کند. اما در این کارزار، عملکرد Dropper ترکیبی از این دو روش است. فایل مخرب secur۳۲.dll از حافظه Dropper استخراج شده و در مسیر زیر ذخیره میشود:

%LocalAppData%MicrosoftOneDrive

فایل پیکربندی استخراج نیز در کد Dropper ذخیره شده است. درعینحال، Dropper دو ابزار استخراجکننده (Miner) موردنیاز خود را از GitHub دریافت میکند. ابزارهای یادشده ، معتبر بوده و پروژههای کدبازی (Open-source) هستند که مهاجمان این کارزار از آنها برای استخراجهای غیرمجاز خود به استخدام گرفتهاند.

در ادامه، دو کلید زیر در Registry ایجاد میگردد تا اطمینان حاصل شود که با هر بار راهاندازی دستگاه OneDrive.exe اجرا خواهد شد.

REG ADD HKCUSoftwareMicrosoftWindowsCurrentVersionRun /v OneDrive /t REG_SZ /f /d %LocalAppData%MicrosoftOneDriveOneDrive.exe

REG ADD HKCUSoftwareMicrosoftWindowsCurrentVersionExplorerStartupApprovedRun /v OneDrive /t REG_BINARY /f /d ۰۲۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۰۱۲۲ - copy ۱.jpg

اما چرا فایل OneDrive.exe؟ این، در حقیقت استراتژی مهاجمان برای عبور از سد سازوکار دفاعی دستگاه قربانی است.

secur۳۲.dll فایل مخرب اصلی این کارزار است که در جریان این کارزار با تکنیک DLL Sideloading فراخوانی میشود. بهعبارتدیگر، مهاجمان با اکسپلویت یک آسیبپذیری شناختهشده در Microsoft OneDrive، فایل مذکور را بهعنوان یکی از کتابخانههای این نرمافزار اجرا میکنند.

این بدان معنا نیست که درصورتیکه Microsoft OneDrive بر روی نصب نباشد، بدافزار این کارزار قابلاجرا نخواهد بود. کلید دوم ایجادشده در Registry که در بخش قبلی به آن اشاره شد عهدهدار اجرای فایل مخرب در شرایطی است که دستگاه فاقد نرمافزار Microsoft OneDrive است.

بر خلاف باجافزارها که قربانی بهسرعت از آلودهشدن دستگاه خود به آنها آگاه میشود تهدیدات Cryptojacking میتوانند برای مدتهای طولانی و بدون جلبتوجه کاربر بر روی دستگاه فعال باقی بمانند.

کد مطلب : 19702

https://aftana.ir/vdciryaz.t1a3u2bcct.htmlaftana.ir/vdciryaz.t1a3u2bcct.html