محققان امنیت سایبری از اوایل امسال گروهی به نام APT۴۱ را زیر نظر گرفتهاند که با روشها و مؤلفههای یکسان اقدام به هک سیستمها در کشورهای مختلف میکنند.

۰

منبع : مرکز مدیریت راهبردی افتا

مرکز مدیریت راهبردی افتا: محققان امنیت سایبری از اوایل امسال گروهی به نام APT۴۱ را زیر نظر گرفتهاند که با روشها و مؤلفههای یکسان اقدام به هک سیستمها در کشورهای مختلف میکنند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، براساس گزارش منتشر شده توسط Trend Micro، در اوایل سال ۲۰۲۲ میلادی تعدادی حمله در کشورهای مختلف کشف شد که در آن از تکنیکها، روشها و مولفههای یکسانی استفاده شده بود.

بررسیهای بیشتر نشان داد که گروه مرتبط با این حملات یکی از زیرگروههای APT۴۱ با نام Earth Longzhi است که فعالیت خود را از ابتدای سال ۲۰۲۰ آغاز کرده و حوزههای حاکمیتی، زیرساختی و اقتصادی در منطقه آسیا و اقیانوسیه از اهداف این گروه محسوب میشود.

بردار حمله

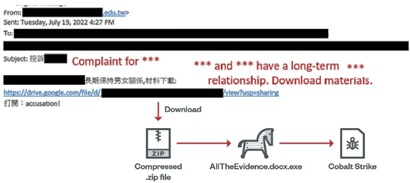

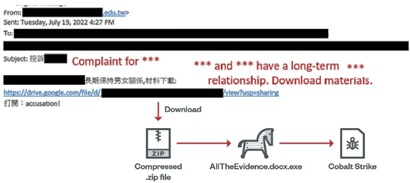

رایجترین روش حمله مورد استفاده گروه Earth Longzhi، ارسال ایمیلهای فیشینگ برای قربانیان است که حاوی یک فایل فشرده دارای پسورد و یا یک لینک Google Drive است. در صورت کلیک کاربر، فایل فشرده دارای پسورد دانلود میشود که در واقع بارگذار کننده Cobalt Strike (CroxLoader) است.

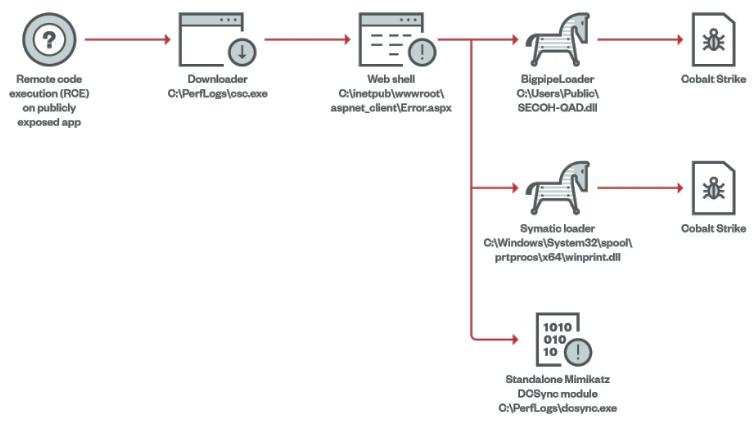

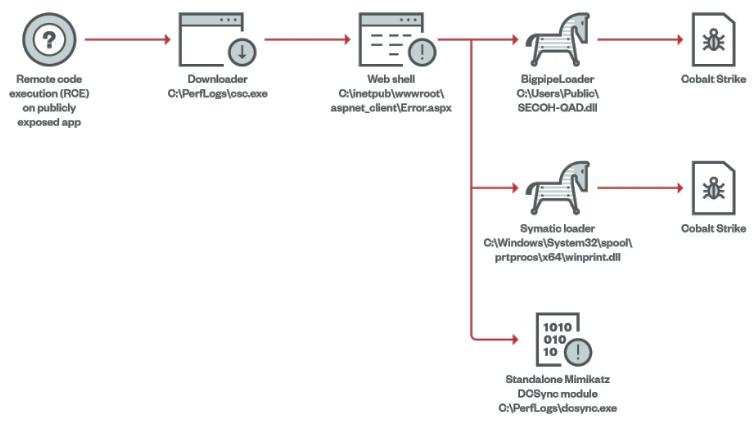

علاوه بر ارسال ایمیلهای فیشینگ، مهاجمان با سوء استفاده از آسیبپذیریهای موجود در برنامههای کاربردی و اجرای یک بارگذارکننده ساده و بارگذاری وبشل و سایر ابزارهای هک و نفوذ، ابزار Cobalt Strike را بارگذاری میکنند که یک ابزار دسترسی از راه دور تجاری است و طبق آمارها یکی از ابزارهای محبوب در میان گروههای APT است.

ابزارها و روشها

فعالیتهای گروه Earth Longzhi براساس بازه زمانی و ابزارهای مورد استفاده به دو کمپین طبقهبندی میشود که در ادامه جزییات هر یک بیان میشود.

کمپین شماره یک: اردیبهشت ۱۳۹۹ الی بهمن ۱۴۰۰

در این بازه زمانی، مهاجمان از یک بارگذارکننده Cobalt Strike سفارشی استفاده کردهاند که محققان Trend Micro آن را Symatic نامیدند. مهمترین ویژگیهای فایل Symatic عبارت است از:

• دور زدن ابزارهای امنیتی از طریق حذف API hook در ntdll.dll و دریافت محتوای فایل ntdll.dll از دیسک و جایگزینی آن در فضای حافظه ntdll.dll.

• ایجاد یک پردازه جدید جهت انجام "Process Injection"

• تزریق محتوای رمزگشایی شده به پردازه ایجاد شده

در این کمپین، مهاجمان از یک مجموعه ابزارهای هک نیز استفاده میکنند که به صورت مجتمع و یکپارچه درآمده است. مهمترین قابلیتهای این ابزار عبارت است از:

• پروکسی Sock۵

• پویش کلمات عبور برای سرور Microsoft SQL از طریق دیکشنری موجود

• اسکن پورت

• تغییر مشخصات زمانی فایل هدف

• اجرای دستور از طریق SQLExecDirect

• جمعآوری اطلاعات در مورد درایورهای محلی یا راه دور

• غیرفعال کردن مکانیزم Windows File Protection

• و ...

کمپین شماره دو: مرداد ۱۴۰۰ الی خرداد ۱۴۰۱

چند ماه پس از اتمام کمپین شماره یک، فعالیتهای این گروه مجددا آغاز میشود و در حملات جدید از ابزارهای متنوعتری استفاده میشود. در این بازه زمانی از چندین ابزار مختلف جهت بارگذاری Cobalt Strike بکار رفته که هریک از الگوریتمهای متفاوتی برای رمزگشایی پیلود استفاده میکنند. در جدول زیر نام این ابزارها به همراه توصیفی از مشخصات آنها ارائه شده است.

علاوه بر این، مهاجم از ابزار Mimikatz سفارشی سازی شده برای رسیدن به اهداف خود استفاده میکند. یکی دیگر از ویژگیهای این کمپین، غیرفعال کردن محصولات امنیتی و جلوگیری از شناسایی توسط آنهاست. برای این امر از دو ابزار به نامهای ProcBurner و AVBurner استفاده شده است. هر دو ابزار از اکسپلویت آسیبپذیری(CVE-۲۰۱۹-۱۶۰۹۸) موجود در درایور (RTCore۶۴.sys) جهت تغییر در مولفه کرنل استفاده میکنند. این آسیبپذیری به کاربر احراز هویت شده امکان خواندن/نوشتن در هر فضای آدرس (شامل فضای کرنل) را میدهد. ابزار ProcBurner ابتدا نسخه سیستم عامل را تشخیص میدهد و بر اساس آن عملیات مورد نظر را انجام میدهد. این ابزار نسخههای سیستم عامل زیر را پشتیبانی میکند:

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، براساس گزارش منتشر شده توسط Trend Micro، در اوایل سال ۲۰۲۲ میلادی تعدادی حمله در کشورهای مختلف کشف شد که در آن از تکنیکها، روشها و مولفههای یکسانی استفاده شده بود.

بررسیهای بیشتر نشان داد که گروه مرتبط با این حملات یکی از زیرگروههای APT۴۱ با نام Earth Longzhi است که فعالیت خود را از ابتدای سال ۲۰۲۰ آغاز کرده و حوزههای حاکمیتی، زیرساختی و اقتصادی در منطقه آسیا و اقیانوسیه از اهداف این گروه محسوب میشود.

بردار حمله

رایجترین روش حمله مورد استفاده گروه Earth Longzhi، ارسال ایمیلهای فیشینگ برای قربانیان است که حاوی یک فایل فشرده دارای پسورد و یا یک لینک Google Drive است. در صورت کلیک کاربر، فایل فشرده دارای پسورد دانلود میشود که در واقع بارگذار کننده Cobalt Strike (CroxLoader) است.

علاوه بر ارسال ایمیلهای فیشینگ، مهاجمان با سوء استفاده از آسیبپذیریهای موجود در برنامههای کاربردی و اجرای یک بارگذارکننده ساده و بارگذاری وبشل و سایر ابزارهای هک و نفوذ، ابزار Cobalt Strike را بارگذاری میکنند که یک ابزار دسترسی از راه دور تجاری است و طبق آمارها یکی از ابزارهای محبوب در میان گروههای APT است.

ابزارها و روشها

فعالیتهای گروه Earth Longzhi براساس بازه زمانی و ابزارهای مورد استفاده به دو کمپین طبقهبندی میشود که در ادامه جزییات هر یک بیان میشود.

کمپین شماره یک: اردیبهشت ۱۳۹۹ الی بهمن ۱۴۰۰

در این بازه زمانی، مهاجمان از یک بارگذارکننده Cobalt Strike سفارشی استفاده کردهاند که محققان Trend Micro آن را Symatic نامیدند. مهمترین ویژگیهای فایل Symatic عبارت است از:

• دور زدن ابزارهای امنیتی از طریق حذف API hook در ntdll.dll و دریافت محتوای فایل ntdll.dll از دیسک و جایگزینی آن در فضای حافظه ntdll.dll.

• ایجاد یک پردازه جدید جهت انجام "Process Injection"

• تزریق محتوای رمزگشایی شده به پردازه ایجاد شده

در این کمپین، مهاجمان از یک مجموعه ابزارهای هک نیز استفاده میکنند که به صورت مجتمع و یکپارچه درآمده است. مهمترین قابلیتهای این ابزار عبارت است از:

• پروکسی Sock۵

• پویش کلمات عبور برای سرور Microsoft SQL از طریق دیکشنری موجود

• اسکن پورت

• تغییر مشخصات زمانی فایل هدف

• اجرای دستور از طریق SQLExecDirect

• جمعآوری اطلاعات در مورد درایورهای محلی یا راه دور

• غیرفعال کردن مکانیزم Windows File Protection

• و ...

کمپین شماره دو: مرداد ۱۴۰۰ الی خرداد ۱۴۰۱

چند ماه پس از اتمام کمپین شماره یک، فعالیتهای این گروه مجددا آغاز میشود و در حملات جدید از ابزارهای متنوعتری استفاده میشود. در این بازه زمانی از چندین ابزار مختلف جهت بارگذاری Cobalt Strike بکار رفته که هریک از الگوریتمهای متفاوتی برای رمزگشایی پیلود استفاده میکنند. در جدول زیر نام این ابزارها به همراه توصیفی از مشخصات آنها ارائه شده است.

علاوه بر این، مهاجم از ابزار Mimikatz سفارشی سازی شده برای رسیدن به اهداف خود استفاده میکند. یکی دیگر از ویژگیهای این کمپین، غیرفعال کردن محصولات امنیتی و جلوگیری از شناسایی توسط آنهاست. برای این امر از دو ابزار به نامهای ProcBurner و AVBurner استفاده شده است. هر دو ابزار از اکسپلویت آسیبپذیری(CVE-۲۰۱۹-۱۶۰۹۸) موجود در درایور (RTCore۶۴.sys) جهت تغییر در مولفه کرنل استفاده میکنند. این آسیبپذیری به کاربر احراز هویت شده امکان خواندن/نوشتن در هر فضای آدرس (شامل فضای کرنل) را میدهد. ابزار ProcBurner ابتدا نسخه سیستم عامل را تشخیص میدهد و بر اساس آن عملیات مورد نظر را انجام میدهد. این ابزار نسخههای سیستم عامل زیر را پشتیبانی میکند:

• Windows ۷ SP۱

• Windows Server ۲۰۰۸ R۲ SP۱

• Windows ۸.۱

• Windows Server ۲۰۱۲ R۲

• Windows ۱۰ ۱۶۰۷, ۱۸۰۹, ۲۰H۲, ۲۱H۱

• Windows Server ۲۰۱۸ ۱۸۰۹

• Windows ۱۱ ۲۱H۲, ۲۲۴۴۹, ۲۲۵۲۳, ۲۲۵۵۷

• Windows Server ۲۰۰۸ R۲ SP۱

• Windows ۸.۱

• Windows Server ۲۰۱۲ R۲

• Windows ۱۰ ۱۶۰۷, ۱۸۰۹, ۲۰H۲, ۲۱H۱

• Windows Server ۲۰۱۸ ۱۸۰۹

• Windows ۱۱ ۲۱H۲, ۲۲۴۴۹, ۲۲۵۲۳, ۲۲۵۵۷

جمعبندی

بررسیها نشان میدهد که فعالیت گروه Earth Longzhi در حال گسترش است و در حال بروزرسانی و توسعه ابزارهای خود هستند. در حملات اخیر تعدادی شاخص شناسایی، استخراج شده که توصیه میشود مسئولین حوزه IT در سازمانها بمنظور مقابله با این تهدید در سامانههای دفاعی خود تعبیه کنند.

شاخصهای شناسایی در سطح شبکه

• ۴۷.۱۰۸.۱۷۳.۸۸

• www.affice۳۶۶.com

• www.vietsovspeedtest.com

• c.ymvh۸w۵.xyz

• ۱۳۹.۱۸۰.۱۳۸.۲۲۶

• www.affice۳۶۶.com

• www.vietsovspeedtest.com

• c.ymvh۸w۵.xyz

• ۱۳۹.۱۸۰.۱۳۸.۲۲۶

شاخصهای شناسایی در سطح شبکه

کد مطلب : 19932

https://aftana.ir/vdcdxn0f.yt0ns6a22y.htmlaftana.ir/vdcdxn0f.yt0ns6a22y.html