اختصاصی افتانا: هکرها با سوء استفاده از باگ جدید ویامور موج جدید حملات باجافزاری برای هدف گرفتن سرورهای ESXi را شکل دادند.

به گزارش افتانا به نقل از هکر نیوز، هایپروایزرهای VMware ESXi هدف موج جدیدی از حملات هستند که برای استقرار

باجافزار روی سیستمهای در معرض خطر طراحی شدهاند.

تیم واکنش سریع رایانهای (CERT) فرانسه اعلام کرد: به نظر میرسد این کمپینهای حمله از یک آسیبپذیری با کد شناسایی CVE-2021-21974 سوء استفاده میکنند که یک وصله برای آن از ۲۳ فوریه ۲۰۲۱ در دسترس است.

ویامور (VMware) در هشدار خود که در آن زمان منتشر شد، این مشکل را به عنوان یک آسیبپذیری OpenSLP heap-overflow توصیف کرد که میتواند منجر به اجرای کد دلخواه شود.

این شرکت ارائهدهنده خدمات مجازیسازی خاطرنشان کرد: یک عامل مخرب ساکن در همان بخش شبکه ESXi که به پورت ۴۲۷ دسترسی دارد، ممکن است بتواند مشکل سرریز انبوه (heap-overflow) را در سرویس OpenSLP ایجاد کند که منجر به اجرای کد از راه دور میشود.

ارائه دهنده خدمات ابری فرانسوی OVHcloud گفت که این حملات در سطح جهانی با تمرکز ویژه بر اروپا شناسایی میشوند. گمان میرود که این نفوذها مربوط به یک نوع باجافزار جدید مبتنی بر Rust به نام نوادا باشد که در دسامبر ۲۰۲۲ در صحنه ظاهر شد.

از دیگر خانوادههای باجافزاری که در ماههای اخیر از Rust استقبال کردهاند، میتوان به BlackCat،

Hive، Luna، Nokoyawa، RansomExx و Agenda اشاره کرد.

رسانه ریسکیوریتی ماه گذشته گفت: مهاجمان از هر دو وابسته روسی و انگلیسی زبان دعوت میکنند تا با تعداد زیادی از کارگزاران دسترسی اولیه (IAB) در وب تاریک همکاری کنند.

قابل ذکر است، گروهی که پشت باجافزار نوادا قرار دارد، دسترسی به خطر افتاده را نیز توسط خودشان خریداری میکنند، این گروه یک تیم اختصاصی برای پس از بهرهبرداری و برای انجام نفوذ شبکه به اهداف مورد نظر دارد.

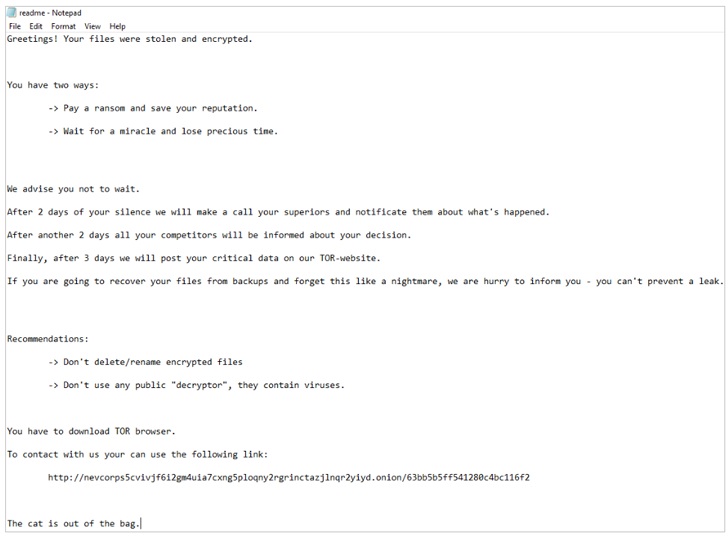

با این حال، رسانه بلیپینگ کامپیوتر گزارش میدهد که یادداشتهای باجگیری که در حملات مشاهده میشود، هیچ شباهتی به باجافزار نوادا ندارند و اضافه میکند که این نوع باج تحت نام ESXiArgs ردیابی میشود.

به کاربران توصیه می شود برنامه خود را برای کاهش تهدیدات احتمالی و همچنین محدود کردن دسترسی به سرویس OpenSLP به آدرسهای آیپی قابل اعتماد به آخرین نسخه ESXi ارتقا دهند.

شرکت OVHcloud در آخر هفته تأیید کرد که حملات باجافزار از یک آسیبپذیری در OpenSLP به عنوان یک بردار سازش اولیه استفاده کرده است. با این حال، این شرکت گفت که نمیتواند تأیید کند که آیا در این مرحله از CVE-2021-21974 سوء استفاده شده است یا خیر. همچنین تکرار کرد که هیچ مدرکی دال بر ارتباط این نفوذها با باجافزار نوادا پیدا نکرده است.

منبع:

Hacker News

دریافت صفحه با کد QR

دریافت صفحه با کد QR