برخی تنظیمات امنیتی معمول، مهم و كلیدی وجود دارند كه اغلب بهطور كلی مورد توجه قرار نگرفته یا اینكه به درستی تنظیم نمیگردند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، در این مقاله به این تنظیمات خواهیم پرداخت.

ضعف خط مشی كلمات عبور

اغلب سازمانها به كارمندان خود اجازه میدهند كه از كلمات عبور ضعیف استفاده كنند. نیازمندیهای كلمات عبور كه مایكروسافت برای اكتیو دایركتوری به شكل پیشفرض تنظیم كرده است، از كیفیت مناسبی برخوردار نیست. البته داشتن یك كلمه عبور ضعیف قطعاً بهتر از نداشتن كلمه عبور است، ولی با تكنولوژیهای موجود، برتری این وضعیت نسبت به وضعیت بدون كلمه عبور چندان قابل توجه نیست.

ابزارهایی مانند L۰phtCrack، Cain و ابزارهای دیگر میتوانند كلمات عبور ضعیف و نسخه درهمسازی شده آنها را به سرعت بشكنند. با استفاده از تكنولوژیهای دیگری مانند جداول RainBow و حملات دیكشنری، این ابزارها بینهایت دقیق و كامل عمل خواهند كرد.

باید اطمینان حاصل كرد كه كلمات عبور ایجاد شده و در برابر تمامی تكنولوژیهای مختلف، تست شدهاند. كلمات عبور به شكل ایدهآل باید از حداقل ۱۵ كاراكتر تشكیل شده باشند. یك راه برای كمك به رسیدن به این منظور، استفاده از عبارات عبور است. در زیر مثالهایی از عبارات عبور را مشاهده میكنید:

I love my doll Hercules.

Honesty is the best policy.

عبارات فوق بیش از ۱۵ كاراكتر بوده و به خاطر سپردن و تایپ آنها نیز راحتتر از كلمات عبور معمول است.

پیكربندی نامناسب خط مشی كلمات عبور

هنوز شركتها و مدیران شبكهای وجود دارند كه خط مشی كلمات عبور اكتیو دایركتوری را بهطور كامل درك نمیكنند. از سال ۲۰۰۰ و بهطور دقیقتر با عرضه ویندوز ۲۰۰۰، خط مشی كلمات عبور برای كاربران دامنه یكسان بوده است. بهطور پیشفرض خط مشی كلمات عبور در خط مشی دامنه پیشفرض (Default Domain Policy) تعریف شده است.

تعریف مجدد تمام یا بخشی از تنظیمات خط مشی كلمات عبور در یك GPO متفاوت ممكن است. اما آن GPO باید با دامنه مرتبط باشد و اولویت بیشتری نسبت به خط مشی دامنه پیشفرض داشته باشد. پس از انجام این تنظیمات، GPO جدید، خط مشی كلمات عبور اصلی را در مورد تنظیمات جدید تحت الشعاع قرار خواهد داد.

اما باید توجه داشت كه كنترل كلمات عبور محدود در یك OU برای یك GPO لینك شده به آن OU ممكن نیست. اولاً تنها راه كنترل خط مشی كلمات عبور برای كاربران دامنه، یك GPO لینك شده به دامنه است. ثانیاً مجموعه تنظیمات خط مشی كلمات عبور، فقط كامپیوترها را تحت تأثیر قرار خواهد داد و نه كابران را.

تنظیمات مربوط به دسترسی ناشناس

۴ تنظیم Anonymous كلیدی وجود دارند كه باید برای مسدود كردن دسترسی ناشناس، پیكربندی گردند. روش ایجاد ارتباطات ناشناس و اینكه هر نوع دسترسی چه مجوزی را صادر میكند، با این تنظیمات در ارتباط است. مایكروسافت اغلب تنظیمات را بهخوبی انجام داده است، اما لازم است كه تمامی تنظیمات به درستی انجام گیرند.

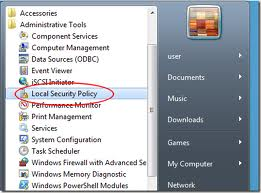

حتی با یك دامنه ویندوز سرور ۲۰۱۲ تازه نصب شده نیز، تمامی تنظیمات در خط مشی گروهی (Group Policy) تعریف نمیشوند. تنظیماتی كه نیاز به پیكربندی دارند در شكل زیر فهرست شدهاند.

همانطور كه در این شكل مشاهده میكنید، فقط یكی از چهار تنظیم در یك GPO از اكتیو دایركتوری تعریف شده است. این استفاده مناسبی از خط مشی گروهی نیست و نیاز به پیكربندی مناسب در دامنه اكتیو دایركتوری دارد.

این تنظیمات باید بهصورت زیر پیكربندی گردند:

Network access: Allow anonymous SID/Name translation – Disabled

Network access: Do not allow anonymous enumeration of SAM accounts – Enabled

Network access: Do not allow anonymous enumeration of SAM accounts and Shares – Enabled

Network access: Let Everyone permissions apply to anonymous users – Disabled

درست است كه سه تنظیم از چهار تنظیم یاد شده صحیح هستند. اما دو نكته در اینجا وجود دارد. نخست اینكه تمامی چهار تنظیم باید صحیح باشند. دوم اینكه تمامی تنظیمات باید از یك GPO در اكتیو دایركتوری پیكربندی شوند و نه فقط یك تنظیم.

كنترل حساب كاربری (UAC)

UAC نخستین بار در ویندوز ویستا عرضه شد. این تكنولوژی نباید نادیده گرفته شود، بلكه كاركرد آن و چگونگی پیكربندی صحیح آن باید در نظر گرفته شود.

اطمینان حاصل كنید كه UAC فعال بوده و به درستی پیكربندی شده است. نحوه مناسب پیكربندی UAC در شكل زیر كه مربوط به یك سیستم ویندوز ۷ است نمایش داده شده است.

خلاصه

بسیاری میگویند كه ویندوز یك سیستم عامل امن نیست كه البته این موضوع صحیح نیست. مهم این است كه تنظیمات و پیكربندیهای امنیتی صحیح در مورد آن اعمال گردد.

امنیت Windows Active Directory شما و پایداری آن، وابسته به امنیتی است كه بر روی كنترل كنندههای دامنه، سرورها و دسكتاپها پیكربندی میكنید. با توجه به اینكه كلمه عبور مهمترین راه ورودی كامپیوتر است، امنیت كلمات عبور میتواند امنیت كلی سیستم و شبكه را تحت تأثیر قرار دهد.

دسترسی ناشناس، كلید ورودی به یك شبكه ویندوز است. چرا كه فقط كافی است كه مهاجم دسترسی به شبكه داشته باشد تا بتواند از آسیبپذیری سوء استفاده نماید.

تمامی تنظیمات بر روی تمامی كنترل كنندههای دامنه، سرورها و دسكتاپها باید ۱۰۰% صحیح باشد. حتی اگر فقط یك سیستم مجوز دسترسی ناشناس را صادر كرده باشد، میتواند باعث دسترسی غیرمجاز و حمله بر روی شبكه گردد.

اگرچه UAC تكنولوژی چندان محبوبی نیست، ولی فواید امنیتی آن قابل توجه است.