DPI یک راهکار امنیتی است که برای تامین امنیت سامانههای کنترل صنعتی و SCADA استفاده میشود.

۰

منبع : ICSdefender

DPI یک راهکار امنیتی است که برای تامین امنیت سامانههای کنترل صنعتی و SCADA استفاده میشود.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، دنیای تولید، انرژی، صنعت و زیرساختهای حملونقل در حال حاضر در مواجه با تهدیدی خطیر هستند. بسترها و سامانههای این زیرساختها هماکنون از محصولات و پروتکلهای کنترل صنعتی و SCADA استفاده میکنند. بسیاری از این محصولات سالها پیش و بدون در نظر گرفتن بحث امنیت در حین طراحی آنها ساخته و روانه بازار شدهاند. با این حال صنعت همچنان پذیرای پروتکلها و فناوریهای شبکه جدید نظیر اترنت و TCP/IP است. استفاده از راهکارهای فناوری اطلاعات به شرکتها و سازمانها امکان کارآمدی اقتصادی بهینهتر و پیادهسازی سریعتر روشهای کسبوکار را میدهد. از سوی دیگر دسترسی به اطلاعات سازمان را در سراسر سازمان و واحدهای تولیدی سهولت میبخشد.

در کنار بهکارگیری فناوریهای رایانهای و مزایای آن در صنعت به منظور بهبود کارایی، امنیت بهطرز قابل توجهی به خطر میافتد و امکان افشای سامانههای کنترل در برابر تهدیدات خارجی افزایش مییابد. تهدیداتی چون کرمها، ویروسها و حمله هکرها.

نزدیک به ۲۰ سال از بهکارگیری سامانههای کنترل صنعتی و استفاده از تجهیزات و پروتکلهای کنترل صنعتی و SCADA امن به صورت فراگیر میگذرد. این فاصله زیاد بین زمان بهکارگیری و امنسازی، باعث شده تا میلیونها سامانه کنترل در سراسر جهان در معرض حمله هکرهای خبره و باتجربه قرار داشتهباشد. اگر یک هکر یا کرم بتواند به یک سامانه کنترل صنعتی دسترسی داشتهباشد، خواهدتوانست با بهرهبرداری از آسیبپذیری پروتک بسیاری از کنترلگرهای صنعتی را از کار انداخته یا خراب کند. برای حل این مشکل چند راهکار موجود است. این راهکارها عبارتند از: رمز نگاری یا Encryption، احراز هویت یا Authentication، اصلاح و تغییر استانداردهای ODVA

در اینجا راهکاری ویژهای به نام بازبینی عمیق بسته (DPI) را برای امنیت سامانههای کنترل صنعتی معرفی میکنیم. هدف از تهيه اين سند آشنایی با فناوری بازبینی عمقی بسته و بهکارگیری از آن در سامانهها و دیوار آتشهای صنعتی است.

معرفی بازبینی عمیق بسته یا DPI

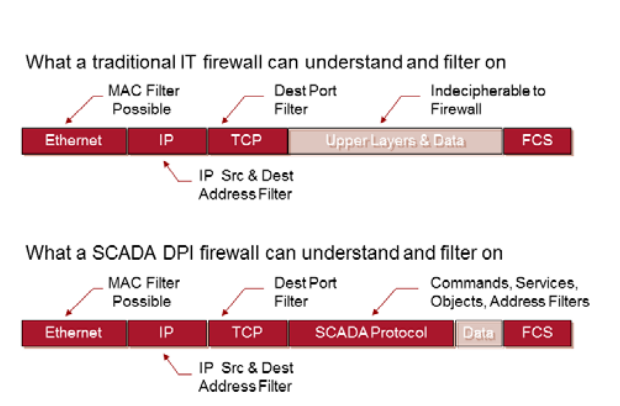

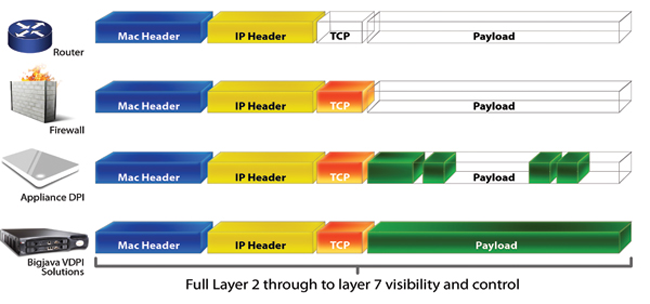

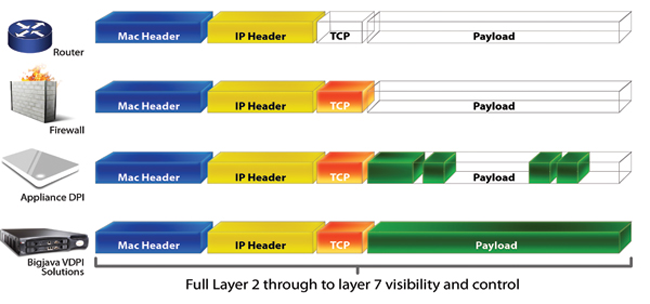

بازبینی عمیق بسته یکی از شیوههای پیشرفته فیلترینگ بستهها در شبکه است. این تکنیک در لایه کاربردی (لایه ۷) از مدل مرجع OSI عمل میکند. بهرهگیری از بازبینی عمیق بسته این امکان پیداکردن، شناسایی، دستهبندی، مسیردهی مجدد یا مسدود کردن بستهها براساس معیار داده بسته یا کدهای payload را فراهم میآورد. در روشهای فیلترینگ معمول، تنها سرآیند بستهها بازبینی میشود که قسمت payload بستهها در آن قابل بازبینی و شناسایی نیست.

با استفاده از تکنیک بازبینی عمیق بسته، ارائهدهندگان خدمات ارتباطی میتوانند منابع خود را به جریان ترافیک خاص اختصاص دهند. برای مثال بستههای پیام دارای برچسب پراهمیت اولویت بالاتری نسبت به بستههای دارای برچسب کماهمیت برای گشتوگذار در اینترنت دارند.

استفاده از تکنیک بازبینی عمیق بسته در ابتدا در دیوار آتشهای تجاری مطرح شد. مزایای این روش باعث بهکارگیری آن در کاربردیهای دیگری نیز شد. تا جایی جای خود را در بین دیوار آتشهای صنعتی امروزی نیز باز کردهاست. شیوههای بازبینی عمیق بسته دارای ابعاد کارکرد بالقوهای است که در زیر تشریح شدهاست.

استفاده از تکنیک بازبینی عمیق بسته در ابتدا در دیوار آتشهای تجاری مطرح شد. مزایای این روش باعث بهکارگیری آن در کاربردیهای دیگری نیز شد. تا جایی جای خود را در بین دیوار آتشهای صنعتی امروزی نیز باز کردهاست. شیوههای بازبینی عمیق بسته دارای ابعاد کارکرد بالقوهای است که در زیر تشریح شدهاست.

امنیت شبکه: قابلیت بازبینی عمقی بسته در بررسی جریان دادهها در سطوح بالا از ورود یا خروج ویروسها و نرمافزارهای جاسوسی از شبکه جلوگیری میکند.

دسترسی شبکه: بازبینی عمقی بسته شرایط را برای سادهتر شدن اعمال قواعد دسترسی به شبکه فراهم میآورد.

امکان اجرای تفاهمنامه سطح خدمات: ارائهدهندگان سرویسهای اینترنتی میتوانند از DPI بهمنظور اطمینان از استفاده درست از سرویسها و اعمال خطمشیهای مصوب، بهرهمند شوند، به عنوان مثال با استفاده از DPI، محتوای غیرمجاز یا استفاده غیرمتعارف از پهنای باند را شناسایی و موقعیتیابی کنند.

کیفیت خدمات: اداره ترافیک شبکه نظیربهنظیر برای فراهمکنندگان سرویس اینترنت کار دشواری است. DPI به مراکز سرویسکننده امکان کنترل ترافیک و اختصاص پهنای باند را بهصورت مجتمع فراهم میآورد.

سرویس بهینه: DPI با فراهمآوردن امکان ایجاد طرحهای خدماتدهی مختلف برای ارائهدهندگان سرویس، امکان پرداخت بهازای حجم پهنای باند و اولویت ترافیکی را برای کاربران فراهم میآورد.

اجرای قوانین حقوق دیجیتال: فناوری DPI قابلیت فیلترینگ ترافیک و حذف موارد دارای حق کپیرایت را دارد. در این راستا فشارهای زیادی بر ارائهدهندگان سرویس اینترنت از سوی صنایعی همچون فیلم و موسیقی برای جلوگیری از انتشار موارد دارای کپیرایت وجود دارد.

کاربردهای بالا همگی بهطور بالقوه قابلیت ایجاد محیط مناسبتر برای استفاده کاربران از اینترنت را به ارمغان میآورد؛ لذا بهکارگیری روزافزون از این فناوری در آینده پیشبینی میشود. برای درک بهتر مبحث تکنیک DPI دانستن برخی مقدمات مربوط به دیوار آتش لازم است.

دیوارهای آتش

در ابتدا باید دانست دیوار آتشهای سنتی چگونه کار میکند. یک دیوار آتش یک تجهیز است که ترافیک ورودی در شبکه و بین شبکهها را پایش و کنترل میکند. دیوار آتش این کار را با ضبط کردن ترافیک عبوری و مقایسه آن با مجموعهای از قواعد از پیش تعریفشده (به نام لیستهای کنترل دسترسی) انجام میدهد. هر پیامی که با قواعد تعریفشده در لیست کنترل دسترسی دیوار آتش تطابق نداشتهباشد دور انداختهمیشود. دیوار آتشهای سنتی به لیست کنترل دسترسی امکان بررسی سه فیلد اصلی را در پیام میدهند:

- آدرس آیپی رایانهای که ارسالکننده پیام است- آدرس IP مبدا

- آدرس آدرس رایانهای که دریافتکننده پیام است- آدرس IP مقصد

- پروتکل لایه بالایی در فیلد شماره درگاه مقصد در فریم IP

پروتکل لایه بالاتر که فریم آیپی را دریافت میکند در فیلد شماره پورت مقصد تعریف میشود. شماره پورت مقصد، یک درگاه فیزیکی مانند پورت اترنت نیست، بلکه درگاههای مجازی خاصی هستند که در هر پیام TCP و UDP برای شناسایی برنامه استفادهکننده از پیام در بستهها گنجانده میشود. برای مثال، Modbus/TCP از درگاه ۵۰۲ و HTTP از شماره پورت ۸۰ استفاده میکند. این اعداد طبق نظارت نهاد اختصاص شمارههای اینترنتی (IANA) ثبتشده و بهندرت تغییر دادهمیشوند.

با توجه به موارد فوق، فرض کنید میخواهید ترافیک وب (ترافیک HTTP) تنها امکان ارسال از یک کاربر با آدرس ۱۹۲.۱۶۸.۱.۱۰ به یک سرور وب با آدرس ۱۹۲.۱۶۸.۱.۲۰ داشتهباشد. برای این کار باید یک قاعده کنترل لیست دسترسی بهصورت زیر بنویسید:

شما باید این قاعده لیست کنترل دسترسی را به دیوار آتش اضافه کنید تا زمانی که سه معیار تعریفشده در دستور فوق تامین شوند پیامها اجازه عبور دارند. در صورتیکه بخواهید تمام ترافیک Modbus عبوری از دیوار آتش مسدود شود، کافی است یک قاعده تعریف کنید که بستههای حاوی شماره پورت مقصد ۵۰۲ را مسدود کند.

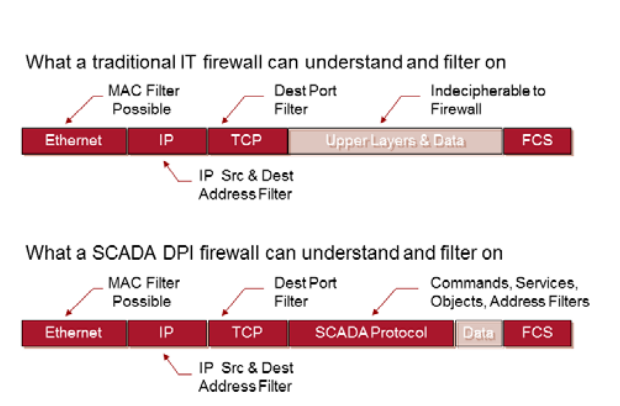

مشکل پروتکلهای سامانههای کنترل صنعتی و SCADA

مشکل پروتکلهای صنعتی استفاده از یک الگوی ساده و غیر قابل انعطاف (اصطلاحاً Sharp) است. در پروتکلهای صنعتی شما اجازه استفاده از یک پروتکل معین را میدهید و یا اینکه کلاً استفاده از آن را مسدود میکنید. در ساختار حاضر کنترل Fine-grained پروتکل غیرممکن است. علت این امر بد این است که پروتکلهای صنعتی و SCADA در ساختار خود هیچگونه قابلیت دانهبندی یا granularity ندارند. از اینرو قابلیت fine-grain در پروتکلهای SCADA تقریبا غیرممکن است. از دیدگاه شماره درگاه، یک پیام خواندن داده، دقیقا مشابه یک پیام بهروزرسانی سفتافزار در نظر گرفتهمیشود. درنتیجه زمانی که اجازه پیامهای خواندن داده را از یک HMI به یک PLC را میدهید ناچار به دادن مجوز عبور پیامهای برنامهنویسی از دیوار آتش سنتی نیز هستید. این یک مسئله امنیتی جدی است. در بهار سال ۲۰۰۹ میلادی یکی از آژانسهای دولتی ایالات متحده امریکا گزارشی از شرکتها و بنگاههای فعال در حوزه انرژی منتشر کرد که بیان میکرد: یک آسیبپذیری در فرایند بهروزرسانی سفتافزار سامانههای کنترل مورد استفاده در منابع کلیدی و زیرساختهای حیاتی (CIKR) شناسایی و تصدیق شدهاست. به منظور حفاظت از منابع کلیدی، زیرساختهای حیاتی و پایگاههای کاربران به توسعه یک طرح کاهش مخاطره نیاز است. مراحل کاهش آسیبپذیریهای سفتافزار شامل مسدود کردن سفتافزار شبکه و بهروزرسانی قواعد دیوار آتش است.

دیوار آتشهای کنونی موجود در بازار رایانه و فناوری اطلاعات قادر به ایجاد تمایز بین دستورات SCADA نیستند، از این رو مسدود کردن بستههای بهروزرسانی سفتافزار شبکه توسط قواعد دیوار آتش منجر به انسداد تمامی ترافیک SCADA خواهدشد. از آنجا که جریان قابل اطمینان ترافیک SCADA برای تاسیسات صنعتی حیاتی به شمار میآید، بسیاری از شرکتها و سازمانها اجازه عبور هر نوع ترافیکی را داده و امنیت را به دست اقبال میسپارند.

راهکار DPI برای امنیت SCADA

با توجه به موارد اشاره شده فوق، دیوار آتشها نیازمند تحلیل دقیقتر و کاوش جزئیتری در پروتکلهاست. این امر مستلزم ادراک بیشتری از چگونگی عملکرد پروتکلهای صنعتی است، یعنی دقیقا همان کاری که تکنیک بازبینی عمیق بسته یا Deep Packet Inspection انجام میدهد. پس از اینکه قواعد دیوار آتش سنتی اعمال میشوند، دیوار آتش محتوای بستههای پیغام مورد بررسی قرار میگیرند و قواعد جزئیتری اعمال میشود.

بهطور مثال یک دیوار آتش ModBus مجهز به فناوری بازبینی عمیق بسته (مانند Honeywell Modbus Read-only Firewall) با بررسی پیغامهای Modbus پیغامهای read و write را بررسی کرده و سپس پیغامهای write را مسدود میکند. دیوار آتشهای نوع DPI همچنین میتوانند Sanity Check ترافیک را بهمنظور پیغامهای با فرمت مناسب یا رفتارهای غیرمتعارف (مانند دریافت ۱۰۰۰ پاسخ در ازای ارسال یک پیغام درخواست) را انجام دهد. این نوع از پیغامهای نامتعارف در پاسخ به بستههای درخواست میتواند نشانگر تلاش یک هکر برای از کار انداختن PLC باشد و باید مسدود شود.

امنیت SCADA در عمل با استفاده از بازبینی عمیق بسته

کنترل ریز دانه ترافیک سامانههای کنترل صنعتی و SCADA میتواند به طرز قابل ملاحظهای موجب افزایش امنیت و قابلیت اطمینان یک سیستم شود. به عنوان مثال یک شرکت مدیریت خطوط دریایی را در نظر بگیرید. این شرکت از PLC های برند اشنایدر در تمامی قفلها و پلهای کنترلی برای تضمین ایمنی ترافیک حملونقل و ماشینها استفاده میکند. در چنین شرایطی اطمینان از اینکه این PLCها قابل دستکاری نیستند از هر دو منظر نقلوانتقال دریایی و مسافرت عمومی بسیار حیاتی است. مشکلی در این سناریو شرکت با آن روبروست، تعدادی رایانه است که برای تبادل داده نیازمند دسترسی مداوم به PLC ها دارند. از طرفی تنها رایانههای ویژهای باید بتوانند اجازه ارسال فرمان و تغییر در عملیات تهجیزات را داشتهباشند. استفاده از روشهای قدیمی اعمال گذرواژه با راهکارهای دیوار آتش قدیمی علت عدم تامین کنترل ریز دانه لازم، مورد اطمینان نیستند.

راهکار پیشنهادی در چنین سناریویی براساس استفاده از دیوار آتش مبتنی بر DPI برای کنترل ترافیک بر روی PLC هاست. در این راهکار تنها به پیغامهای Read اجازه رسیدن به PLC ها داده میشود (به جز تعداد اندکی رایانه خاص و دارای امنیت بالا). تمامی فرامین و دستورات برنامهنویسی مدباس مسدود شده و فقط مهندسان درون سایت قادر به اعمال این دستورات هستند.

مهاجرت از دیوار آتش قدیمی به DPI برای امنیت SCADA

ایجاد امنیت با بهکارگیری روش ساده مسدودسازی یا مجوزر عبور دادن به کل کلاسهای پروتکل در شبکه برای عملیات سامانههای کنترل و SCADA نوین امروزی کافی نیست. پروتکلهایی که سامانههای کنونی در حال استفاده از آنها هستند بسیار قدرتمند و در عین حال بسیار ناامن است. اکنون زمانی است که باید با مورد توجه قرار دادن فناوریهایی نظیر بازبینی عمیق بسته روشهایی برای دستیابی به سامانههایی ایمنتر و با اطمینانتر به کار گرفت.

دو نوع دیوار آتش دارای ویژگی بازبینی عمیق بسته برای سامانهها و شبکههای صنعتی عبارتاند از: دیوارآتش فقط-خواندنی مدباس Honeywell، دیوارآتش Schneider ConneXium Tofino Firewall

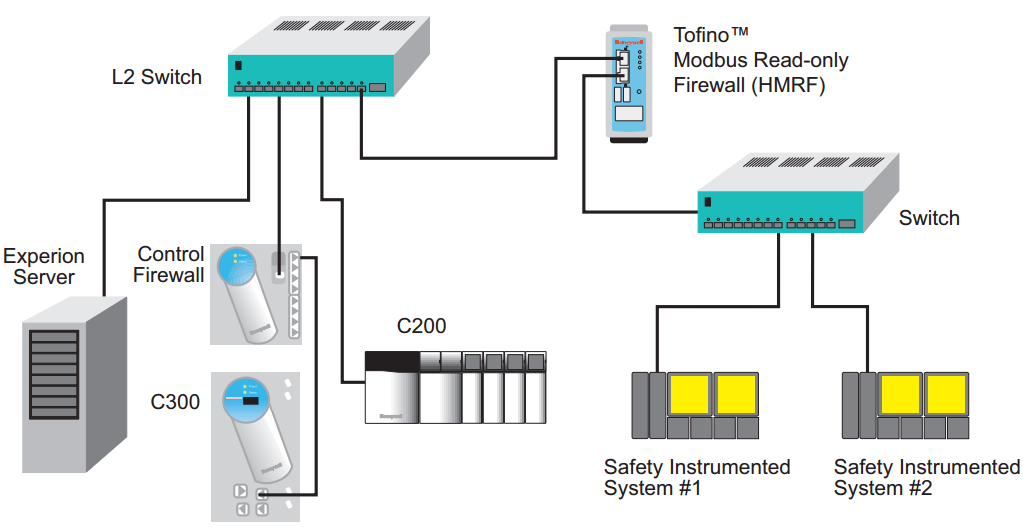

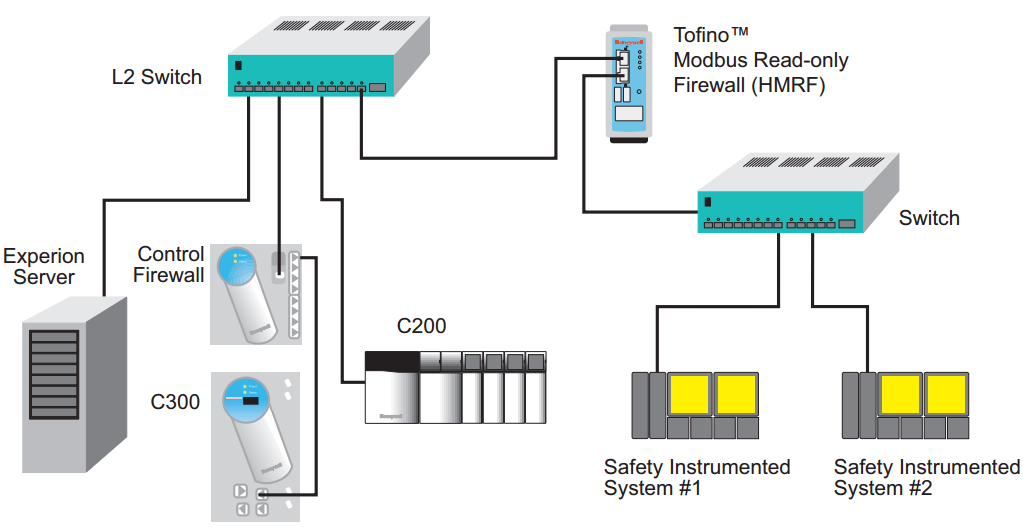

دیوار آتش Honeywell Modbus Read-only

شرکت Honeywell از پیشگامان استفاده از فناوری DPI برای سامانههای صنعتی است. دیوارآتش فقط-خواندنی مدباس این شرکت از در سال ۲۰۱۱ برای نخستین بار از فناوری بازبینی عمیق بسته توسعه یافته توسط tofino در محصول خود استفاده کرد. دیوار آتش فقط خواندنی این شرکت به منظور امنسازی سامانههای مجتمع امنیت طراحی و ساخته شدهاست. این دیوار آتش پیامهای شبکهای را که امکان ایجاد تغییر، برنامهریزی یا اعمال تنظیمات را در سامانههای حیاتی دارند، شناسایی و مسدود میکند. این دیوار آتش یک لایه محافظتی افزونه در برابر ترافیک مخرب و ناخواسته ایجاد کرده و درنتیجه موجب افزایش امنیت شبکه، قابلیت اطمینان و کارایی میشود.

سامانههای ایمنی ابزار دقیق نظیر سامانه مدیریت ایمنی Honeywell آخرین لایه دفاعی در برابر حوادث و سانحههای مخاطره انگیز در فرایندهای صنعتی است. مثلا پالایش نفت و تولید انرژی ازجمله صنایع دارای مخاطرات بالا هستند. سامانههای ایمنی ابزار دقیق فرایندها را بهطور مداوم پایش کرده و در صورت مشاهده وضعیت غیرعادی کارخانه را به صورت امن خاموش میکنند. به علت نقش مهم این سامانهها در ایجاد امنیت و قابلیت اطمینان در عملیات، فرایندها و کارمندان، باید از هر نوع تهدید چه سهوی و چه عمدی در امان باشند.

دیوار آتش فقط خواندنی مدباس Honeywell اولین دیوار آتش موجود برای شبکههای صنعتی با پیکربندی ثابت از فناوری DPI استفاده میکند. این دیوار آتش توانایی کارکردن با پروتکلهای SCADA و مدباس را دارد. در این فناروی تمامی بستههای پیام در شبکه بررسی میشود و تنها به تعداد محدودی از دستورات فقط-خواندنی مدباس اجازه عبور و رسیدن به سامانه ایمنی دادهمیشود. این دستورات، دستورات امنی هستند که نمیتوانند بهوسیله بدافزارها مورد سوءاستفاده قرار بگیرند. مجموعه قواعد تنظیمشده به صورت ایستا در این دیوار آتش امکان دستکاری یا پیکربندی نادرست را غیرممکن میسازد و عملا تلاش مدیر شبکه صنعتی کارخانه را به مظور نگهداری دیوار آتش کاهش میدهد.

این محصول Plug-n-Protect بوده و بهطور پیشفرض پیکربندی شدهاست تا دیوار آتش به سادگی در محیط واقعی شبکه بین سامانه ایمنی و دیگر سامانههای کنترل قابل نصب باشد. برخلاف دیوار آتشهای فناوری اطلاعات که نیاز به افراد متخصص و خبره برای پیکربندی آنها است در این محصول نیاز به هیچگونه پیکربندی نیست و به مجرد اتصال به شبکه به فعالیت میپردازد. دیوار آتش فقط-خواندنی مدباس فقط مختص محصولات و سامانههای ایمنی Honeywell نیست. از این محصول میتوان در کنار سامانههای ایمنی دیگر برندها و سازندگان نیز استفاده کرد. نحوه استفاده از این محصول در یک شبکه صنعتی نمونه در شکل ۳ آمدهاست.

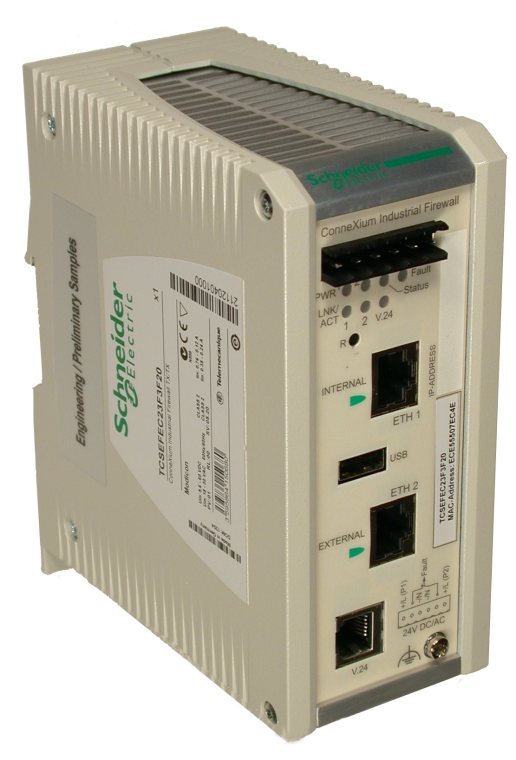

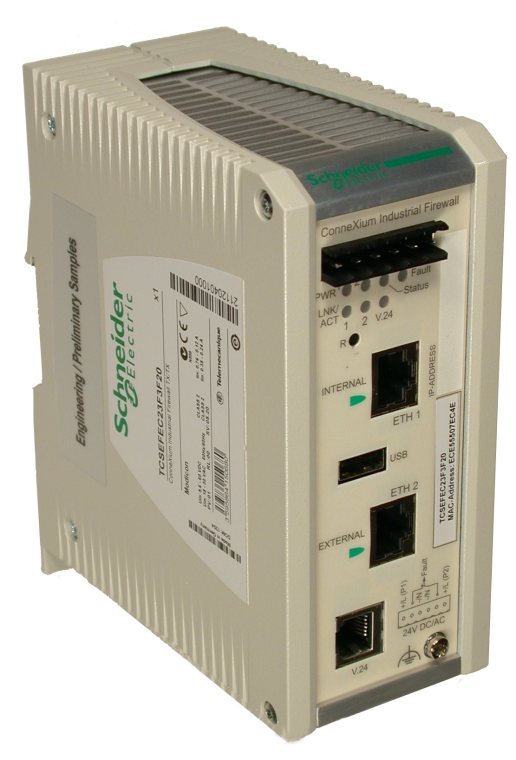

دیوار آتش Schneider ConneXium Tofino

دیوار آتش مبتنی بر راهکار DPI شرکت اشنایدر با نام ConneXium Tofino Firewall در سال ۲۰۱۲ عرضه شد. این محصول با پایش و بازبینی ترافیک شبکه عبوری از تجهیزات اتوماسیون و کنترل صنعتی اشنایدر، شبکه صنعتی را از طوفان ترافیک، پیغامهای نامتعارف و نفوذ مهاجمان محافظت میکند. علاوهبر آن امکان استفاده از آن در اعمال برخی رویههای کارخانهای وجود دارد. برای مثال، از این محصول میتوان در مسدود کردن امکان دستکاری تنظیمات یا برنامهنویسی کنترلرها که اشتباه در آنها موجب بروز هزینههای هنگفت میشود استفاده کرد.

هسته مرکزی عملکرد این ConneXium دیوار آتشی است که هریک از پیامهای شبکهای که از خود عبور میدهد بازرسی کرده و از ارسال شدن بستهها تنها از رایانههای مشخص به کنترلکنندههای حیاتی در شبکه اطمینان حاصل میکند. بدین طریق اقدامات نفوذ، بستههای معیوب و حتی طوفان بستههای ترافیک به طرز موثری پیشگیری میشود.

این محصول به نحوی طراحی شدهاست که بدون نیاز به تخصص بالا قابل استفاده است. قابلیت plug-n-Protect بودن و پیش پیکربندی شدن آن برای محصولات اتوماسیون صنعتی رایج، عدم نیاز به متخصصین و افراد خبره بهمنظور راهاندازی آن را موجب شدهاست. مجهز بودن ConneXium به فناوری که قابلیت شناسایی اشتباهات رایج در دیوار آتش و برطرف کردن آنها با تنها یک کلیک، از مزیتهای دیگر این محصول است.

محافظت پیشرفته از طریق فناوری DPI به کارگرفته شده در این دیوار آتش فراهم آمدهاست. در دیوار آتشهای سنتی تنها سرآیند بستههای شبکه TCP/IP بررسی میشد و سپس بر اساس این اطلاعات محدود نسبت به اجازه عبور یا مسدود کردن ترافیک تصمیمگیری میشد. در فناوری DPI به دیوارآتش اجازه دادهمیشود به عمق بستههای پروتکلهای سامانههای کنترل صنعتی و SCADA در لایه فوقانی TCP/IP رفته و عملیات بررسی را انجام دهد. با این عمل دیوار آتش نوع پروتکل مورد استفاده بستهها را دقیقا شناسایی میکند و نسبت به مسدود کردن یا اجازه عبور دادن بستهها تصمیم گیری بهتری انجام میدهد.

نسخه منتشر شده در سال ۲۰۱۲ میلادی ConneXium شامل قابلیت DPI برای پروتکل Modbus TCP است. در سال ۲۰۱۳ قابلیت DPI برای بررسی پروتکل EtherNet/IP نیز به این دیوارآتش اضافه شد. عملکردهای ویژهای که برای ارتباطات EtherNet/IP در این ابزار افزوده شد. شامل موارد زیر است:

- پشتیبانی از تمامی اشیا و سرویسهای پروتکلهای صنعتی رایج -CIP- به همراه عناصر رابط گرافیکی کاربر بر اساس ویژگیهای ODVA

- اعتبارسنجی سرآیند بستههای CIP و EtherNet/IP به منظور پیشگیری شیوههای رایج نفوذ، مانند حملات سرریز بافر.

- گنجاندن گزینه تنظیمات پیشرفته که به مهندسان اجازه تنظیم اشیا و سرویسها را بر اساس لیست از پیش تعیین شده میدهد.

دیوار آتش ConneXium با قابلیت حفاظت EtherNet/IP آخرین محصول ارائه شده در خانواده محصولات الکترونیکی ارتباطات و امنیتی شرکت اشنایدر است. این محصول در سال ۲۰۱۲ این محصول ارائه شده و قابلیت محافظت و رمزنگاری برای تاسیسات صنعتی ارائه میدهد.

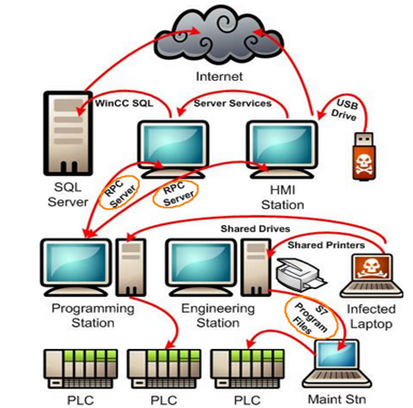

بدافزارهای جدید و لزوم استفاده از فناوری DPI

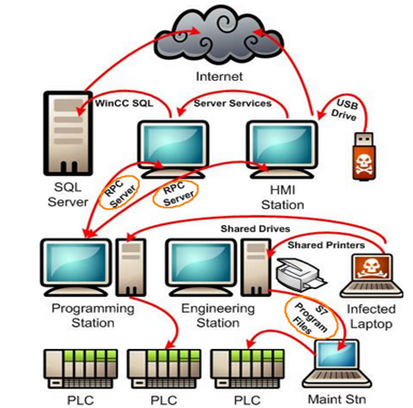

تا چند سال پیش از فناوری DPI به عنوان یک قابلیت اختیاری و یک مزیت اختیاری که داشتن آن خالی از لطف نیست یاد میشد؛ اما با پیدایش نسل جدید بدافزارها نظیر Stuxnet، Duqu و Conficker این قابلیت تبدیل به یک فناوری الزامی و ضروری شدهاست که برای داشتن سامانههای SCADA و کنترل صنعتی امن به آن نیاز است.

طراحان بدافزار امروزی بهخوبی میدانند که دیوار آتشها استفاده از پروتکلهای غیرمعلوم را فورا مسدود میکنند؛ لذا اغلب سعی بر استفاده از پروتکلهای رایجی همچون HTTP (پروتکل کاوشگر وب)، Modbus و MS-SQL (برای جستارهای پایگاه داده) دارند. طراحان کرمهای اینترنتی به عبور ترافیک بدخواه، ترافیک خود را درون پروتکلهای رایج شبکهای که حمله میکنند، قرار میدهند. به عنوان مثال بسیاری از بدافرازها ارتباطات خروجی خود را در پیغامهای HTTP عادی مخفی میکنند. در این باره استاکسنت یک نمونه بارز از این شیوه مخفیسازی است. در این بدافزار استفاده بسیار زیادی از پروتکل موسوم به RPC(Remote Procedure Call) برای هردو منظور آلودهسازی قربانیهای جدید و ارتباطات نظیر به نظیر (p2p) بین ماشینهای آلوده استفاده میکند.

اکنون RPC یک پروتکل ایدهآل برای حمله به سامانههای کنترل صنعتی و SCADA به شمار میآید. RPC برای انجام بسیاری از فرایندهای مشروع در سامانههای کنترل مدرن مورد استفاده قرار میگیرد. مثلا فناوری dominant industrial integration در OPC بر پایه DCOM است که به منظور فعالیت نیاز به اجازه عبور ترافیک RPC است. علاوهبر این سرورهای سامانههای کنترل و ایستگاههای کاری بهطور معمول به نحوی پیکربندی میشوند که امکان اشتراکگذاری فایلها یا چاپگرها را با استفاده از پروتکل SMB فراهم آورند. این پروتکل نیز بر بروی RPC فعالیت میکند. شاید مرتبطترین مثال در این نمونه تمامی سامانههای کنترل زیمنس PCS ۷ باشد که به طرز گستردهای از یک فناوری پیامرسانی اختصاصی بر پایه RPC استفاده میکند. در صورتی که شما مدیر شبکهای باشید که به Stuxnet آلوده است و در صورت پایش ترافیک شبکه تنها مقدار اندکی افزایش ترافیک RPC در مقایسه با حالت عادی را مشاهده میکنید. این افزایش تاچیز در ترافیک RPC در مقایسه با حالت عادی کار تشخیص آلوده شدن شبکه را دشوار میکند و به سختی موجب ایجاد هشدار شده و یا هشداری را موجب نمیشود.

حتی در صورتی که شما متوجه اشکال مشکوکی در شبکه شوید، به علت وجود دیوار آتش عادی احتمالا آن را نادیده میگیرد. در صورت مسدود کردن همه ترافیک RPC موجب خودالقایی انکار سرویس بر علیه کل شبکه صنعتی کارخانه خود خواهیدشد.

بدون ابزاری به منظور بررسی محتوای پیغامهای RPC و مسدود کردن ترافیک مشکوک مانند بازبینی عمیق بسته، کار مدیریت شبکه دشوار خواهدبود.

محدودیتهای استفاده از DPI

تکنولوژی DPI میتواند همانگونه که جلوی برخی از آسیبها را میگیرد باعث ایجاد آسیبپذیریهای جدید نیز شود. به عنوان مثال همانگونه که جلوی حملاتی مانند سرریز بافر، انکار سرویس و انواع خاصی از بدافزارهای مخرب را میگیرد میتواند راهی برای تسهیل همان حملات نیز باشد.

تکنولوژی DPI باعث پیچیدگی و سنگین شدن سیر حرکت دادهها در دیوار آتش و دیگر ابزارهای جانبی میشود و البته نباید فراموش کرد که خود این تکنولوژی نیاز بهروز نیز دارد.

تکنولوژی DPI میتواند باعث کند شدن سرعت رایانهها از طریق افزایش بار بر روی پردازنده شود. همین امر باعث میشود که بسیاری از مدیران شبکه از پذیرش این تکنولوژی در محیط شبکه خود سرباز زنند.

روش کارکرد DPI

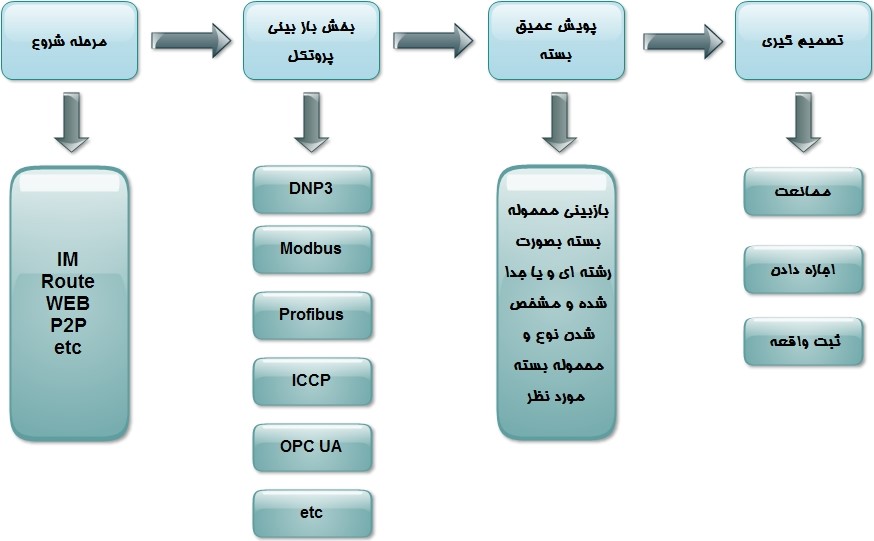

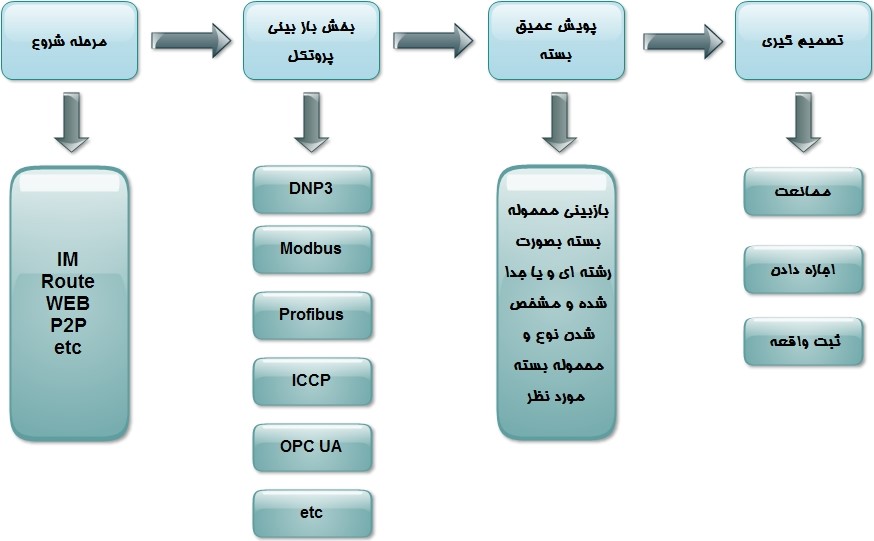

بازرسی عمیق بسته روش پیشرفتهای از فیلترینگ است که تابع لایه کاربردی از مدل مرجع OSI است. استفاده از DPI امکان پیدا کردن، شناسایی، طبقهبندی و تغییر مسیر بلوک دادهها و یا محموله بسته را ممکن میسازد و این قابلید در فیلترینگ بستههای معمولی امکانپذیر نمیباشد. البته شایان ذکر است که این قابلیت بیشتر برای جلوگیری از حملاتی مانند DOS و یا DDOS در فراهمکنندگان سرویس مورد استفاده قرار میگیرد.

تکنولوژی بازرسی عمیق بسته که در حال حاضر محبوبترین تکنولوژی تشخیص دادههای در ارتباطات نقطهبهنقطه است. اصل اساسی دستیابی به این روش استفاده از مخزن داده در سرآیند بسته در لایه کاربرد است. این مخزن محل نگهداری دادهها بهصورت رشتههای پیوسته و یا جدا شده است که با تجزیه و آشکار شدن توسط رجوع به کتابخانه دیوار آتش، نوع و محموله بسته مورد نظر در لایه هفتم مشخص خواهدشد.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، دنیای تولید، انرژی، صنعت و زیرساختهای حملونقل در حال حاضر در مواجه با تهدیدی خطیر هستند. بسترها و سامانههای این زیرساختها هماکنون از محصولات و پروتکلهای کنترل صنعتی و SCADA استفاده میکنند. بسیاری از این محصولات سالها پیش و بدون در نظر گرفتن بحث امنیت در حین طراحی آنها ساخته و روانه بازار شدهاند. با این حال صنعت همچنان پذیرای پروتکلها و فناوریهای شبکه جدید نظیر اترنت و TCP/IP است. استفاده از راهکارهای فناوری اطلاعات به شرکتها و سازمانها امکان کارآمدی اقتصادی بهینهتر و پیادهسازی سریعتر روشهای کسبوکار را میدهد. از سوی دیگر دسترسی به اطلاعات سازمان را در سراسر سازمان و واحدهای تولیدی سهولت میبخشد.

در کنار بهکارگیری فناوریهای رایانهای و مزایای آن در صنعت به منظور بهبود کارایی، امنیت بهطرز قابل توجهی به خطر میافتد و امکان افشای سامانههای کنترل در برابر تهدیدات خارجی افزایش مییابد. تهدیداتی چون کرمها، ویروسها و حمله هکرها.

نزدیک به ۲۰ سال از بهکارگیری سامانههای کنترل صنعتی و استفاده از تجهیزات و پروتکلهای کنترل صنعتی و SCADA امن به صورت فراگیر میگذرد. این فاصله زیاد بین زمان بهکارگیری و امنسازی، باعث شده تا میلیونها سامانه کنترل در سراسر جهان در معرض حمله هکرهای خبره و باتجربه قرار داشتهباشد. اگر یک هکر یا کرم بتواند به یک سامانه کنترل صنعتی دسترسی داشتهباشد، خواهدتوانست با بهرهبرداری از آسیبپذیری پروتک بسیاری از کنترلگرهای صنعتی را از کار انداخته یا خراب کند. برای حل این مشکل چند راهکار موجود است. این راهکارها عبارتند از: رمز نگاری یا Encryption، احراز هویت یا Authentication، اصلاح و تغییر استانداردهای ODVA

در اینجا راهکاری ویژهای به نام بازبینی عمیق بسته (DPI) را برای امنیت سامانههای کنترل صنعتی معرفی میکنیم. هدف از تهيه اين سند آشنایی با فناوری بازبینی عمقی بسته و بهکارگیری از آن در سامانهها و دیوار آتشهای صنعتی است.

معرفی بازبینی عمیق بسته یا DPI

بازبینی عمیق بسته یکی از شیوههای پیشرفته فیلترینگ بستهها در شبکه است. این تکنیک در لایه کاربردی (لایه ۷) از مدل مرجع OSI عمل میکند. بهرهگیری از بازبینی عمیق بسته این امکان پیداکردن، شناسایی، دستهبندی، مسیردهی مجدد یا مسدود کردن بستهها براساس معیار داده بسته یا کدهای payload را فراهم میآورد. در روشهای فیلترینگ معمول، تنها سرآیند بستهها بازبینی میشود که قسمت payload بستهها در آن قابل بازبینی و شناسایی نیست.

با استفاده از تکنیک بازبینی عمیق بسته، ارائهدهندگان خدمات ارتباطی میتوانند منابع خود را به جریان ترافیک خاص اختصاص دهند. برای مثال بستههای پیام دارای برچسب پراهمیت اولویت بالاتری نسبت به بستههای دارای برچسب کماهمیت برای گشتوگذار در اینترنت دارند.

شکل(۱): مقایسه بازبینی عمیق بسته با روش بازبینی سنتی

امنیت شبکه: قابلیت بازبینی عمقی بسته در بررسی جریان دادهها در سطوح بالا از ورود یا خروج ویروسها و نرمافزارهای جاسوسی از شبکه جلوگیری میکند.

دسترسی شبکه: بازبینی عمقی بسته شرایط را برای سادهتر شدن اعمال قواعد دسترسی به شبکه فراهم میآورد.

امکان اجرای تفاهمنامه سطح خدمات: ارائهدهندگان سرویسهای اینترنتی میتوانند از DPI بهمنظور اطمینان از استفاده درست از سرویسها و اعمال خطمشیهای مصوب، بهرهمند شوند، به عنوان مثال با استفاده از DPI، محتوای غیرمجاز یا استفاده غیرمتعارف از پهنای باند را شناسایی و موقعیتیابی کنند.

کیفیت خدمات: اداره ترافیک شبکه نظیربهنظیر برای فراهمکنندگان سرویس اینترنت کار دشواری است. DPI به مراکز سرویسکننده امکان کنترل ترافیک و اختصاص پهنای باند را بهصورت مجتمع فراهم میآورد.

سرویس بهینه: DPI با فراهمآوردن امکان ایجاد طرحهای خدماتدهی مختلف برای ارائهدهندگان سرویس، امکان پرداخت بهازای حجم پهنای باند و اولویت ترافیکی را برای کاربران فراهم میآورد.

اجرای قوانین حقوق دیجیتال: فناوری DPI قابلیت فیلترینگ ترافیک و حذف موارد دارای حق کپیرایت را دارد. در این راستا فشارهای زیادی بر ارائهدهندگان سرویس اینترنت از سوی صنایعی همچون فیلم و موسیقی برای جلوگیری از انتشار موارد دارای کپیرایت وجود دارد.

کاربردهای بالا همگی بهطور بالقوه قابلیت ایجاد محیط مناسبتر برای استفاده کاربران از اینترنت را به ارمغان میآورد؛ لذا بهکارگیری روزافزون از این فناوری در آینده پیشبینی میشود. برای درک بهتر مبحث تکنیک DPI دانستن برخی مقدمات مربوط به دیوار آتش لازم است.

دیوارهای آتش

در ابتدا باید دانست دیوار آتشهای سنتی چگونه کار میکند. یک دیوار آتش یک تجهیز است که ترافیک ورودی در شبکه و بین شبکهها را پایش و کنترل میکند. دیوار آتش این کار را با ضبط کردن ترافیک عبوری و مقایسه آن با مجموعهای از قواعد از پیش تعریفشده (به نام لیستهای کنترل دسترسی) انجام میدهد. هر پیامی که با قواعد تعریفشده در لیست کنترل دسترسی دیوار آتش تطابق نداشتهباشد دور انداختهمیشود. دیوار آتشهای سنتی به لیست کنترل دسترسی امکان بررسی سه فیلد اصلی را در پیام میدهند:

- آدرس آیپی رایانهای که ارسالکننده پیام است- آدرس IP مبدا

- آدرس آدرس رایانهای که دریافتکننده پیام است- آدرس IP مقصد

- پروتکل لایه بالایی در فیلد شماره درگاه مقصد در فریم IP

پروتکل لایه بالاتر که فریم آیپی را دریافت میکند در فیلد شماره پورت مقصد تعریف میشود. شماره پورت مقصد، یک درگاه فیزیکی مانند پورت اترنت نیست، بلکه درگاههای مجازی خاصی هستند که در هر پیام TCP و UDP برای شناسایی برنامه استفادهکننده از پیام در بستهها گنجانده میشود. برای مثال، Modbus/TCP از درگاه ۵۰۲ و HTTP از شماره پورت ۸۰ استفاده میکند. این اعداد طبق نظارت نهاد اختصاص شمارههای اینترنتی (IANA) ثبتشده و بهندرت تغییر دادهمیشوند.

با توجه به موارد فوق، فرض کنید میخواهید ترافیک وب (ترافیک HTTP) تنها امکان ارسال از یک کاربر با آدرس ۱۹۲.۱۶۸.۱.۱۰ به یک سرور وب با آدرس ۱۹۲.۱۶۸.۱.۲۰ داشتهباشد. برای این کار باید یک قاعده کنترل لیست دسترسی بهصورت زیر بنویسید:

“Allow Src=۱۹۲.۱۶۸.۱.۱۰ Dst=۱۹۲.۱۶۸.۱.۲۰ Port=HTTP”

شما باید این قاعده لیست کنترل دسترسی را به دیوار آتش اضافه کنید تا زمانی که سه معیار تعریفشده در دستور فوق تامین شوند پیامها اجازه عبور دارند. در صورتیکه بخواهید تمام ترافیک Modbus عبوری از دیوار آتش مسدود شود، کافی است یک قاعده تعریف کنید که بستههای حاوی شماره پورت مقصد ۵۰۲ را مسدود کند.

مشکل پروتکلهای سامانههای کنترل صنعتی و SCADA

مشکل پروتکلهای صنعتی استفاده از یک الگوی ساده و غیر قابل انعطاف (اصطلاحاً Sharp) است. در پروتکلهای صنعتی شما اجازه استفاده از یک پروتکل معین را میدهید و یا اینکه کلاً استفاده از آن را مسدود میکنید. در ساختار حاضر کنترل Fine-grained پروتکل غیرممکن است. علت این امر بد این است که پروتکلهای صنعتی و SCADA در ساختار خود هیچگونه قابلیت دانهبندی یا granularity ندارند. از اینرو قابلیت fine-grain در پروتکلهای SCADA تقریبا غیرممکن است. از دیدگاه شماره درگاه، یک پیام خواندن داده، دقیقا مشابه یک پیام بهروزرسانی سفتافزار در نظر گرفتهمیشود. درنتیجه زمانی که اجازه پیامهای خواندن داده را از یک HMI به یک PLC را میدهید ناچار به دادن مجوز عبور پیامهای برنامهنویسی از دیوار آتش سنتی نیز هستید. این یک مسئله امنیتی جدی است. در بهار سال ۲۰۰۹ میلادی یکی از آژانسهای دولتی ایالات متحده امریکا گزارشی از شرکتها و بنگاههای فعال در حوزه انرژی منتشر کرد که بیان میکرد: یک آسیبپذیری در فرایند بهروزرسانی سفتافزار سامانههای کنترل مورد استفاده در منابع کلیدی و زیرساختهای حیاتی (CIKR) شناسایی و تصدیق شدهاست. به منظور حفاظت از منابع کلیدی، زیرساختهای حیاتی و پایگاههای کاربران به توسعه یک طرح کاهش مخاطره نیاز است. مراحل کاهش آسیبپذیریهای سفتافزار شامل مسدود کردن سفتافزار شبکه و بهروزرسانی قواعد دیوار آتش است.

دیوار آتشهای کنونی موجود در بازار رایانه و فناوری اطلاعات قادر به ایجاد تمایز بین دستورات SCADA نیستند، از این رو مسدود کردن بستههای بهروزرسانی سفتافزار شبکه توسط قواعد دیوار آتش منجر به انسداد تمامی ترافیک SCADA خواهدشد. از آنجا که جریان قابل اطمینان ترافیک SCADA برای تاسیسات صنعتی حیاتی به شمار میآید، بسیاری از شرکتها و سازمانها اجازه عبور هر نوع ترافیکی را داده و امنیت را به دست اقبال میسپارند.

راهکار DPI برای امنیت SCADA

با توجه به موارد اشاره شده فوق، دیوار آتشها نیازمند تحلیل دقیقتر و کاوش جزئیتری در پروتکلهاست. این امر مستلزم ادراک بیشتری از چگونگی عملکرد پروتکلهای صنعتی است، یعنی دقیقا همان کاری که تکنیک بازبینی عمیق بسته یا Deep Packet Inspection انجام میدهد. پس از اینکه قواعد دیوار آتش سنتی اعمال میشوند، دیوار آتش محتوای بستههای پیغام مورد بررسی قرار میگیرند و قواعد جزئیتری اعمال میشود.

بهطور مثال یک دیوار آتش ModBus مجهز به فناوری بازبینی عمیق بسته (مانند Honeywell Modbus Read-only Firewall) با بررسی پیغامهای Modbus پیغامهای read و write را بررسی کرده و سپس پیغامهای write را مسدود میکند. دیوار آتشهای نوع DPI همچنین میتوانند Sanity Check ترافیک را بهمنظور پیغامهای با فرمت مناسب یا رفتارهای غیرمتعارف (مانند دریافت ۱۰۰۰ پاسخ در ازای ارسال یک پیغام درخواست) را انجام دهد. این نوع از پیغامهای نامتعارف در پاسخ به بستههای درخواست میتواند نشانگر تلاش یک هکر برای از کار انداختن PLC باشد و باید مسدود شود.

امنیت SCADA در عمل با استفاده از بازبینی عمیق بسته

کنترل ریز دانه ترافیک سامانههای کنترل صنعتی و SCADA میتواند به طرز قابل ملاحظهای موجب افزایش امنیت و قابلیت اطمینان یک سیستم شود. به عنوان مثال یک شرکت مدیریت خطوط دریایی را در نظر بگیرید. این شرکت از PLC های برند اشنایدر در تمامی قفلها و پلهای کنترلی برای تضمین ایمنی ترافیک حملونقل و ماشینها استفاده میکند. در چنین شرایطی اطمینان از اینکه این PLCها قابل دستکاری نیستند از هر دو منظر نقلوانتقال دریایی و مسافرت عمومی بسیار حیاتی است. مشکلی در این سناریو شرکت با آن روبروست، تعدادی رایانه است که برای تبادل داده نیازمند دسترسی مداوم به PLC ها دارند. از طرفی تنها رایانههای ویژهای باید بتوانند اجازه ارسال فرمان و تغییر در عملیات تهجیزات را داشتهباشند. استفاده از روشهای قدیمی اعمال گذرواژه با راهکارهای دیوار آتش قدیمی علت عدم تامین کنترل ریز دانه لازم، مورد اطمینان نیستند.

راهکار پیشنهادی در چنین سناریویی براساس استفاده از دیوار آتش مبتنی بر DPI برای کنترل ترافیک بر روی PLC هاست. در این راهکار تنها به پیغامهای Read اجازه رسیدن به PLC ها داده میشود (به جز تعداد اندکی رایانه خاص و دارای امنیت بالا). تمامی فرامین و دستورات برنامهنویسی مدباس مسدود شده و فقط مهندسان درون سایت قادر به اعمال این دستورات هستند.

مهاجرت از دیوار آتش قدیمی به DPI برای امنیت SCADA

ایجاد امنیت با بهکارگیری روش ساده مسدودسازی یا مجوزر عبور دادن به کل کلاسهای پروتکل در شبکه برای عملیات سامانههای کنترل و SCADA نوین امروزی کافی نیست. پروتکلهایی که سامانههای کنونی در حال استفاده از آنها هستند بسیار قدرتمند و در عین حال بسیار ناامن است. اکنون زمانی است که باید با مورد توجه قرار دادن فناوریهایی نظیر بازبینی عمیق بسته روشهایی برای دستیابی به سامانههایی ایمنتر و با اطمینانتر به کار گرفت.

دو نوع دیوار آتش دارای ویژگی بازبینی عمیق بسته برای سامانهها و شبکههای صنعتی عبارتاند از: دیوارآتش فقط-خواندنی مدباس Honeywell، دیوارآتش Schneider ConneXium Tofino Firewall

دیوار آتش Honeywell Modbus Read-only

شرکت Honeywell از پیشگامان استفاده از فناوری DPI برای سامانههای صنعتی است. دیوارآتش فقط-خواندنی مدباس این شرکت از در سال ۲۰۱۱ برای نخستین بار از فناوری بازبینی عمیق بسته توسعه یافته توسط tofino در محصول خود استفاده کرد. دیوار آتش فقط خواندنی این شرکت به منظور امنسازی سامانههای مجتمع امنیت طراحی و ساخته شدهاست. این دیوار آتش پیامهای شبکهای را که امکان ایجاد تغییر، برنامهریزی یا اعمال تنظیمات را در سامانههای حیاتی دارند، شناسایی و مسدود میکند. این دیوار آتش یک لایه محافظتی افزونه در برابر ترافیک مخرب و ناخواسته ایجاد کرده و درنتیجه موجب افزایش امنیت شبکه، قابلیت اطمینان و کارایی میشود.

سامانههای ایمنی ابزار دقیق نظیر سامانه مدیریت ایمنی Honeywell آخرین لایه دفاعی در برابر حوادث و سانحههای مخاطره انگیز در فرایندهای صنعتی است. مثلا پالایش نفت و تولید انرژی ازجمله صنایع دارای مخاطرات بالا هستند. سامانههای ایمنی ابزار دقیق فرایندها را بهطور مداوم پایش کرده و در صورت مشاهده وضعیت غیرعادی کارخانه را به صورت امن خاموش میکنند. به علت نقش مهم این سامانهها در ایجاد امنیت و قابلیت اطمینان در عملیات، فرایندها و کارمندان، باید از هر نوع تهدید چه سهوی و چه عمدی در امان باشند.

دیوار آتش فقط خواندنی مدباس Honeywell اولین دیوار آتش موجود برای شبکههای صنعتی با پیکربندی ثابت از فناوری DPI استفاده میکند. این دیوار آتش توانایی کارکردن با پروتکلهای SCADA و مدباس را دارد. در این فناروی تمامی بستههای پیام در شبکه بررسی میشود و تنها به تعداد محدودی از دستورات فقط-خواندنی مدباس اجازه عبور و رسیدن به سامانه ایمنی دادهمیشود. این دستورات، دستورات امنی هستند که نمیتوانند بهوسیله بدافزارها مورد سوءاستفاده قرار بگیرند. مجموعه قواعد تنظیمشده به صورت ایستا در این دیوار آتش امکان دستکاری یا پیکربندی نادرست را غیرممکن میسازد و عملا تلاش مدیر شبکه صنعتی کارخانه را به مظور نگهداری دیوار آتش کاهش میدهد.

شکل(۲): دیوار آتش فقط خواندنی مدباس honeywell

این محصول Plug-n-Protect بوده و بهطور پیشفرض پیکربندی شدهاست تا دیوار آتش به سادگی در محیط واقعی شبکه بین سامانه ایمنی و دیگر سامانههای کنترل قابل نصب باشد. برخلاف دیوار آتشهای فناوری اطلاعات که نیاز به افراد متخصص و خبره برای پیکربندی آنها است در این محصول نیاز به هیچگونه پیکربندی نیست و به مجرد اتصال به شبکه به فعالیت میپردازد. دیوار آتش فقط-خواندنی مدباس فقط مختص محصولات و سامانههای ایمنی Honeywell نیست. از این محصول میتوان در کنار سامانههای ایمنی دیگر برندها و سازندگان نیز استفاده کرد. نحوه استفاده از این محصول در یک شبکه صنعتی نمونه در شکل ۳ آمدهاست.

شکل(۳): نحوه قرارگیری دیوار آتش فقط خواندنی مدباس در شبکه صنعتی

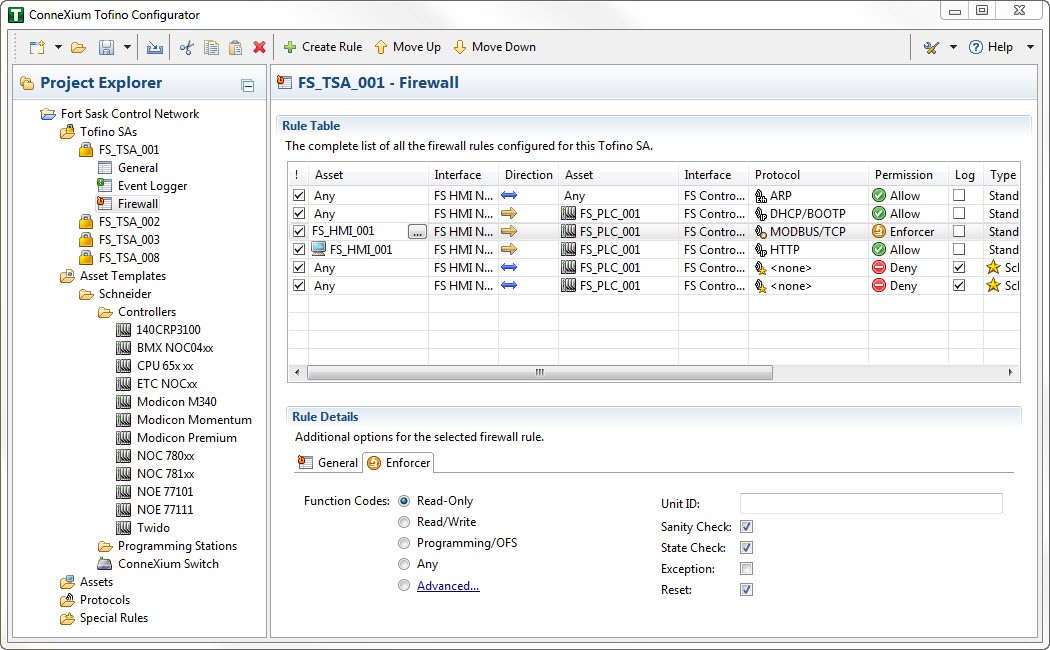

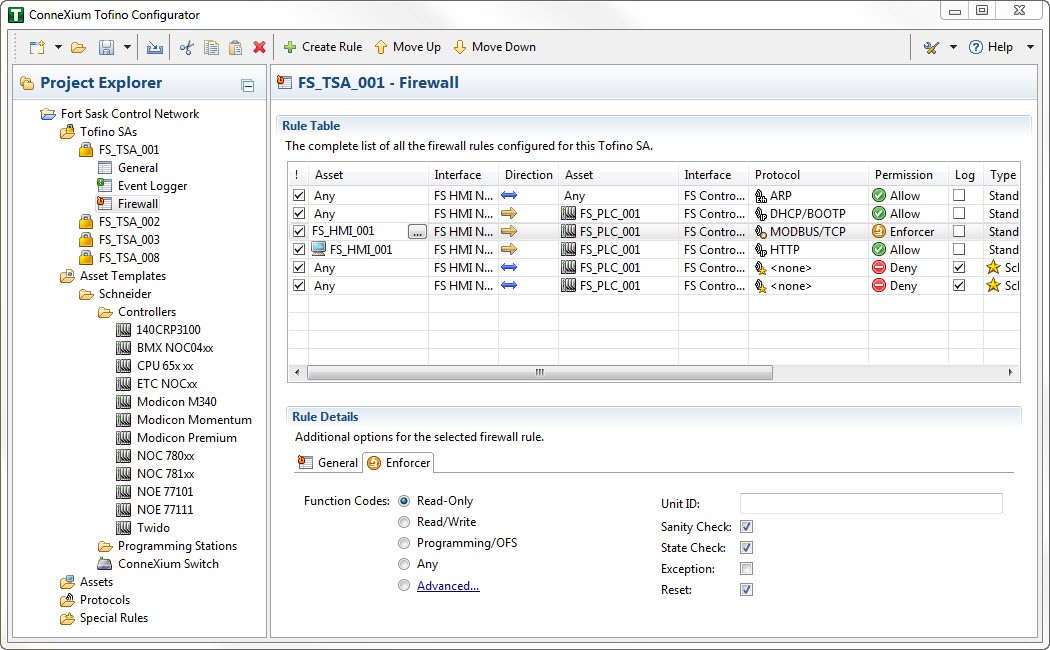

دیوار آتش Schneider ConneXium Tofino

دیوار آتش مبتنی بر راهکار DPI شرکت اشنایدر با نام ConneXium Tofino Firewall در سال ۲۰۱۲ عرضه شد. این محصول با پایش و بازبینی ترافیک شبکه عبوری از تجهیزات اتوماسیون و کنترل صنعتی اشنایدر، شبکه صنعتی را از طوفان ترافیک، پیغامهای نامتعارف و نفوذ مهاجمان محافظت میکند. علاوهبر آن امکان استفاده از آن در اعمال برخی رویههای کارخانهای وجود دارد. برای مثال، از این محصول میتوان در مسدود کردن امکان دستکاری تنظیمات یا برنامهنویسی کنترلرها که اشتباه در آنها موجب بروز هزینههای هنگفت میشود استفاده کرد.

هسته مرکزی عملکرد این ConneXium دیوار آتشی است که هریک از پیامهای شبکهای که از خود عبور میدهد بازرسی کرده و از ارسال شدن بستهها تنها از رایانههای مشخص به کنترلکنندههای حیاتی در شبکه اطمینان حاصل میکند. بدین طریق اقدامات نفوذ، بستههای معیوب و حتی طوفان بستههای ترافیک به طرز موثری پیشگیری میشود.

این محصول به نحوی طراحی شدهاست که بدون نیاز به تخصص بالا قابل استفاده است. قابلیت plug-n-Protect بودن و پیش پیکربندی شدن آن برای محصولات اتوماسیون صنعتی رایج، عدم نیاز به متخصصین و افراد خبره بهمنظور راهاندازی آن را موجب شدهاست. مجهز بودن ConneXium به فناوری که قابلیت شناسایی اشتباهات رایج در دیوار آتش و برطرف کردن آنها با تنها یک کلیک، از مزیتهای دیگر این محصول است.

محافظت پیشرفته از طریق فناوری DPI به کارگرفته شده در این دیوار آتش فراهم آمدهاست. در دیوار آتشهای سنتی تنها سرآیند بستههای شبکه TCP/IP بررسی میشد و سپس بر اساس این اطلاعات محدود نسبت به اجازه عبور یا مسدود کردن ترافیک تصمیمگیری میشد. در فناوری DPI به دیوارآتش اجازه دادهمیشود به عمق بستههای پروتکلهای سامانههای کنترل صنعتی و SCADA در لایه فوقانی TCP/IP رفته و عملیات بررسی را انجام دهد. با این عمل دیوار آتش نوع پروتکل مورد استفاده بستهها را دقیقا شناسایی میکند و نسبت به مسدود کردن یا اجازه عبور دادن بستهها تصمیم گیری بهتری انجام میدهد.

نسخه منتشر شده در سال ۲۰۱۲ میلادی ConneXium شامل قابلیت DPI برای پروتکل Modbus TCP است. در سال ۲۰۱۳ قابلیت DPI برای بررسی پروتکل EtherNet/IP نیز به این دیوارآتش اضافه شد. عملکردهای ویژهای که برای ارتباطات EtherNet/IP در این ابزار افزوده شد. شامل موارد زیر است:

- پشتیبانی از تمامی اشیا و سرویسهای پروتکلهای صنعتی رایج -CIP- به همراه عناصر رابط گرافیکی کاربر بر اساس ویژگیهای ODVA

- اعتبارسنجی سرآیند بستههای CIP و EtherNet/IP به منظور پیشگیری شیوههای رایج نفوذ، مانند حملات سرریز بافر.

- گنجاندن گزینه تنظیمات پیشرفته که به مهندسان اجازه تنظیم اشیا و سرویسها را بر اساس لیست از پیش تعیین شده میدهد.

دیوار آتش ConneXium با قابلیت حفاظت EtherNet/IP آخرین محصول ارائه شده در خانواده محصولات الکترونیکی ارتباطات و امنیتی شرکت اشنایدر است. این محصول در سال ۲۰۱۲ این محصول ارائه شده و قابلیت محافظت و رمزنگاری برای تاسیسات صنعتی ارائه میدهد.

شکل(۴): دیوارآتش مبتنی بر DPI شرکت اشنایدر

شکل(۵): نمایی از صفحه تنظیمات و پیکربندی دیوارآتش در Tofino

شکل(۵): نمایی از صفحه تنظیمات و پیکربندی دیوارآتش در Tofino

بدافزارهای جدید و لزوم استفاده از فناوری DPI

تا چند سال پیش از فناوری DPI به عنوان یک قابلیت اختیاری و یک مزیت اختیاری که داشتن آن خالی از لطف نیست یاد میشد؛ اما با پیدایش نسل جدید بدافزارها نظیر Stuxnet، Duqu و Conficker این قابلیت تبدیل به یک فناوری الزامی و ضروری شدهاست که برای داشتن سامانههای SCADA و کنترل صنعتی امن به آن نیاز است.

طراحان بدافزار امروزی بهخوبی میدانند که دیوار آتشها استفاده از پروتکلهای غیرمعلوم را فورا مسدود میکنند؛ لذا اغلب سعی بر استفاده از پروتکلهای رایجی همچون HTTP (پروتکل کاوشگر وب)، Modbus و MS-SQL (برای جستارهای پایگاه داده) دارند. طراحان کرمهای اینترنتی به عبور ترافیک بدخواه، ترافیک خود را درون پروتکلهای رایج شبکهای که حمله میکنند، قرار میدهند. به عنوان مثال بسیاری از بدافرازها ارتباطات خروجی خود را در پیغامهای HTTP عادی مخفی میکنند. در این باره استاکسنت یک نمونه بارز از این شیوه مخفیسازی است. در این بدافزار استفاده بسیار زیادی از پروتکل موسوم به RPC(Remote Procedure Call) برای هردو منظور آلودهسازی قربانیهای جدید و ارتباطات نظیر به نظیر (p2p) بین ماشینهای آلوده استفاده میکند.

شکل(۶): انتشار استاکسنت با بهکارگیری RPC

اکنون RPC یک پروتکل ایدهآل برای حمله به سامانههای کنترل صنعتی و SCADA به شمار میآید. RPC برای انجام بسیاری از فرایندهای مشروع در سامانههای کنترل مدرن مورد استفاده قرار میگیرد. مثلا فناوری dominant industrial integration در OPC بر پایه DCOM است که به منظور فعالیت نیاز به اجازه عبور ترافیک RPC است. علاوهبر این سرورهای سامانههای کنترل و ایستگاههای کاری بهطور معمول به نحوی پیکربندی میشوند که امکان اشتراکگذاری فایلها یا چاپگرها را با استفاده از پروتکل SMB فراهم آورند. این پروتکل نیز بر بروی RPC فعالیت میکند. شاید مرتبطترین مثال در این نمونه تمامی سامانههای کنترل زیمنس PCS ۷ باشد که به طرز گستردهای از یک فناوری پیامرسانی اختصاصی بر پایه RPC استفاده میکند. در صورتی که شما مدیر شبکهای باشید که به Stuxnet آلوده است و در صورت پایش ترافیک شبکه تنها مقدار اندکی افزایش ترافیک RPC در مقایسه با حالت عادی را مشاهده میکنید. این افزایش تاچیز در ترافیک RPC در مقایسه با حالت عادی کار تشخیص آلوده شدن شبکه را دشوار میکند و به سختی موجب ایجاد هشدار شده و یا هشداری را موجب نمیشود.

حتی در صورتی که شما متوجه اشکال مشکوکی در شبکه شوید، به علت وجود دیوار آتش عادی احتمالا آن را نادیده میگیرد. در صورت مسدود کردن همه ترافیک RPC موجب خودالقایی انکار سرویس بر علیه کل شبکه صنعتی کارخانه خود خواهیدشد.

بدون ابزاری به منظور بررسی محتوای پیغامهای RPC و مسدود کردن ترافیک مشکوک مانند بازبینی عمیق بسته، کار مدیریت شبکه دشوار خواهدبود.

محدودیتهای استفاده از DPI

تکنولوژی DPI میتواند همانگونه که جلوی برخی از آسیبها را میگیرد باعث ایجاد آسیبپذیریهای جدید نیز شود. به عنوان مثال همانگونه که جلوی حملاتی مانند سرریز بافر، انکار سرویس و انواع خاصی از بدافزارهای مخرب را میگیرد میتواند راهی برای تسهیل همان حملات نیز باشد.

تکنولوژی DPI باعث پیچیدگی و سنگین شدن سیر حرکت دادهها در دیوار آتش و دیگر ابزارهای جانبی میشود و البته نباید فراموش کرد که خود این تکنولوژی نیاز بهروز نیز دارد.

تکنولوژی DPI میتواند باعث کند شدن سرعت رایانهها از طریق افزایش بار بر روی پردازنده شود. همین امر باعث میشود که بسیاری از مدیران شبکه از پذیرش این تکنولوژی در محیط شبکه خود سرباز زنند.

روش کارکرد DPI

بازرسی عمیق بسته روش پیشرفتهای از فیلترینگ است که تابع لایه کاربردی از مدل مرجع OSI است. استفاده از DPI امکان پیدا کردن، شناسایی، طبقهبندی و تغییر مسیر بلوک دادهها و یا محموله بسته را ممکن میسازد و این قابلید در فیلترینگ بستههای معمولی امکانپذیر نمیباشد. البته شایان ذکر است که این قابلیت بیشتر برای جلوگیری از حملاتی مانند DOS و یا DDOS در فراهمکنندگان سرویس مورد استفاده قرار میگیرد.

شکل(۷): دیاگرام روش بازبینی عمیق بسته در زیرساختهای صنعتی

تکنولوژی بازرسی عمیق بسته که در حال حاضر محبوبترین تکنولوژی تشخیص دادههای در ارتباطات نقطهبهنقطه است. اصل اساسی دستیابی به این روش استفاده از مخزن داده در سرآیند بسته در لایه کاربرد است. این مخزن محل نگهداری دادهها بهصورت رشتههای پیوسته و یا جدا شده است که با تجزیه و آشکار شدن توسط رجوع به کتابخانه دیوار آتش، نوع و محموله بسته مورد نظر در لایه هفتم مشخص خواهدشد.

شکل(۸): مراحل بازبینی عمیق بسته در سرآیند لایههای هفتگانه

کد مطلب : 14990

https://aftana.ir/vdccxoqs.2bq0o8laa2.htmlaftana.ir/vdccxoqs.2bq0o8laa2.html