بدافزار CTB-Locker از طریق ایمیل و یک فایل zip وارد سیستم شده و پس از اینکه از حالت فشرده خارج شد شروع به دانلود بدافزار از طریق شبکه TOR میکند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، اخیراً مواردی از نفوذ بدافزار CTB-Locker در برخی سازمانهای کشور مشاهده شده که از طریق ایمیل و یک فایل zip وارد سیستم میشود و پس از خروج از حالت فشرده شروع به دانلود بدافزار از طریق شبکه TOR میکند.

این بدافزار فایلهای اجرایی خود را به مسیر %TEMP% انتقال میدهد و کاربر میتواند آنها را بهصورت دستی یا از طریق آنتی ویروس پاک کند. برای بازگردانی فایلها نیز ممکن است بتوان از نرم افزارهای بازگردانی اطلاعات مانند Recuva استفاده کرد.

به گفته کارشناسان مهمترین نکته برای جلوگیری از ورود این بدافزار، آگاه سازی کاربران داخل سازمان برای عدم بازگشایی ایمیلهای ناخواسته است.

معمولاً کاربران برای بازکردن فایلهای ضمیمه این کار را از طریق خود ایمیل انجام میدهند و چون این بدافزار از طریق فایل zip منتشر میشود کاربران سازمان میتوانند مراحل زیر را که بر روی Active Directory و بر روی یک سیستم Local توضیح داده شدهاند برای جلوگیری از باز شدن غیرعمدی این فایلها انجام دهند. این یک روش برای محدود کردن فایلهای ZIP در زمان Extract شدن در Active Directory است:

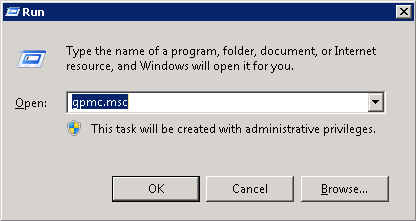

ابتدا بر روی سرور AD خود در Run گزینه gpmc.msc را وارد کنید.

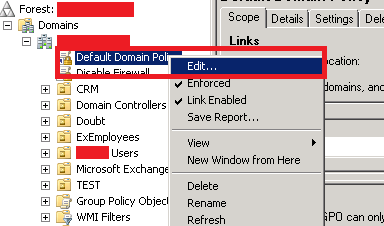

سپس مانند تصویر روی Policy مربوطه کلیک راست کرده و گزینه Edit را انتخاب کنید.

(عکس)

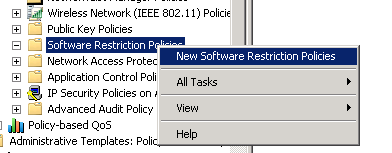

سپس بر روی قسمت Software Restriction Policy کلیک راست کرده و گزینه New Software Restriction Policy را انتخاب کنید.

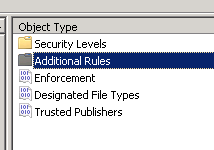

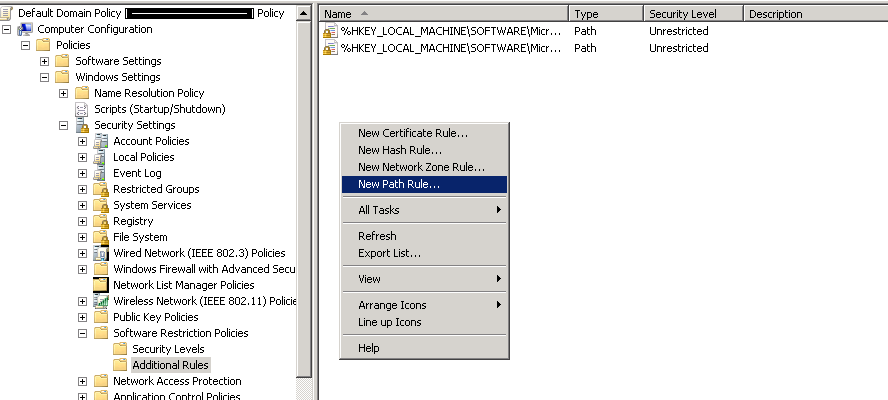

در مرحله بعد به Additional Rules وارد شوید.

سپس کلیک راست کرده و گزینه New Path Rule را انتخاب کنید.

(عکس)

در نهایت مسیرهای زیر را در پنجره باز شده در قسمت Path وارد کرده و Security Level را بر روی Disallowed قرار دهید.

%AppData%\*.exe

%UserProfile%\Local Settings\*.exe

%LocalAppData%\*.exe

%AppData%\*\*.exe

%UserProfile%\Local Settings\*\*.exe

%LocalAppData%\*\*.exe

%UserProfile%\Local Settings\Temp\Rar*\*.exe

%LocalAppData%\Temp\Rar*\*.exe

%UserProfile%\Local Settings\Temp\۷z*\*.exe

%LocalAppData%\Temp\۷z*\*.exe

%UserProfile%\Local Settings\Temp\wz*\*.exe

%LocalAppData%\Temp\wz*\*.exe

%UserProfile%\Local Settings\Temp\*.zip\*.exe

%LocalAppData%\Temp\*.zip\*.exe

برای تغییر در سیستمها به صورت Local نیز در Run گزینه SecPol.msc را وارد کرده و همین مراحل را انجام دهید.