بدفزاری بهنام HeroRat با استفاده از تکنیکهای مهندسی اجتماعی، کاربران ایرانی تلگرام را هدف گرفتهاست.

۰

کاربران ایرانی مراقب باشند

حمله HeroRat به تلگرام

منبع : مرکز مدیریت راهبردی افتا

بدفزاری بهنام HeroRat با استفاده از تکنیکهای مهندسی اجتماعی، کاربران ایرانی تلگرام را هدف گرفتهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، خانواده جدیدی از RATها در بستر سیستمعامل اندروید پا به عرصه ظهور گذاشتهاند که با رفتاری تهاجمی و سوءاستفاده از پروتکل برنامه کاربردی تلگرام اقدام به تبادل داده با سرورهای C&C خود میکنند.

مهاجمان نوع جدیدی از RATهای اندرویدی را از طریق فروشگاههای برنامهکاربردی شخص ثالث، رسانههای اجتماعی و برنامههای پیامرسان توزیع کردهاند. نکته مهم در خصوص این نوع حمله تمرکز بر روی کاربران ایرانی است و مهاجمان برنامه آلوده خود را در قالب تکنیکهای مهندسی اجتماعی نظیر برنامههای کاربردی دریافت ارز دیجیتال رایگان (بیتکوین)، اینترنت رایگان و افزایش دنبالکنندگان (Followers) در شبکههای اجتماعی اقدام به توزیع این RAT کردهاند.

این بدافزار در تمامی نسخههای سیستمعامل اندروید قابل اجرا است. در واقع، محققان امنیتی ESET خانواده جدیدی از بدافزار را شناسایی کردهاند که از اکتبر ۲۰۱۷ میلادی انتشار یافتهاست و در مارس ۲۰۱۸ کد منبع آن بهصورت کاملاً رایگان در کانالهای هک پیامرسان تلگرام قابل دسترس عموم قرار داده شدهاست.

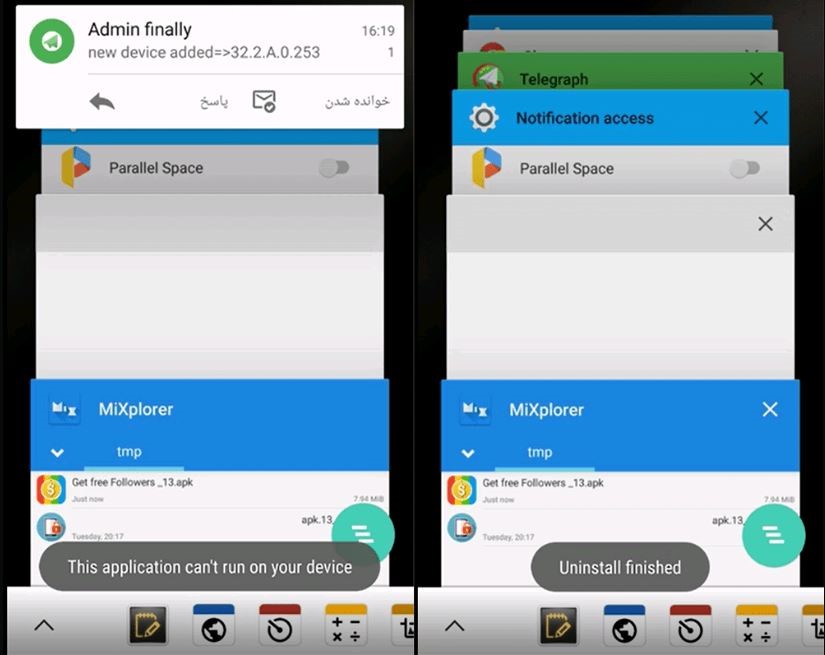

زمانی که برنامه آلوده نصب میشود با استفاده از تکنیکهای مهندسی اجتماعی اقدام به دریافت مجوزهای مدیریتی میکند و پس از اتمام فرایند نصب یک پیغام جعلی با مضمون «برنامه قادر به اجرا بر روی دستگاه موردنظر شما نیست» و در ظاهر پیغام «پایان مراحل پاککردن» به صورت popup برای قربانی نمایش دادهمیشود.

نکته مهم در خصوص این بدافزار این است که پیغام پاک کردن برنامه نصب شده صرفاً اقدام به حذف آیکون میکند و برنامه مخرب همچنان در دستگاه قربانی باقی خواهدماند و بدینترتیب دستگاه موردنظر در سرور مهاجمان ثبت میشود.

این بدافزار شامل گستره وسیعی از قابلیتها نظیر جاسوسی و استخراج فایلها، شنود و رهگیری پیامهای متنی و لیست مخاطبان، ارسال پیام متنی و برقراری تماس، ضبط صدا و تصویربردای از صفحه نمایش، موقعیت جغرافیایی دستگاه و کنترل تنظیمات دستگاه است.

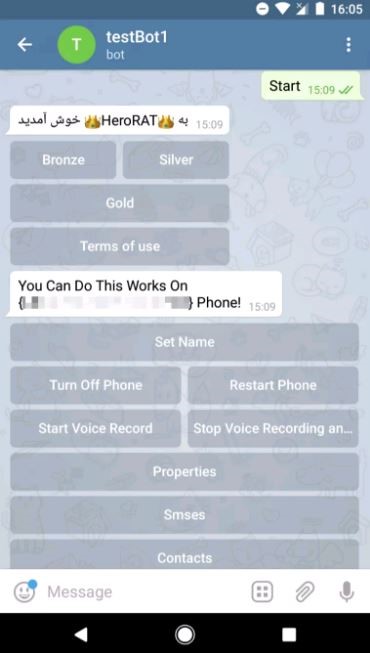

این RAT که با نام HeroRat شناخته شدهاست به دستههای مختلفی نظیر پنلهای برنزی (معادل ۲۵ دلار آمریکا)، نقرهای (۵۰ دلار آمریکا) و طلایی (۱۰۰ دلار آمریکا) تقسیم شده و کد منبع آن به قیمت ۶۰۰ دلار آمریکا به فروش رسیدهاست. این بدافزار توسط ثابت افزار Xamarin توسعه داده شدهاست.

مهاجم با استفاده از قابلیتهای Telegram bot اقدام به کنترل دستگاه آلوده میکند. بهعنوان مثال، مهاجم میتواند دستگاه قربانی خود را به سادگی فشردن دکمههای تعبیه شده در نسخه بدافزار تحت کنترل خود در آورد.

بدافزار مذکور تبادل اطلاعات بین سرور C&C و دادههای استخراج شده را به منظور جلوگیری از رصد ترافیک شبکه از طریق پروتکل تلگرام انجام میدهد.

بدافزار مذکور تبادل اطلاعات بین سرور C&C و دادههای استخراج شده را به منظور جلوگیری از رصد ترافیک شبکه از طریق پروتکل تلگرام انجام میدهد.

توصیههای امنیتی برای پیشگیری از آلودگی به این بدافزار و سایر بدافزارهای مشابه مشاهده میشود:

توصیه میشود نسبت به تفویض مجوزهای درخواستی توسط برنامههای کاربردی دقت لازم را داشتهباشید؛ برنامههای کاربردی خود را از منابع و فروشگاههای معتبر دریافت کنید؛ نسخه سیستمعامل خود را بهروز نگاه دارید؛ از ابزارهای رمزنگاری داده در دستگاه خود استفاده کنید؛ از دادههای مهم خود پشتیبان تهیه کنید و یک برنامه ضدبدافزار در دستگاه خود نصب کنید.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، خانواده جدیدی از RATها در بستر سیستمعامل اندروید پا به عرصه ظهور گذاشتهاند که با رفتاری تهاجمی و سوءاستفاده از پروتکل برنامه کاربردی تلگرام اقدام به تبادل داده با سرورهای C&C خود میکنند.

مهاجمان نوع جدیدی از RATهای اندرویدی را از طریق فروشگاههای برنامهکاربردی شخص ثالث، رسانههای اجتماعی و برنامههای پیامرسان توزیع کردهاند. نکته مهم در خصوص این نوع حمله تمرکز بر روی کاربران ایرانی است و مهاجمان برنامه آلوده خود را در قالب تکنیکهای مهندسی اجتماعی نظیر برنامههای کاربردی دریافت ارز دیجیتال رایگان (بیتکوین)، اینترنت رایگان و افزایش دنبالکنندگان (Followers) در شبکههای اجتماعی اقدام به توزیع این RAT کردهاند.

این بدافزار در تمامی نسخههای سیستمعامل اندروید قابل اجرا است. در واقع، محققان امنیتی ESET خانواده جدیدی از بدافزار را شناسایی کردهاند که از اکتبر ۲۰۱۷ میلادی انتشار یافتهاست و در مارس ۲۰۱۸ کد منبع آن بهصورت کاملاً رایگان در کانالهای هک پیامرسان تلگرام قابل دسترس عموم قرار داده شدهاست.

زمانی که برنامه آلوده نصب میشود با استفاده از تکنیکهای مهندسی اجتماعی اقدام به دریافت مجوزهای مدیریتی میکند و پس از اتمام فرایند نصب یک پیغام جعلی با مضمون «برنامه قادر به اجرا بر روی دستگاه موردنظر شما نیست» و در ظاهر پیغام «پایان مراحل پاککردن» به صورت popup برای قربانی نمایش دادهمیشود.

نکته مهم در خصوص این بدافزار این است که پیغام پاک کردن برنامه نصب شده صرفاً اقدام به حذف آیکون میکند و برنامه مخرب همچنان در دستگاه قربانی باقی خواهدماند و بدینترتیب دستگاه موردنظر در سرور مهاجمان ثبت میشود.

این بدافزار شامل گستره وسیعی از قابلیتها نظیر جاسوسی و استخراج فایلها، شنود و رهگیری پیامهای متنی و لیست مخاطبان، ارسال پیام متنی و برقراری تماس، ضبط صدا و تصویربردای از صفحه نمایش، موقعیت جغرافیایی دستگاه و کنترل تنظیمات دستگاه است.

این RAT که با نام HeroRat شناخته شدهاست به دستههای مختلفی نظیر پنلهای برنزی (معادل ۲۵ دلار آمریکا)، نقرهای (۵۰ دلار آمریکا) و طلایی (۱۰۰ دلار آمریکا) تقسیم شده و کد منبع آن به قیمت ۶۰۰ دلار آمریکا به فروش رسیدهاست. این بدافزار توسط ثابت افزار Xamarin توسعه داده شدهاست.

مهاجم با استفاده از قابلیتهای Telegram bot اقدام به کنترل دستگاه آلوده میکند. بهعنوان مثال، مهاجم میتواند دستگاه قربانی خود را به سادگی فشردن دکمههای تعبیه شده در نسخه بدافزار تحت کنترل خود در آورد.

توصیههای امنیتی برای پیشگیری از آلودگی به این بدافزار و سایر بدافزارهای مشابه مشاهده میشود:

توصیه میشود نسبت به تفویض مجوزهای درخواستی توسط برنامههای کاربردی دقت لازم را داشتهباشید؛ برنامههای کاربردی خود را از منابع و فروشگاههای معتبر دریافت کنید؛ نسخه سیستمعامل خود را بهروز نگاه دارید؛ از ابزارهای رمزنگاری داده در دستگاه خود استفاده کنید؛ از دادههای مهم خود پشتیبان تهیه کنید و یک برنامه ضدبدافزار در دستگاه خود نصب کنید.

کد مطلب : 14216

https://aftana.ir/vdcd9x0f.yt0of6a22y.htmlaftana.ir/vdcd9x0f.yt0of6a22y.html