سازمان سیا به این نتیجه رسیدهاست که ارتش روسیه پشت حمله سایبری ناتپتیا در اوکراین بودهاست.

۰

سازمان سیا مدعی شد

روسیه پشت حمله ناتپتیا به اوکراین بود

منبع : وبگاه اخبار امنیتی فنآوری اطلاعات و ارتباطات

سازمان سیا به این نتیجه رسیدهاست که ارتش روسیه پشت حمله سایبری ناتپتیا در اوکراین بودهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، سازمان سیا، حمله سایبری را که سال گذشته رایانههای اوکراین را از کار انداخت به ارتش روسیه نسبت داد. این حمله تلاش میکرد سامانه مالی این کشور را در طول جنگ با جداییطلبان وفادار به کرملین از کار بیندازد.

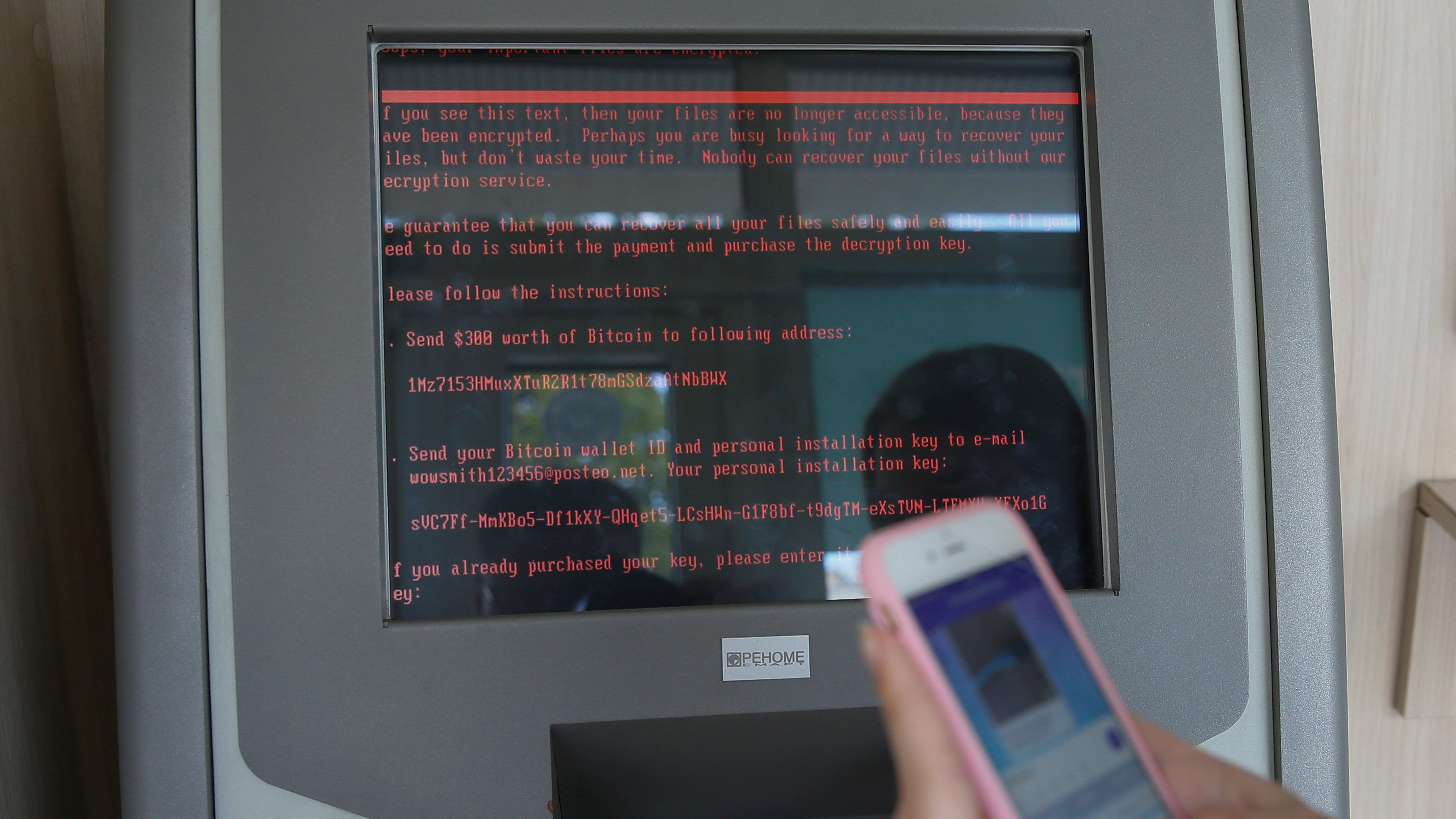

حمله ماه ژوئن سال ۲۰۱۷ میلادی که از طریق باجافزاری به نام ناتپتیا انجام شد، دادهها را از رایانههای بانکها، شرکتهای انرژی و مقامات ارشد دولتی و یک فرودگاه پاک کرد.

بر اساس گزارشات طبقهبندیشده توسط مقامات اطلاعاتی آمریکا، سازمان سیا در ماه نوامبر با اطمینان بالایی به این نتیجه رسید که آژانس جاسوسی نظامی GRU ناتپتیا را ایجاد کرد.

اوکراین یک هدف قابل توجهی برای حملات سایبری GRU بودهاست که همزمان با پیوستن روسیه به Crimea و حمله به جاهای دیگر همزمان بود. حمله ناتپتیا در روز قانون اساسی اوکراین که تعطیل عمومی بود آغاز شد.

این باجافزار همچنین سامانههای رایانهای دانمارک، هند و آمریکا را تحتتاثیر قرار داد، اما بیش از نیمی از قربانیان آن در اوکراین قرار داشتند.

این حملات، تجاوز روسیه در فضای مجازی را بهعنوان بخشی از یک جنگ ترکیبی بزرگتر نشان میدهد که تجهیزات نظامی سنتی را با ابزارهای سایبری ترکیب میکند تا به هدف خود در مورد تسلط بر منطقه برسد. رابرت هانیگان، رئیس سابق آژانس اطلاعاتی GCHQ بریتانیا گفت: «این الگو یک اقدام جسورانه و متجاوزانه است.»

نفوذگران از روشی استفاده کردند که به عنوان یک حمله «حفرهی آبی» شناختهمیشود. آنها وبسایتی را آلوده کردند که میدانستند اهداف آنها به این وبسایت مراجعه میکنند. در این مورد، یک وبسایت اوکراینی که بهروزرسانیهای برنامههای مالیاتی و حسابداری را ارائه میداد، استفاده شد.

این روشی است که نفوذگران دولت روسیه نیز از آن استفاده کردهاند تا شبکههای سامانه کنترل صنعتی را در معرض خطر قرار دهند. جیک ویلیامز، بنیانگذار شرکت امنیت سایبری Rendition Infosec گفت: «در اینجا هدف، ایجاد اختلال در سامانه مالی اوکراین بود.»

مهاجمان از بدافزاری استفادهکردند که به نظر میرسید باجافزار باشد تا اینطور جلوه دهند که نفوذگران مخرب یا برخی گروههای دیگر غیر از دولت یک کشور مجرم هستند.

آنها ناتپتیا را یک ماه پس از باجافزار واناکرای راهاندازی کردند و رایانههای ۱۵۰ کشور را با این باجافزار آلوده کردند. آژانس امنیت ملی آمریکا این بدافزار را به دولت کره شمالی نسبت داد.

بنیانگذار شرکت امنیت سایبری Comae Technologies گفت: «تا مدتها، مردم ناتپتیا را بهعنوان یک باجافزار واقعی میشناختند. تنها چند روز طول کشید که مردم بفهمند که واقعاً چه کاری انجام میدهد و متوجه شوند که اطلاعات آنها بهطور دائمی پاک میشود.»

سازمان سیا گزارش داد که نفوذگران برای GTsST خدمات جاسوسی نظامی یا مرکز اصلی فناوری ویژه کار میکردند. این واحد به شدت در برنامه حمله سایبری GRU ازجمله فعالسازی عملیات نفوذ نقش داشت.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، سازمان سیا، حمله سایبری را که سال گذشته رایانههای اوکراین را از کار انداخت به ارتش روسیه نسبت داد. این حمله تلاش میکرد سامانه مالی این کشور را در طول جنگ با جداییطلبان وفادار به کرملین از کار بیندازد.

حمله ماه ژوئن سال ۲۰۱۷ میلادی که از طریق باجافزاری به نام ناتپتیا انجام شد، دادهها را از رایانههای بانکها، شرکتهای انرژی و مقامات ارشد دولتی و یک فرودگاه پاک کرد.

بر اساس گزارشات طبقهبندیشده توسط مقامات اطلاعاتی آمریکا، سازمان سیا در ماه نوامبر با اطمینان بالایی به این نتیجه رسید که آژانس جاسوسی نظامی GRU ناتپتیا را ایجاد کرد.

اوکراین یک هدف قابل توجهی برای حملات سایبری GRU بودهاست که همزمان با پیوستن روسیه به Crimea و حمله به جاهای دیگر همزمان بود. حمله ناتپتیا در روز قانون اساسی اوکراین که تعطیل عمومی بود آغاز شد.

این باجافزار همچنین سامانههای رایانهای دانمارک، هند و آمریکا را تحتتاثیر قرار داد، اما بیش از نیمی از قربانیان آن در اوکراین قرار داشتند.

این حملات، تجاوز روسیه در فضای مجازی را بهعنوان بخشی از یک جنگ ترکیبی بزرگتر نشان میدهد که تجهیزات نظامی سنتی را با ابزارهای سایبری ترکیب میکند تا به هدف خود در مورد تسلط بر منطقه برسد. رابرت هانیگان، رئیس سابق آژانس اطلاعاتی GCHQ بریتانیا گفت: «این الگو یک اقدام جسورانه و متجاوزانه است.»

نفوذگران از روشی استفاده کردند که به عنوان یک حمله «حفرهی آبی» شناختهمیشود. آنها وبسایتی را آلوده کردند که میدانستند اهداف آنها به این وبسایت مراجعه میکنند. در این مورد، یک وبسایت اوکراینی که بهروزرسانیهای برنامههای مالیاتی و حسابداری را ارائه میداد، استفاده شد.

این روشی است که نفوذگران دولت روسیه نیز از آن استفاده کردهاند تا شبکههای سامانه کنترل صنعتی را در معرض خطر قرار دهند. جیک ویلیامز، بنیانگذار شرکت امنیت سایبری Rendition Infosec گفت: «در اینجا هدف، ایجاد اختلال در سامانه مالی اوکراین بود.»

مهاجمان از بدافزاری استفادهکردند که به نظر میرسید باجافزار باشد تا اینطور جلوه دهند که نفوذگران مخرب یا برخی گروههای دیگر غیر از دولت یک کشور مجرم هستند.

آنها ناتپتیا را یک ماه پس از باجافزار واناکرای راهاندازی کردند و رایانههای ۱۵۰ کشور را با این باجافزار آلوده کردند. آژانس امنیت ملی آمریکا این بدافزار را به دولت کره شمالی نسبت داد.

بنیانگذار شرکت امنیت سایبری Comae Technologies گفت: «تا مدتها، مردم ناتپتیا را بهعنوان یک باجافزار واقعی میشناختند. تنها چند روز طول کشید که مردم بفهمند که واقعاً چه کاری انجام میدهد و متوجه شوند که اطلاعات آنها بهطور دائمی پاک میشود.»

سازمان سیا گزارش داد که نفوذگران برای GTsST خدمات جاسوسی نظامی یا مرکز اصلی فناوری ویژه کار میکردند. این واحد به شدت در برنامه حمله سایبری GRU ازجمله فعالسازی عملیات نفوذ نقش داشت.

کد مطلب : 13639

https://aftana.ir/vdcb90b8.rhbffpiuur.htmlaftana.ir/vdcb90b8.rhbffpiuur.html