در عملیاتهای جدید وابسته به گروه DarkHydrus APT استفاده از Google Drive برای کنترل تروجان RogueRobin مشاهده شدهاست.

۰

عملیات گروه DarkHydrus APT

کنترل تروجان RogueRobin با Google Drive

منبع : مرکز مدیریت راهبردی افتا

در عملیاتهای جدید وابسته به گروه DarkHydrus APT استفاده از Google Drive برای کنترل تروجان RogueRobin مشاهده شدهاست.

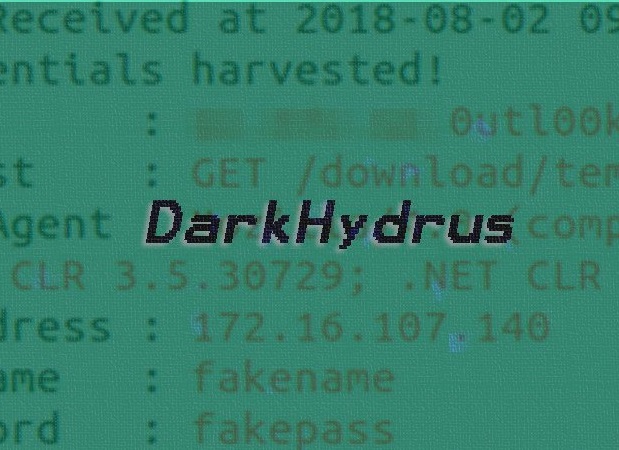

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، عملیاتهای جدید وابسته به گروه DarkHydrus APT نشاندهنده استفاده خرابکارانه نوع جدیدی از تروجان RogueRobin و استفاده از Google Drive به عنوان یک کانال ارتباطی فرمان و کنترل جایگزین است.

آخرین فعالیت این گروه با استفاده از کدهای مخرب VBA جاسازی شده در اسناد Excel بودهاست. به دلایل امنیتی، بهطور پیشفرض ماکروها در مجموعه مایکروسافت آفیس غیرفعال هستند و فقط در صورتی که کاربر این قابلیت را به صورت دستی فعال کند، اجرا میشوند.

این حملات ابتدا توسط پژوهشگران مرکز TIC360 در تاریخ ۹ ژانویه مشاهده شدند و به گروه DarkHydrus که در آزمایشگاه کسپرسکی با عنوان Lazy Meerkat شناخته میشوند، ارتباط دادهشدند.

پژوهشگران متوجه شدند که کد ماکرو موجود در این اسناد، یک فایلTXT را دانلود کرده و سپس برنامه regsvr۳۲.exe آن را اجرا میکند. پس از چند مرحله دیگر، یک در پشتی که به زبان C # نوشته شده بر روی دستگاه قربانیان قرار داده میشود.

فایل متنی دانلودشده، فایل.SCT را که نسخهای از تروجان RogueRobin را به همراه دارد، پنهان میکند. در اصل، این فایل یک payload سفارشی مبتنی بر PowerShell است، اما به نظر میرسد که مهاجم آن را به نوع کامپایل شده تبدیل کردهاست.

گروه DarkHydrus، تروجان RogueRobin را با فرمانی اضافی کامپایلکرده که اجازه استفاده از Google Drive به عنوان روشی ثانویه برای ارسال دستورات، را به آن میدهد.

این فرمان، x_mode نامیده میشود و بهطور پیشفرض غیرفعال است. با این حال، مهاجم میتواند آن را از طریق کانال ارتباط DNS، که خط ارتباطی اصلی با سرور کنترل و فرمان است، فعال کند.

بلافاصله پس از فعال شدن، تروجان لیستی از تنظیمات ذخیرهشده در مجموعهای از متغیرها را دریافت میکند. این مقادیر تبادل اطلاعات از طریق Google Drive را امکانپذیر میکند. مقادیر مدنظر آدرسهایی برای دانلود، بارگذاری، بهروزرسانی فایلها و جزییات احراز هویت هستند. تبادل اطلاعات پس از بارگذاری یک فایل در Google Drive توسط تروجان، اتفاق میافتد.

تروجان RogueRobin اجرا شدن در محیط sandbox و وجود برنامههای امنیتی را نیز بررسی میکند.

DarkHydrus تابستان گذشته در حمله علیه یک سازمان دولتی کشف شد. اخیرا نیز در تلاش برای سرقت مدارک و اعتبارات تحصیلی از موسسات آموزشی مشاهده شدهاست.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، عملیاتهای جدید وابسته به گروه DarkHydrus APT نشاندهنده استفاده خرابکارانه نوع جدیدی از تروجان RogueRobin و استفاده از Google Drive به عنوان یک کانال ارتباطی فرمان و کنترل جایگزین است.

آخرین فعالیت این گروه با استفاده از کدهای مخرب VBA جاسازی شده در اسناد Excel بودهاست. به دلایل امنیتی، بهطور پیشفرض ماکروها در مجموعه مایکروسافت آفیس غیرفعال هستند و فقط در صورتی که کاربر این قابلیت را به صورت دستی فعال کند، اجرا میشوند.

این حملات ابتدا توسط پژوهشگران مرکز TIC360 در تاریخ ۹ ژانویه مشاهده شدند و به گروه DarkHydrus که در آزمایشگاه کسپرسکی با عنوان Lazy Meerkat شناخته میشوند، ارتباط دادهشدند.

پژوهشگران متوجه شدند که کد ماکرو موجود در این اسناد، یک فایلTXT را دانلود کرده و سپس برنامه regsvr۳۲.exe آن را اجرا میکند. پس از چند مرحله دیگر، یک در پشتی که به زبان C # نوشته شده بر روی دستگاه قربانیان قرار داده میشود.

فایل متنی دانلودشده، فایل.SCT را که نسخهای از تروجان RogueRobin را به همراه دارد، پنهان میکند. در اصل، این فایل یک payload سفارشی مبتنی بر PowerShell است، اما به نظر میرسد که مهاجم آن را به نوع کامپایل شده تبدیل کردهاست.

گروه DarkHydrus، تروجان RogueRobin را با فرمانی اضافی کامپایلکرده که اجازه استفاده از Google Drive به عنوان روشی ثانویه برای ارسال دستورات، را به آن میدهد.

این فرمان، x_mode نامیده میشود و بهطور پیشفرض غیرفعال است. با این حال، مهاجم میتواند آن را از طریق کانال ارتباط DNS، که خط ارتباطی اصلی با سرور کنترل و فرمان است، فعال کند.

بلافاصله پس از فعال شدن، تروجان لیستی از تنظیمات ذخیرهشده در مجموعهای از متغیرها را دریافت میکند. این مقادیر تبادل اطلاعات از طریق Google Drive را امکانپذیر میکند. مقادیر مدنظر آدرسهایی برای دانلود، بارگذاری، بهروزرسانی فایلها و جزییات احراز هویت هستند. تبادل اطلاعات پس از بارگذاری یک فایل در Google Drive توسط تروجان، اتفاق میافتد.

تروجان RogueRobin اجرا شدن در محیط sandbox و وجود برنامههای امنیتی را نیز بررسی میکند.

DarkHydrus تابستان گذشته در حمله علیه یک سازمان دولتی کشف شد. اخیرا نیز در تلاش برای سرقت مدارک و اعتبارات تحصیلی از موسسات آموزشی مشاهده شدهاست.

کد مطلب : 15005

https://aftana.ir/vdcamwn6.49nmw15kk4.htmlaftana.ir/vdcamwn6.49nmw15kk4.html