مهاجمان در کارزاری با نام PhantomLance با بهاشتراکگذاری برنامههای حاوی جاسوسافزار بر روی Play Store کاربران اندروید را هدف گرفتهبودند.

۰

گزارشی از یک کمپین جاسوسافزاری علیه اندروید

جولان PhantomLance در فروشگاه گوگل

منبع : مرکز مدیریت راهبردی افتا

طبق یافتههای کسپرسکی، مهاجمان در کارزاری با نام PhantomLance با بهاشتراکگذاری برنامههای حاوی جاسوسافزار بر روی Play Store، کاربران اندروید را هدف گرفتهبودند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، مهاجمان در کارزاری با نام PhantomLance با بهاشتراکگذاری برنامههای حاوی جاسوسافزار بر روی Play Store و انبارههای جایگزین نظیر APKpure و APKCombo کاربران دستگاههای با سیستم عامل Android را مورد هدف قرار میدادهاند.

بر اساس گزارشی که Kaspersky آن را منتشر کرد PhantomLance اشتراکاتی با کارزارهای قبلی OceanLotus که در آنها کاربران Windows و macOS مورد حمله قرار میگرفتند دارد. برخی منابع OceanLotus را که با نام APT۳۲ نیز شناخته میشود گروهی متشکل از مهاجمان ویتنامی میدانند.

این کارزار حداقل از سال ۲۰۱۵ فعال بوده و همچنان نیز در جریان است. PhantomLance مجهز به چندین نسخه از یک جاسوسافزار پیچیده است که ضمن جمعآوری دادههای کاربر از تاکتیکهای هوشمندی همچون توزیع در قالب چندین برنامه از طریق انباره رسمی Google بهره میگیرد.

محققان Kaspersky پس از آن، PhantomLance را کشف کردند که شرکت Doctor Web گزارش زیر را در خصوص یک تروجان دربپشتی (Backdoor-Trojan) منتشر کرد.

Doctor Web تروجان مذکور را که بر روی Play Store شناسایی کردهبود بسیار پیچیدهتر از بدافزارهای متداولی میدانست که برای سرقت اطلاعات مالی و اطلاعات اصالتسنجی کاربران جنوب شرق آسیا توسط تبهکاران سایبری به کار گرفته میشدند.

محققان Antiy Labs نیز در گزارشی که در لینک زیر قابل دریافت است به کارزاری بدافزاری که در ماه می سال ۲۰۱۹ توسط گروه OceanLotus اجرا شد پرداخته بودند.

https://www.antiy.net/p/analysis-of-the-attack-of-mobile-devices-by-oceanlotus/

در تحقیقی دیگر محققان BlackBerry دریافتند که بدافزار ساخت OceanLotus طی سال ۲۰۱۹ در کارزاری که از آن با عنوان Operation OceanMobile یاد شده از طریق Play Store منتشر میشده است. نتایج این تحقیق BlackBerry در لینک زیر قابل مطالعه است:

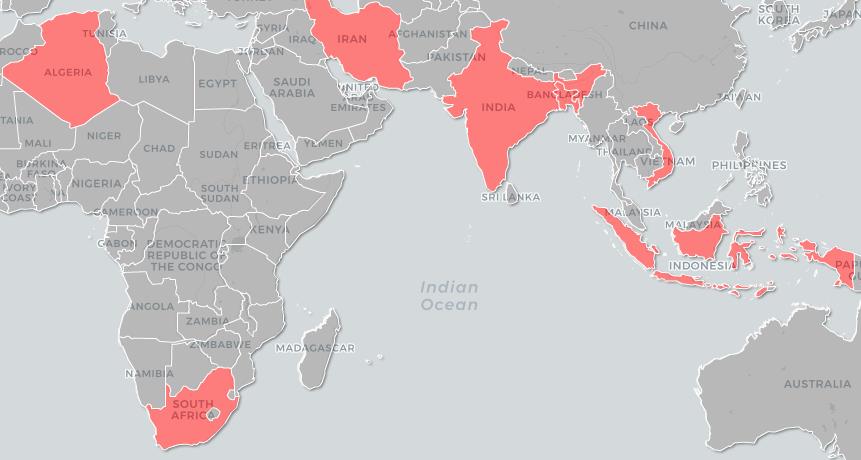

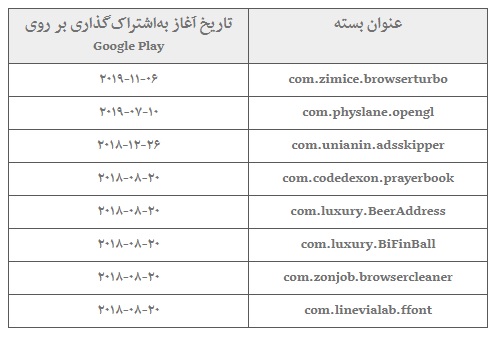

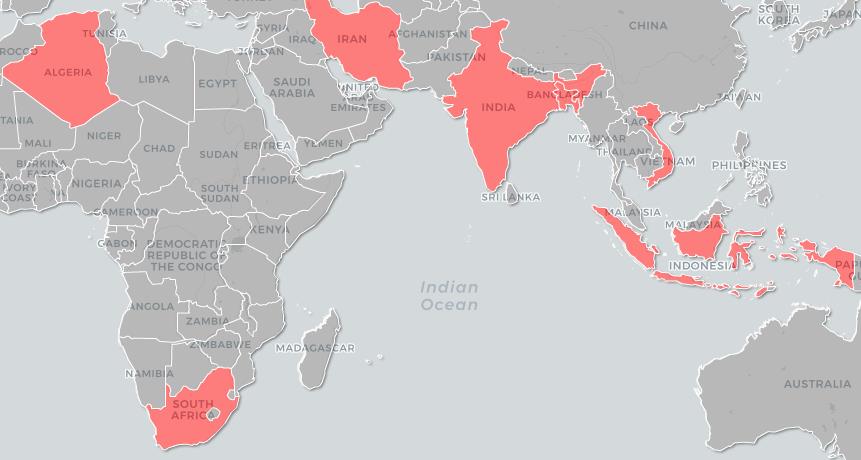

بر اساس آمار Kaspersky در سالهای ابتدایی ظهور این کارزار کاربران ویتنامی و پس از آن با اختلافی زیاد کاربران چینی بیشترین تأثیر را از PhantomLance پذیرفتند، اما از سال ۲۰۱۶ دامنه این آلودگیها فراتر رفته و کاربران در کشورهای بیشتری با آن مواجه شدهاند.

نمونه بدافزارهای مشابهی نیز بعداً توسط Kaspersky در چندین برنامه توزیع شده بر روی Play Store و از نظر این محققان مرتبط با کارزار PhantomLance شناسایی شدند که در قالب سلسله حملاتی هدفمند اقدام به استخراج اطلاعاتی شامل موقعیت جغرافیایی، سوابق تماسها، فهرست تماس افراد، پیامکها، برنامههای نصب شده و اطلاعات دستگاه میکردهاند.

نمونه بدافزارهای مشابهی نیز بعداً توسط Kaspersky در چندین برنامه توزیع شده بر روی Play Store و از نظر این محققان مرتبط با کارزار PhantomLance شناسایی شدند که در قالب سلسله حملاتی هدفمند اقدام به استخراج اطلاعاتی شامل موقعیت جغرافیایی، سوابق تماسها، فهرست تماس افراد، پیامکها، برنامههای نصب شده و اطلاعات دستگاه میکردهاند.

علاوهبر آن، گردانندگان تهدید قادر به دریافت و اجرای انواع کد مخرب سازگار با مشخصههای دستگاه نظیر نسخه Android و برنامههای نصب شده هستند.

با این روش، مهاجمان بدون آنکه دستگاه را با قابلیتهای غیرضروری و ناسازگار با ساختار آن درگیر کنند اطلاعات مورد نظر خود را با حداقل اشغال منابع استخراج میکنند.

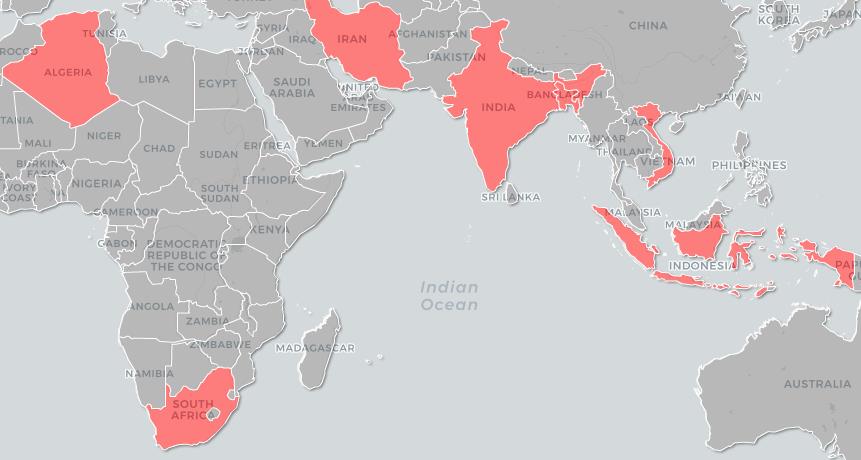

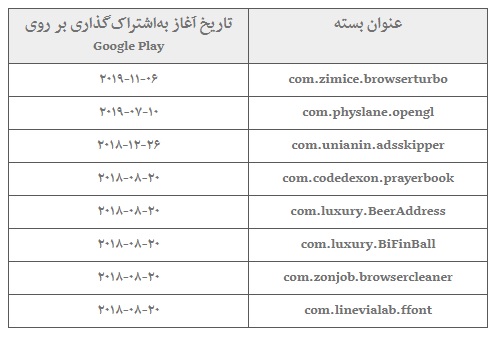

جدول زیر فهرست برنامههای Android حاوی نمونه بدافزارهای PhantomLance را نمایش میدهد که بر روی Play Store بهاشتراک گذاشته شده بودند. این برنامهها در نهایت در نوامبر ۲۰۱۹ از روی این انباره حذف شدند.

در حالی که برنامههای درِ پشتی شناسایی شده توسط Kaspersky از روی Play Store حذف شدهاند اما این موضوع در خصوص انبارههای دیگر غیررسمی همچون https://apkcombo[.]com، https://apk[.]support، https://apkpure[.]com، https://apkpourandroid[.]com و بسیاری دیگر که جاسوسافزار PhantomLance از طریق آنها توزیع میشده لزوماً صادق نیست.

در حالی که برنامههای درِ پشتی شناسایی شده توسط Kaspersky از روی Play Store حذف شدهاند اما این موضوع در خصوص انبارههای دیگر غیررسمی همچون https://apkcombo[.]com، https://apk[.]support، https://apkpure[.]com، https://apkpourandroid[.]com و بسیاری دیگر که جاسوسافزار PhantomLance از طریق آنها توزیع میشده لزوماً صادق نیست.

برای عبور از سد کنترلهای امنیتی، مهاجمان OceanLotus ابتدا نسخ فاقد هر گونه کد مخرب را بر روی انباره بهاشتراک میگذاشتند. این رفتار پس از کشف نسخ برنامههای یکسان با و بدون کد مخرب تأیید شد.

نسخ مذکور به دلیل آنکه فاقد هر گونه مورد مشکوکی بودند بهسادگی به انباره راه مییافتند. اما در ادامه به نسخهای بهروز میشدند که هم برنامه را حاوی کد مخرب میکرد و هم امکان دریافت کدهای مخرب دیگر را از طریق برنامه فراهم میکرد.

این واقعیت که برنامههای مخرب هنوز در بازارهای ثالث در دسترس قرار دارند از آنجا ناشی میشود که بسیاری از آنها با اجرای عملیات موسوم به Mirroring از برنامههای موجود بر روی Play Store رونوشت تهیه میکنند.

بیش از ۵ سال است که PhantomLance فعال است و گردانندگان آنها توانستهاند با استفاده از تکنیکهای پیشرفته در چندین نوبت از سد سازوکارهای کنترلی انبارههای بهاشتراکگذاری برنامههای Android گذشته و راه را برای رسیدن به اهدافشان هموار کنند.

کسپرسکی، تمرکز مهاجمان بیشتر بر روی بسترهای موبایل و استفاده از آنها بهعنوان نقطه اصلی آلودهسازی را نشانهای از استقبال گسترده تبهکاران سایبری از این حوزه میداند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، مهاجمان در کارزاری با نام PhantomLance با بهاشتراکگذاری برنامههای حاوی جاسوسافزار بر روی Play Store و انبارههای جایگزین نظیر APKpure و APKCombo کاربران دستگاههای با سیستم عامل Android را مورد هدف قرار میدادهاند.

بر اساس گزارشی که Kaspersky آن را منتشر کرد PhantomLance اشتراکاتی با کارزارهای قبلی OceanLotus که در آنها کاربران Windows و macOS مورد حمله قرار میگرفتند دارد. برخی منابع OceanLotus را که با نام APT۳۲ نیز شناخته میشود گروهی متشکل از مهاجمان ویتنامی میدانند.

این کارزار حداقل از سال ۲۰۱۵ فعال بوده و همچنان نیز در جریان است. PhantomLance مجهز به چندین نسخه از یک جاسوسافزار پیچیده است که ضمن جمعآوری دادههای کاربر از تاکتیکهای هوشمندی همچون توزیع در قالب چندین برنامه از طریق انباره رسمی Google بهره میگیرد.

محققان Kaspersky پس از آن، PhantomLance را کشف کردند که شرکت Doctor Web گزارش زیر را در خصوص یک تروجان دربپشتی (Backdoor-Trojan) منتشر کرد.

https://news.drweb.com/show/?i=۱۳۳۴۹&c=۰&p=۰

Doctor Web تروجان مذکور را که بر روی Play Store شناسایی کردهبود بسیار پیچیدهتر از بدافزارهای متداولی میدانست که برای سرقت اطلاعات مالی و اطلاعات اصالتسنجی کاربران جنوب شرق آسیا توسط تبهکاران سایبری به کار گرفته میشدند.

محققان Antiy Labs نیز در گزارشی که در لینک زیر قابل دریافت است به کارزاری بدافزاری که در ماه می سال ۲۰۱۹ توسط گروه OceanLotus اجرا شد پرداخته بودند.

https://www.antiy.net/p/analysis-of-the-attack-of-mobile-devices-by-oceanlotus/

در تحقیقی دیگر محققان BlackBerry دریافتند که بدافزار ساخت OceanLotus طی سال ۲۰۱۹ در کارزاری که از آن با عنوان Operation OceanMobile یاد شده از طریق Play Store منتشر میشده است. نتایج این تحقیق BlackBerry در لینک زیر قابل مطالعه است:

https://threatvector.cylance.com/en_us/home/mobile-malware-and-apt-espionage-prolific-pervasive-and-cross-platform.html

بر اساس آمار Kaspersky در سالهای ابتدایی ظهور این کارزار کاربران ویتنامی و پس از آن با اختلافی زیاد کاربران چینی بیشترین تأثیر را از PhantomLance پذیرفتند، اما از سال ۲۰۱۶ دامنه این آلودگیها فراتر رفته و کاربران در کشورهای بیشتری با آن مواجه شدهاند.

علاوهبر آن، گردانندگان تهدید قادر به دریافت و اجرای انواع کد مخرب سازگار با مشخصههای دستگاه نظیر نسخه Android و برنامههای نصب شده هستند.

با این روش، مهاجمان بدون آنکه دستگاه را با قابلیتهای غیرضروری و ناسازگار با ساختار آن درگیر کنند اطلاعات مورد نظر خود را با حداقل اشغال منابع استخراج میکنند.

جدول زیر فهرست برنامههای Android حاوی نمونه بدافزارهای PhantomLance را نمایش میدهد که بر روی Play Store بهاشتراک گذاشته شده بودند. این برنامهها در نهایت در نوامبر ۲۰۱۹ از روی این انباره حذف شدند.

برای عبور از سد کنترلهای امنیتی، مهاجمان OceanLotus ابتدا نسخ فاقد هر گونه کد مخرب را بر روی انباره بهاشتراک میگذاشتند. این رفتار پس از کشف نسخ برنامههای یکسان با و بدون کد مخرب تأیید شد.

نسخ مذکور به دلیل آنکه فاقد هر گونه مورد مشکوکی بودند بهسادگی به انباره راه مییافتند. اما در ادامه به نسخهای بهروز میشدند که هم برنامه را حاوی کد مخرب میکرد و هم امکان دریافت کدهای مخرب دیگر را از طریق برنامه فراهم میکرد.

این واقعیت که برنامههای مخرب هنوز در بازارهای ثالث در دسترس قرار دارند از آنجا ناشی میشود که بسیاری از آنها با اجرای عملیات موسوم به Mirroring از برنامههای موجود بر روی Play Store رونوشت تهیه میکنند.

بیش از ۵ سال است که PhantomLance فعال است و گردانندگان آنها توانستهاند با استفاده از تکنیکهای پیشرفته در چندین نوبت از سد سازوکارهای کنترلی انبارههای بهاشتراکگذاری برنامههای Android گذشته و راه را برای رسیدن به اهدافشان هموار کنند.

کسپرسکی، تمرکز مهاجمان بیشتر بر روی بسترهای موبایل و استفاده از آنها بهعنوان نقطه اصلی آلودهسازی را نشانهای از استقبال گسترده تبهکاران سایبری از این حوزه میداند.

کد مطلب : 16601

https://aftana.ir/vdcdf90f.yt09z6a22y.htmlaftana.ir/vdcdf90f.yt09z6a22y.html