بر اساس بررسی شرکت ریسکسنس (RiskSense, Inc) بهطور میانگین هریک از ۱۲۵ خانواده باجافزاری بررسی شده از ۱۷ آسیبپذیری بهرهجویی کردهاند.

۰

منبع : مرکز مدیریت راهبردی افتا

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، در سال میلادی گذشته، بیش از ۲۲۰ آسیبپذیری امنیتی، حداقل توسط ۱۲۵ خانواده باجافزاری مورد بهرهجویی (Exploit) قرار گرفته که افزایشی حدوداً چهار برابری را در مقایسه با دوره قبل از آن نشان میدهد.

.jpg)

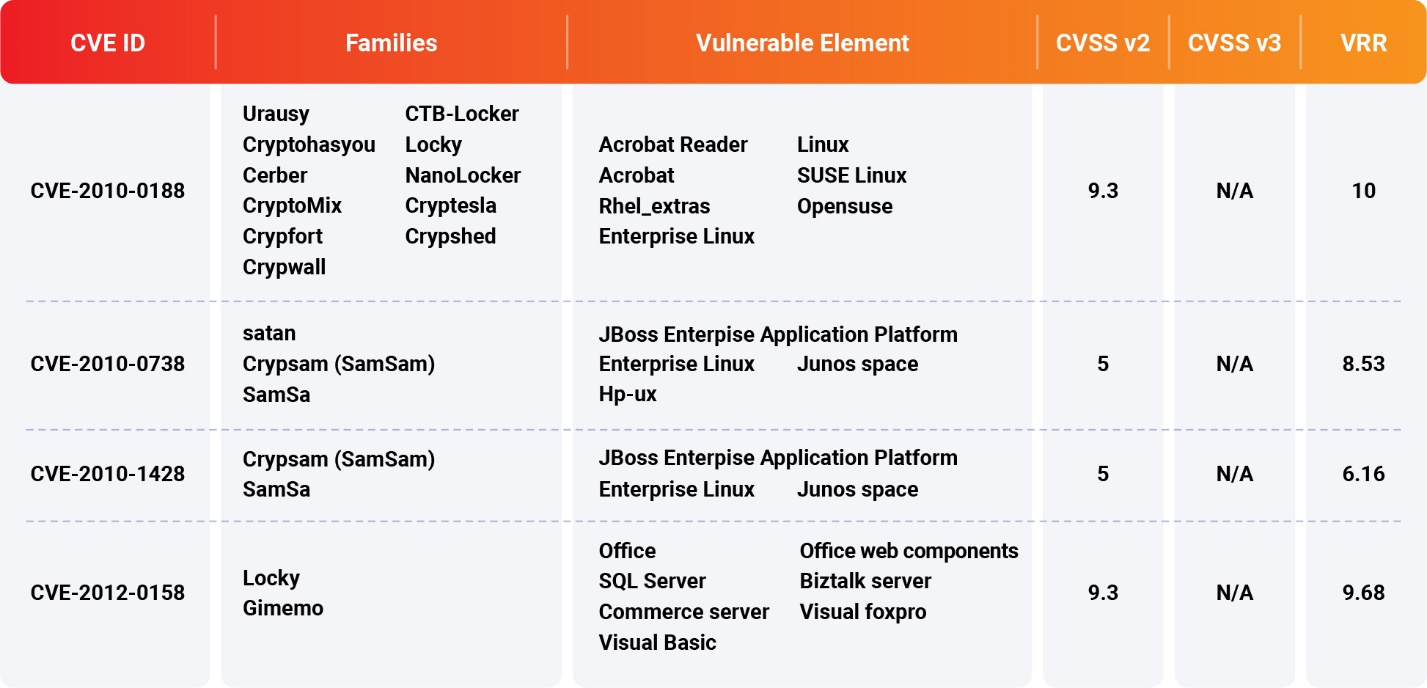

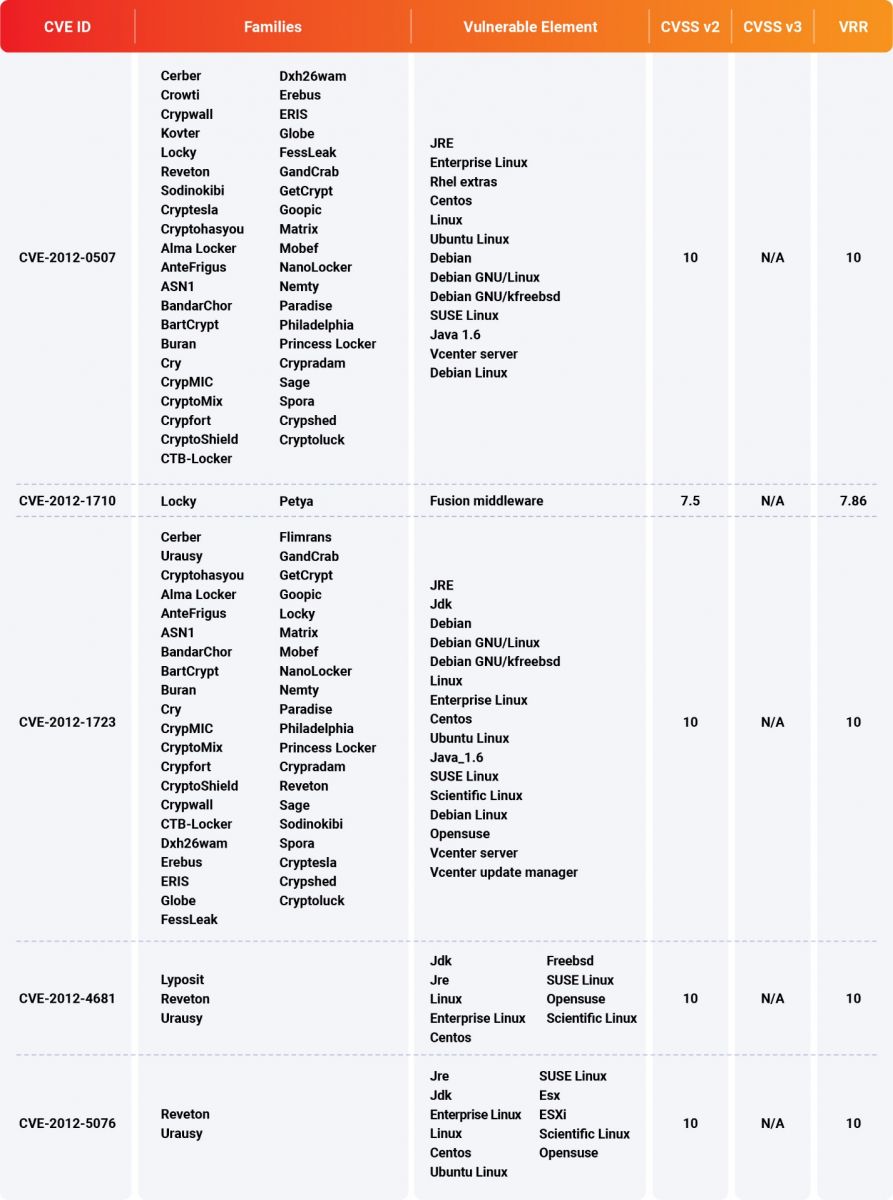

عمر برخی از باجافزارهای مورد بررسی به بیش از ۸ سال میرسد و به نظر نمیآید که به این زودیها گردانندگان آنها قصد بازنشستگی داشته باشند. برای مثال میتوان به خانواده باجافزارهای CryptoMix اشاره کرد که از ۵۰ آسیبپذیری که کشف قدیمیترین آنها به سال ۲۰۱۰ و جدیدترین آنها به سال ۲۰۲۰ باز میگردد بهرهجویی کرده است.

متداولترین آسیبپذیریها در تصاویر زیر فهرست شدهاند:

WordPress

Apache Struts

Java

PHP

Drupal

ASP.net

۱۹ مورد از آسیبپذیریها نیز از بسترهای کدباز و پروژههای آنها مطابق با فهرست زیر ناشی شدهاند:

Jenkins

MySQL

OpenStack

TomCat

Elasticsearch

OpenShift

Jboss

Nomad

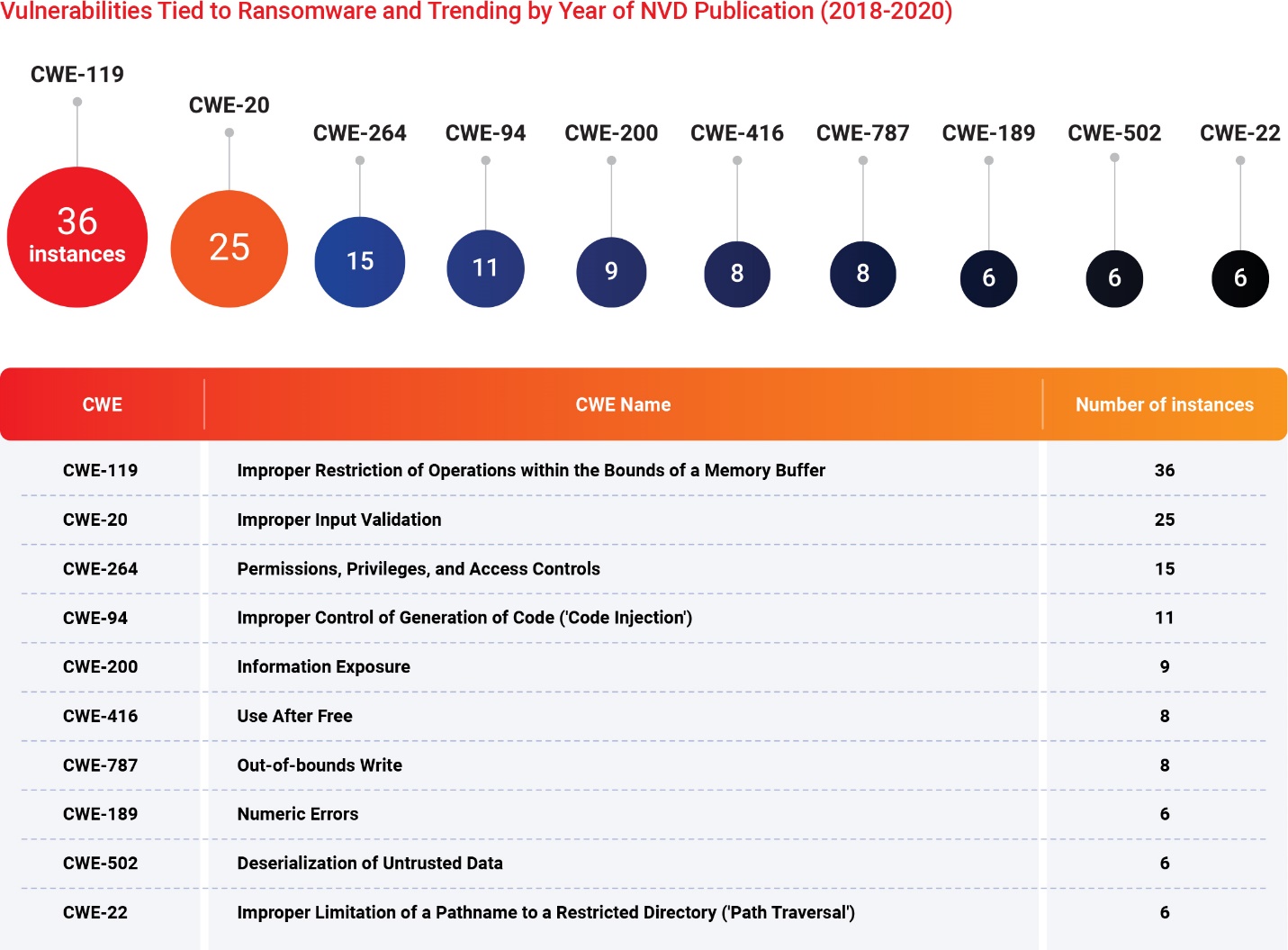

۴۰ درصد از آسیبپذیریهای بررسی شده در یکی از ۵ دسته زیر قرار میگیرند:

CWE-۱۱۹: عدم محدودسازی درست در عملیات مرتبط با مرز یک بافر حافظه (Improper Restriction of Operations within the Bounds of a Memory Buffer)

CWE-۲۰: عدم اعتبارسنجی صحیح ورودی (Improper Input Validation)

CWE-۲۶۴: کنترلهای دسترسی (Permissions, Privileges, and Access Controls)

CWE-۹۴: عدم کنترل صحیح ایجاد کد (Improper Control of Generation of Code)

CWE-۲۰۰: فراهم شدن دسترسی به اطلاعات حساس برای کاربر غیرمجاز (Exposure of Sensitive Information to an Unauthorized Actor)

در گزارش، به ۳۳ تهدید پیشرفته و مستمر (APT) نیز اشاره شده که در مجموع از ۶۵ باجافزار بهرهجویی کردهاند.

ریسکسنس بستههای بهرهجوی (Exploit Kit) زیر را بیش از سایرین متداول گزارش کرده است:

RIG Exploit Kit

Nuclear Exploit Kit

Angler Exploit Kit

Neutrino Exploit Kit

Fallout Exploit Kit

EternalBlue Exploit Kit

کد مطلب : 17569

https://aftana.ir/vdchwmnz.23nq-dftt2.htmlaftana.ir/vdchwmnz.23nq-dftt2.html