محققان ترندمیکرو میگویند در پشتی جدید سیستم عامل مک با گروه جاسوسی سایبری OceanLotus مرتبط است.

۰

ترندمیکرو خبر داد

وجود ارتباط میان در پشتی جدید سیستم عامل مک با OceanLotus

منبع : وبگاه اخبار امنیتی فنآوری اطلاعات و ارتباطات

محققان ترندمیکرو میگویند در پشتی جدید سیستم عامل مک با گروه جاسوسی سایبری OceanLotus مرتبط است.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به گفته ترندمیکرو، در پشتی جدید سامانه عامل مک که اخیرا کشف شدهاست، نسخه جدیدی از بدافزاری است که پیش از این با گروه جاسوسی سایبری OceanLotus مرتبط بودهاست.

گفته میشود گروه OceanLotus که به نامهای APT ۳۲ ،APT-C-۰۰ ،SeaLotus و Cobalt Kitty نیز شناختهمیشود در ویتنام فعالیت کرده و شرکتهای برجسته و سازمانهای دولتی آسیای جنوب شرقی را مورد هدف قرار میدهد. این گروه از منابع شناختهشده، بدافزارهای طراحیشده سفارشی و روشهایی که درحال حاضر وجود دارند، استفاده میکند.

اهداف این گروه، سازمانهای حقوق بشر، سازمانهای رسانهای، موسسههای تحقیقاتی و شرکتهای ساختوساز دریایی را شامل میشود.

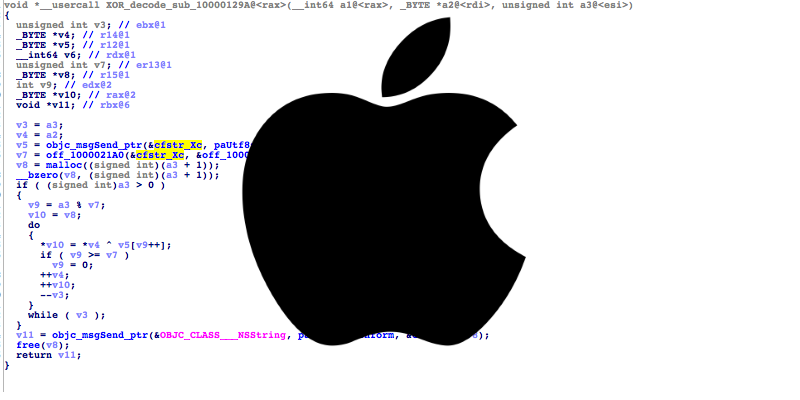

در پشتی سامانه عامل مک که اخیرا توسط ترندمیکرو و تحت عنوان OSX_OCEANLOTUS.D کشف شدهاست در دستگاههایی که زبان برنامهنویسی پرل بر روی آنها نصب شدهاست، مشاهده شدهاست.

این بدافزار از طریق اسناد مخرب پیوست شده به ایمیلها توزیع میشود. این اسناد با پوشش فرم ثبتنام برای یک رویداد با HDMC، یک سازمان در ویتنام که استقلال ملی و دموکراسی را تبلیغ میکند، ظاهر میشوند.

این اسناد حاوی ماکروهای مخرب و مبهم همراه با باردادههای نوشتهشده در پرل هستند. ماکروها یک پرونده XML را از سند ورد استخراج میکنند. این پرونده قابلاجرا بهعنوان یک نصبکننده برای بارداده نهایی که همان در پشتی است، عمل میکند.

این نصبکننده که تمام رشتههای آن با استفاده از یک کلید هاردکد شده RSA۲۵۶ رمزنگاری شدهاست برای پایداری در پشتی بر روی سامانههای آلوده نیز استفادهمیشود. این نصبکننده بررسی میکند که آیا بهعنوان یک ریشه اجرا میشود یا خیر و بر اساس آن از مسیر و نام پرونده مختلفی استفادهمیکند.

این نصبکننده ویژگیهای در پشتی را بهصورت «پنهان» تنظیم میکند و برای تاریخ و زمان پرونده از مقادیر تصادفی استفاده کرده و در انتهای فرایند خود را حذف میکند.

این در پشتی دو عملکرد اصلی دارد که اطلاعات بستر را جمعآوری کرده و آنها را به کارگزار دستور و کنترل ارسال میکند. همچنین میتواند اطلاعات اضافی ارتباطات کارگزار دستور و کنترل را دریافت کند که قبل از ارسال رمزنگاری شدهاند.

ترندمیکرو نتیجه میگیرد: «حملات مخربی که دستگاههای مک را مورد هدف قرار میدهند، مانند سایر حملات رایج نیستند، اما کشف این در پشتی جدید در سامانه عامل مک که احتمالا از طریق ایمیلهای فیشینگ توزیع شدهاست، بهترین شیوه برای حملات فیشینگ را بدون در نظر گرفتن سامانه عامل برای هر کاربر فرامیخواند.»

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به گفته ترندمیکرو، در پشتی جدید سامانه عامل مک که اخیرا کشف شدهاست، نسخه جدیدی از بدافزاری است که پیش از این با گروه جاسوسی سایبری OceanLotus مرتبط بودهاست.

گفته میشود گروه OceanLotus که به نامهای APT ۳۲ ،APT-C-۰۰ ،SeaLotus و Cobalt Kitty نیز شناختهمیشود در ویتنام فعالیت کرده و شرکتهای برجسته و سازمانهای دولتی آسیای جنوب شرقی را مورد هدف قرار میدهد. این گروه از منابع شناختهشده، بدافزارهای طراحیشده سفارشی و روشهایی که درحال حاضر وجود دارند، استفاده میکند.

اهداف این گروه، سازمانهای حقوق بشر، سازمانهای رسانهای، موسسههای تحقیقاتی و شرکتهای ساختوساز دریایی را شامل میشود.

در پشتی سامانه عامل مک که اخیرا توسط ترندمیکرو و تحت عنوان OSX_OCEANLOTUS.D کشف شدهاست در دستگاههایی که زبان برنامهنویسی پرل بر روی آنها نصب شدهاست، مشاهده شدهاست.

این بدافزار از طریق اسناد مخرب پیوست شده به ایمیلها توزیع میشود. این اسناد با پوشش فرم ثبتنام برای یک رویداد با HDMC، یک سازمان در ویتنام که استقلال ملی و دموکراسی را تبلیغ میکند، ظاهر میشوند.

این اسناد حاوی ماکروهای مخرب و مبهم همراه با باردادههای نوشتهشده در پرل هستند. ماکروها یک پرونده XML را از سند ورد استخراج میکنند. این پرونده قابلاجرا بهعنوان یک نصبکننده برای بارداده نهایی که همان در پشتی است، عمل میکند.

این نصبکننده که تمام رشتههای آن با استفاده از یک کلید هاردکد شده RSA۲۵۶ رمزنگاری شدهاست برای پایداری در پشتی بر روی سامانههای آلوده نیز استفادهمیشود. این نصبکننده بررسی میکند که آیا بهعنوان یک ریشه اجرا میشود یا خیر و بر اساس آن از مسیر و نام پرونده مختلفی استفادهمیکند.

این نصبکننده ویژگیهای در پشتی را بهصورت «پنهان» تنظیم میکند و برای تاریخ و زمان پرونده از مقادیر تصادفی استفاده کرده و در انتهای فرایند خود را حذف میکند.

این در پشتی دو عملکرد اصلی دارد که اطلاعات بستر را جمعآوری کرده و آنها را به کارگزار دستور و کنترل ارسال میکند. همچنین میتواند اطلاعات اضافی ارتباطات کارگزار دستور و کنترل را دریافت کند که قبل از ارسال رمزنگاری شدهاند.

ترندمیکرو نتیجه میگیرد: «حملات مخربی که دستگاههای مک را مورد هدف قرار میدهند، مانند سایر حملات رایج نیستند، اما کشف این در پشتی جدید در سامانه عامل مک که احتمالا از طریق ایمیلهای فیشینگ توزیع شدهاست، بهترین شیوه برای حملات فیشینگ را بدون در نظر گرفتن سامانه عامل برای هر کاربر فرامیخواند.»

کد مطلب : 13928

https://aftana.ir/vdcc4oqs.2bq1i8laa2.htmlaftana.ir/vdcc4oqs.2bq1i8laa2.html